Jak si povídám s mnoha lidmi o technologii DNSSEC, setkal jsem se s názorem, že trochu přeháníme, že možnost napadnout DNS server je pouze teoretická a že se vlastně nic neděje. Proto bych rád uvedl jednu poměrně dobře popsanou kauzu, na kterou před časem upozornil Websense. DNS servery jednoho ISP v Číně byly napadeny právě cache poisoningem. A nebyl to ISP nijak malý, mluvíme o China Netcom (CNC) s 20 milióny broadband uživatelů a se 110 miliony dialupisty! Nešlo o zcela klasický útok proti konkrétní stránce. Totiž v případě, že zákazník CNC napíše špatnou adresu, je přesměrován na reklamní stránku CNC. Ta slouží k vylepšení příjmů CNC a je jistě celkem hojně navštěvována. Nicméně v důsledku útoku byli zákazníci přesměrováni na stránky útočníka, které se snažily zneužít chyby v prohlížeči a pluginech a zavirovat počítače zákazníků.

Je evidentní, že CNC díky počtu uživatelů útočníky láká, ale je jen otázkou času, kdy přijdou útoky i proti menším sítím (tedy jestli už nepřišly). Získat na Internetu program, který na DNS útočí je otázka pár minut…

Ondřej Filip

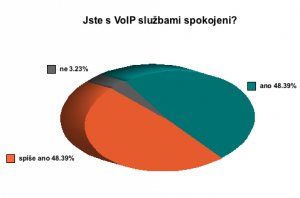

Spokojenost s VoIP potvrdil i průzkum mezi návštěvníky ENUM Day 2

Ve středu 17. září se v prostorách pražského Rock Café uskutečnil druhý ročník konference ENUM Day věnovaný jak této mladé technologii, tak IP telefonii vůbec. Každý, kdo přišel, dostal při registraci dotazník s několika otázkami. První z nich se týkala toho, jak návštěvníci využívají VoIP. Téměř 82 % respondentů používá VoIP služby aktivně a jak je vidět z přiloženého grafu, jsou s nimi spokojeni. Ti nespokojení uvedli jako důvody problémy s kodeky a předpojatost možných uživatelů. Zajímavé jistě je, že žádný z dotazovaných nezmínil kvalitu hovoru, na níž upozorňují při odmítání ENUM především velcí a zavedení telekomunikační operátoři.

Další dotazy na účastníky konference byly na zavedení technologie ENUM:

- téměř 64 % dotázaných uvažuje o možnosti využití ENUM

- 5 % již ENUM používá

- rozhodnutá není necelá pětina dotázaných.

Jako hlavní výhodu ENUM uváděli dotazovaní úsporu nákladů za telekomunikační služby. Mezi dalšími benefity této služby byly zmíněny lepší dosažitelnost kolegů, obchodních partnerů nebo zákazníků, image firmy a větší nezávislost telefonního trhu. Zavedením ENUM chtějí dotazovaní podpořit novou technologii, která překonává při svých začátcích očekávané komunikační bariéry.

Anna Filínová

Zapojte se do nových projektů sdružení CZ.NIC

Dva nové projekty spustilo sdružení CZ.NIC v září tohoto roku. Na časové ose je tím prvním soutěž VIP – Vyvíjej, Inovuj, Programuj, druhým potom „otevřená“ kniha Pavla Satrapy o IPv6.

Do soutěže VIP – Vyvíjej, Inovuj, Programuj mohou mladí a talentovaní programátoři přihlásit projekty, které se věnují vývoji nového open-source softwaru nebo inovaci softwaru již používaného v oblasti internetových technologií, služeb nebo infrastruktury. Odměnou pro každého, kdo se bude chtít soutěže zúčastnit, může být až 50 000 korun; jeho projekt má zároveň šanci, že bude nasazen do reálného prostředí a používán v praxi. Uzávěrka prvního kola, ve kterém je možné projekty přihlásit, je 17. října.

Podrobný harmonogram soutěže včetně dalších informací je na stránkách http://www.nic.cz/vip/.

Druhým projektem tohoto měsíce je „otevřená“ kniha Pavla Satrapy z Technické univerzity v Liberci. Jeho odborná publikace o internetovém protokolu IPv6 vyšla poprvé v roce 2002. Letos se k ní autor vrátil a rozhodl se spolupracovat na jejím dalším vydání se sdružením CZ.NIC.

Knihu najdete od 26. září na internetové adrese http://knihy.nic.cz/ipv6/ a to rozdělenou na jednotlivé kapitoly. K nim mohou všichni zájemci do 31. října tohoto roku připisovat své komentáře a ovlivnit tak podobu knihy o IPv6. V listopadu potom bude moci Pavel Satrapa jednotlivé komentáře do své knihy zapracovat. Konečnou podobu publikace najdou čtenáři na internetových stránkách projektu. Zde bude možné si knihu zdarma stáhnout nebo si ji objednat. Další informace najdou zájemci přímo na stránkách tohoto projektu.

Vilém Sládek

Soudy pokrok nezastaví

Server Mobil.cz přinesl v tomto týdnu informaci, podle které zakázal soud v německém Hamburku prodej aplikace umožňující volat přes internet s pomocí telefonů iPhone. Ve zprávě se také píše, že operátorům klesají zisky za běžné hovory, protože lidé používají pro volání Skype, ICQ či jiné programy, s jimiž je možné volat přes internet, tedy bez minutových poplatků. Pokud se ale na toto tvrzení podíváme zblízka, uvidíme, že situace se má trochu jinak.

Stávající obchodní model telekomunikačních operátorů, založený na účtování minutových poplatků, se pomalu blíží ke svému konci; co nevidět ho vystřídá období paušálních poplatků, obdobně, jako tomu bylo v posledních letech s připojením k internetu. Už dávno nepočítáme přenesené kilobajty a je nám celkem jedno, jaká data proudí naším připojením k internetu. Zda jsou to webové stránky, e-maily, stahování mp3, sledování internetových televizí nebo telefonní hovory. Právě proto je volání přes internet tak zajímavé.

Operátoři se zatím ani moc nesnaží přizpůsobit se novému trendu a proto usilují o to, aby nástup internetové telefonie všemožně blokovali, včetně výše uvedené soudní cesty. Dobrou zprávou pro běžné lidi je ovšem to, že tyto pokusy operátorů jsou pouze bojem s větrnými mlýny. Síla internetu je právě v tom, že dává uživateli možnost dělat si s ním prakticky co chce, a nikdo ho při tom neomezuje. Kdo chce a umí to, může si už dnes zprovoznit volání přes internet bez jakékoliv účasti operátora. Pokud operátoři tento trend nepochopí a nenajdou nové obchodní modely, nahradí je někdo jiný, nejspíše právě z oblasti internetu. Pro klasické operátory tak zbude místo už jen v propadlišti dějin.

PT

Spamující UnifiedRoot

Alternativní root servery provází internet už nějakou řádku let. Současný seznam TLD domén (to jsou domény .com, .cz, .eu a další) je udržován organizací ICANN. Každá změnu v tomto seznamu provází vcelku složitý schvalovací proces. Za provozem alternativních root serverů stojí snaha přivést na svět nové TLD domény, které nebudou muset projít tímto složitým schvalovacím procesem. Motivace může být různá – od snahy vylepšit internet po snahu vylepšit stav svého bankovního konta. Pamatuji, že i v Čechách existovalo pár alternativních TLD domén (už si bohužel nevzpomenu, kdo to tenkrát provozoval). Každopádně celý systém alternativních root serverů je založený na tom, že se místo klasických root serverů ptáte alternativních, které mohou (ale nemusí) obsahovat další domény. Aby systém fungoval je zapotřebí změnit ve vlastním počítači rekurzivní DNS servery, které používáte (a které jste například dostali od svého správce sítě), na rekurzivní DNS servery s podporou alternativních root serverů. Případně použít speciální program, který toto nastavení provede za vás. V každém případě je to netriviální operace a v některých sítích (např. firemních) taková změna nemusí být vítána, ba naopak bude spíše zakázána a je vcelku možné, že poté, co provedete změnu nastavení, vám přestane fungovat internet nebo vám za pár minut bude stát za zády funící síťový správce, kterého jste tímto donutili vyběhnout schody z kumbálu ve sklepě.

Proč o tom vlastně píšu? Dneska mi spadnul do schránky klasický spam (a pak druhý, to když od písmenka ‚a‘ došli k písmenku ‚t‘) od společnosti UnifiedRoot (link sem dávat nebudu, ať jim nezvedám PageRank ;)), kde se vychvalují, jak posílili svou infrastrukturu alternativních root serverů, která teď už funguje na IPv6. UnifiedRoot patří k těm společnostem, které za provozem alternativních root serverů vidí peníze. Nabízejí registraci vlastních TLD domén za variabilní poplatek (dle atraktivity jména). Co už v e-mailu zapomínají dodat je, že celá tahle sranda nebude fungovat, pokud si uživatel nenastaví ručně jejich root servery nebo nepoužije speciální software. A proč by to ostatně uživatelé dělali?

Takže máte možnost si koupit něco, co bude fungovat jenom vám a pár dalším jednotlivcům, které UnifiedRoot přesvědčí, že jim vlastně neprodává teplou vodu. Jsem si jistý, že zaspamování velkého množství lidí, kteří mají s doménama něco společného (ať už je to CZ.NIC nebo Paul Vixie (primární autor Bindu), který si na tenhle spam v konferenci taky stěžoval), jim na popularitě moc nepřidá.

Nicméně si představuju docela vtipný telefonický hovor:

Franta: „Hele, mrkni na moje nové webovky…“

Pepa: „A kde je máš?“

Franta: „Na www.franta.novak.“

Pepa: „Mě to nefunguje…“

Franta: „No to si musíš změnit root servery“

:-)

A co si myslíte o alternativních root serverech vy?

Ondřej Surý

DNSCurve – alternativní návrh k DNSSECu

Enfant terrible DNS scény opět zasahuje. Daniel J. Bernstein přichází z vlastním návrhem řešení kryptografické autentizace DNS záznamů. Tento návrh si můžete v originále přečíst na stránkách projektu DNSCurve.

Ve stručnosti se jeho návrh dá shrnout do několika bodů:

- Všechny NS záznamy budou speciálně pojmenované

- Speciální pojmenování bude obsahovat šifrovací klíč

- Rekurzivní DNS bude komunikovat s autoritativním pomocí tohoto šifrovacího klíče

- Šifrovaná komunikace bude obalená a schovaná do TXT RDATA

Návrh obsahuje pár zajímavých myšlenek (použítí Elliptic Curve Kryptografie), v zásadě ale vidím několik nedostatků tohoto návrhu:

- Informace o tom, že se má začít šifrovat k rekurzivnímu DNS, jde nešifrovaně. Návrh neobsahuje Pevné body důvěry (Trust Anchors).

- V případě, že bychom DNSCurve použili i na root servery a všichni začali DNSCurve používat, tak by došlo k paradoxní situaci, kdy by veškeré DNS pakety chodily obalené do DNS TXT. Což mi lehce připomíná IP over DNS protokol.

- Bernstein píše o tom, jak je Elliptic Curve algoritmus milionkrát složitější na rozlousknutí a zjevně z tohoto důvodu nedefinuje mechanismy, jak měnit klíče. Bude to však pravda i za dalších několik let?

- Nevím jestli název nameserveru uz51gmc1jjicekrm676rorncvjpale915vhd94bj2fddj1be1ntbg5.nic.cz bude patřit mezi něco, co je srozumitelné pro pouhého smrtelníka a zda administrátoři budou s nadšením hledat problémy, když se něco pokazí.

Můj názor je takový, že vzhledem k výše uvedeným faktům a kontroverznosti autora návrhu, který naštval snad úplně všechny, se návrh nikterak nerozšíří. Příjemnou věcí je ovšem to, že DNSCurve nikterak nekoliduje s DNSSECem a administrátor serveru bude mít na výběr.

Ondřej Surý

Aktualizace:

Z diskuze na namedroppers a dnsop se objevilo pár dalších problémů.

- Zdá se, že Elliptic Curve algoritmy jsou problémové z hlediska amerických patentů.

- Protože DNSCurve šifruje, tak je velmi pravděpodobné, že se na něj budou vztahovat americká exportní omezení.

DNSSEC v .gov

Kancelář pro plánování a rozpočet Bílého domu vydala nařízení, podle kterého musí správce domény .gov do ledna roku 2009 nasadit technologii DNSSEC a dále připravit plány na nasazení DNSSECu pro všechny systémy, kterých se týká doménový prostor pod TLD doménou .gov. Originální článek vyšel například zde.

Na tomto faktu by nebylo v zásadě nic tak zajímavého, kdyby:

a) se nejednalo o vládní doménu – administrativa Spojených Států se zajímá o ochranu DNS prostoru

b) nebylo nasazení povinné – zatímco všechny ostatní TLD domény, k nimž se brzy připojí i naše česká doména .cz, fungují na principu dobrovolnosti; všechny poddomény v doméně .gov budou muset implementovat DNSSEC povinně.

V každém případě bude zajímavé sledovat, jak se jim nasazení zdaří, za jak dlouho budou schopni začít podepisovat všechny poddomény a kdy budou mít nasazeny rekurzivní DNS, které si rozumí s DNSSECem.

Ondřej Surý

Co nového ve světě ENUM?

Odpověď na tuto otázku se dozvíte, když přijdete ve středu 17. září do Rock Café na Národní třídě v Praze. Tady se bude od 10 hodin konat druhý ročník konference věnované technologii ENUM, tedy možnostem a výhodám telefonování po internetu na běžná telefonní čísla.

Program letošního ročníku konference ENUM Day 2 nabízí především přednášky a prezentace o využití této technologie v praxi; představí se zde zástupci firem, kteří tuto technologii úspěšně zavedli a využívají ji. Ve druhém bloku přednášek potom vystoupí hosté ze zahraničí. Z jejich příspěvků se dozvíme, jaké mají oni sami, ale také uživatelé v Anglii a Nizozemí zkušenosti s ENUM. Třetí blok přednášek bude pestrý; u prezentačního notebooku se vystřídají zástupce vysoké školy, výzkumné agentury nebo třeba specialista a konzultant v oblasti telekomunikací.

Loňský ročník ENUM Day byl návštěvnicky poměrně úspěšný. V Galerii Louvre se jich minulý rok v září sešlo více než 120. Po více než dvanácti měsících je tu tak další várka především praktických informací. Věříme, že si své zájemce najde.

Program konference včetně jmen přednášejících a registračního formuláře najdete na adrese http://enum.nic.cz/enumday2/.

Vilém Sládek

DNS útok podle Kaminského

Útoky typu DNS Cache Poisoning fungují na principu podvržení odpovědi DNS serveru. DNS server, který se ptá na určité doménové jméno, pak dostane falešné informace např. o IP adrese webového serveru. Způsob, jak podvrhnout DNS odpověď, spoléhá na několik vlastností DNS protokolu:

1. DNS dotazy a odpovědi v sobě mají uloženo 2-bytové Transaction ID, tedy počet kombinací je přibližně 65 tisíc.

2. Nezáplatované DNS servery používají pro všechny dotazy stejný zdrojový port.

3. Většina DNS dotazů a odpovědí používá UDP. UDP je bezstavové a v současných sítích je relativně jednoduché podvrhnout zdrojovou IP adresu.

Útočník musí uhodnout správné Transaction ID (nebo vygenerovat všechny možné kombinace) a poslat je ve velmi rychlém sledu za sebou s podvrženou zdrojovou adresou na adresu DNS serveru, na který útočí. Odpověď od útočníka musí přijít v časovém okně na jedné straně vymezeným DNS dotazem a na druhé straně DNS odpovědí od legitimního autoritativního DNS serveru.

Typický útok tohoto typu musel „čekat“ na chvíli, kdy dotazující server nemá záznam uložený ve vyrovnávací paměti server a musí se zeptat autoritativního serveru. Takový záznam je pak uložen po dobu uvedenou v TTL záznamu ve vyrovnávací paměti serveru a útočník musí čekat než tato doba vyprší. Časové okno, kdy lze zaútočit na DNS serveru, tohoto útoku je tak díky TTL velmi malé a se vzrůstajícím TTL se pravděpodobnost takového útoku snižuje. Šance podvrhnout správné Transaction ID je 1 ku 65 tisícům a i v případě, že se útočník vygeneruje DNS odpovědi se všemi Transaction ID, tak je vzhledem k faktu, že lze útočit pouze ve chvíli, kdy záznam není ve vyrovnávací paměti server, šance na úspěch takového útoku malá.

Podvržená odpověď bude vypadat nějak takto (Transaction ID je vyznačeno tučně):

; <<>> DiG 9.4.2-P1 <<>> www.dnssec.cz

;; global options: printcmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 47457

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 3, ADDITIONAL: 2;; QUESTION SECTION:

;www.dnssec.cz. IN A;; ANSWER SECTION:

www.dnssec.cz. 86400 IN A 192.168.1.1;; Query time: 2 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Fri Aug 8 14:17:41 2008

;; MSG SIZE rcvd: 139

Dan Kaminsky odhalil způsob jak obejít data uložena ve vyrovnávací paměti a falešnou IP adresu podvrhnout v libovolnou chvíli bez ohledu na TTL. Útočník se při útoku neptá přímo na IP adresu webového serveru, ale na libovolný náhodně zvolený neexistující záznam a IP adresu webového serveru podvrhne pomocí sekce AUTHORITATIVE a ADDITIONAL pomocí mechanismu tzv. GLUE záznamu.

Příklad:

Útočník se zeptá DNS serveru, na který útočí, na 007.dnssec.cz

a podvrhne odpověď: Odpověď 007.dnssec.cz neznám, ale zná ho

server www.dnssec.cz s IP adresou 192.168.1.1.

; <<>> DiG 9.4.2-P1 <<>> 007.dnssec.cz

;; global options: printcmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 55309

;; flags: qr rd; QUERY: 1, ANSWER: 0, AUTHORITY: 6, ADDITIONAL: 11;; QUESTION SECTION:

;007.dnssec.cz. IN A;; AUTHORITY SECTION:

dnssec.cz. 86400 IN NS www.dnssec.cz.;; ADDITIONAL SECTION:

www.dnssec.cz. 86400 IN A 192.168.1.1;; Query time: 2 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Fri Aug 8 14:20:58 2008

;; MSG SIZE rcvd: 139

V tu chvíli dojde k přepsání A záznamu pro www.dnssec.cz ve vyrovnávací paměti serveru a další dotazy na www.dnssec.cz, na které bude odpovídat tento DNS serveru, budou obsahovat podvrženou IP adresu.

Šance na uhodnutí správného Transaction ID zůstává stále stejná, ale útočník může volbou dotazů na různé neexistující domény zkoušet podvrhnout IP adresu stokrát až tisíckrát za sekundu. Navíc je schopen lépe řídit čas dotazu (vždy se ptá útočník) a tím pádem lépe načasovat i generování podvržených odpovědí.

Výrobci a autoři DNS serverů vydali aktualizace, které do dotazu vkládají další prvek náhody – náhodný zdrojový port. Před aktualizací byl zdrojový port dotazu zvolen náhodně při startu serveru a po celou dobu běhu serveru byl používaný stejný port. Po aktualizaci se pro každý dotaz používá nové

náhodně zvolené číslo zdrojového portu (pokud budeme počítat, že se využije celý rozsah, což většinou nebývá pravdou) a šance na uhodnutí kombinace Transaction ID a čísla zdrojového portu je 1 ku 4 milardám. Útočník se může pokoušet vygenerovat i takovýto počet podvržených DNS odpovědí, ale šance, že se mu povede trefit se se správnou odpovědí je výrazně menší a provoz, který tímto vygeneruje jen těžko zůstane bez povšimnutí.

Útok, který předvedl Dan Kaminsky, na vyrovnávací pamět DNS serveru je po instalaci opravných aktualizací nepravděpodobný, ale stále možný. Podle kalkulací, které proběhly poštovní konferencí namedroppers, je pravděpodobnost takového útoku po 24 hodinách cca 64%. Takový útok by si ovšem vyžádal generování obrovského množství podvržených DNS odpovědí a u méně výkonných instalací by spíše způsobil zahlcení a přerušení provozu. Tak než jsem stihl napsat tento příspěvek do blogu, tak se objevil první úspěšný útok v laboratorních podmínkách na DNS server s náhodnými zdrojovými porty, který byl schopný vložit do DNS falešnou adresu během 10 hodin.

Jediné řešení, které DNS servery ochrání před tímto stylem DNS útoků je v současné době technologie DNSSEC.

Prezentaci Dana Kaminského z konference BlackHat USA 2008 naleznete na jeho stránkách DoxPara.

Válečníci sítě aneb internet z druhé strany

Nejen pro začínající uživatele internetu vydalo sdružení CZ.NIC v českém překladu film s názvem Válečníci sítě. Z něho se mohou diváci dozvědět, jak vypadají jednotlivé části internetu, jaký je internet „zevnitř“. Pokud jste tedy někdy přemýšleli o tom, jak internet vlastně funguje, jaký je router nebo jakou barvu má IP packet, podívejte se na tento zajímavý film. Určitě se dozvíte mnohem více než jen to.

Informace o zajímavém projektu je možné najít také na oficiálních stránkách Warriors of the Net, kde je tento snímek i v jiných jazykových verzích. Film s podtitulkem „IP za mír“ může fungovat také jako nástroj pro představení internetu těm, kteří na síti teprve začínají nebo o ni vědí méně, než by chtěli.

Válečníci sítě nejsou v tomto roce posledním projektem, který sdružení připravuje pro uživatele internetu v České republice. V blízkých měsících budou spuštěny další projekty, jejichž cílem je především rozšířit informace o této celosvětové síti mezi neodbornou veřejnost. O všem, co CZ.NIC chystá v oblasti internetové osvěty, vás budeme informovat nejen na stránkách .blogu, ale i v Novinkách na domovské stránce sdružení.

Animovaný film Válečníci sítě je volně ke stažení. Stejně jako jeho ostatní jazykové verze je určený pouze k nekomerčním účelům.

Vilém Sládek