Minimálně od konce prázdnin se můžete setkávat s větším počtem novinek spojených s naší akademií. Nejdříve přišel na řadu EDUROAM, přes který se můžete ve vzdělávacím centru Akademie CZ.NIC přihlašovat k Internetu. Potom jsme představili kurz Datové schránky vedený respektovaným odborníkem Jiřím Peterkou. Na to jsme přidali vyčerpávající nabídku kurzů s termíny až do konce letošního roku a to jak v pražské, tak v brněnské pobočce Akademie CZ.NIC. A jako zatím poslední přišly na řadu nové kurzy pro vývojáře open-source softwaru – Svobodná aplikační bezpečnost, Open Source SW Quality Assurance. Teď tu pro vás máme další novinku – Akademie CZ.NIC má nové internetové stránky.

Stránky akademie už delší dobu neodpovídaly našim představám a požadavkům. Proto jsme se rozhodli do toho opřít a výsledkem je úplně nový web, na němž najdete nejen stávající informace, ale především řadu nových. Ty jsou vidět hned od první stránky. Na ní si vyberete to svoje podle toho, jestli jste IT profesionálové, běžní uživatelé, učitelé nebo studenti či zaměstnanci veřejné správy.

Co dlouho chybělo byla sekce novinky. Nyní ji už tedy máme a těšíme se na to, že ji budeme moci začít plnit. Když jsme u komunikace, na nových stránkách samozřejmě najdete také odkazy na sociální sítě. Upravené a rozšířené jsou také části věnované kurzům pořádaným v Praze a Brně a jednotlivým přednášejícím. Je toho samozřejmě více, ale nechtěli bychom vás připravit o jeden z řady důvodů, proč kliknout a prozkoumat akademie.nic.cz.

Na tradiční adrese tedy nyní najdete netradiční (čti nové) stránky. Doufáme, že se vám budou líbit a že se na nich budete lépe orientovat v tom, co a kdy naše vzdělávací centrum nabízí. Pokud byste při jejich procházení narazili na místo, které stojí za upozornění, e-mailová adresa akademie@nic.cz je vám samozřejmě k dispozici. Předem děkujeme za vaše připomínky a návrhy na zlepšení.

Vilém Sládek

Třetina uživatelů validuje DNSSEC, jsme šestí na světě

Geoff Huston z APNICu nedávno prezentoval v rámci konference RIPE 67 poměrně zajímavá čísla z jeho výzkumu validace DNSSEC. Geoff si nakoupil od Google reklamní prostor a do flash kódu implementoval dotazy na tři různá URL. DNS prvního bylo jako referenční bez DNSSEC podpisu, druhé bylo s korektním DNSSEC podpisem a třetí bylo se schválně špatným DNSSEC podpisem. Toto měření mělo mnoho různých cílů, ale z počtu úspěšných transakcí na URL se špatným DNSSEC podpisem lze ukázat, kolik procent DNS resolverů validuje. Samozřejmě jde trochu diskutovat o reprezentativnosti vzorku sbíraného pomoci reklam Google, ale rozhodně následující čísla o něčem hovoří. (Zdroj čísel je ve zmíněné prezentaci na slide 11.)

- Švédsko: 78 %

- Slovinsko: 59 %

- Lucembursko: 44 %

- Vietnam: 38 %

- Finsko: 37 %

- Česká republika: 31 %

Mezi TOP 25 (slide 18) sítí, které validaci podporují, se dostali dva čeští ISP a to Telefónica Czech Republic a GTS Czech. Děkujeme.

Z určitého pohledu to není špatný výsledek. Na prvních šesti místech jsou země, u kterých se to více méně očekávalo. Snad jen trochu překvapivý je Vietnam, ale zde je vysvětlením velká popularita resolverů Googlu, které DNSSEC validují. Na druhou stranu jsem přeci jenom trochu doufal, že země s nejvyšším podílem podepsaných domén v národní doméně bude alespoň na bedně. Inu ještě máme co zlepšovat. Musíme si uvědomit, že dvě třetiny uživatelů mohou být vystaveny třeba velmi zákeřnému útoku na DNS pomocí IP fragmentace, který také v rámci RIPE 67 prezentoval kolega Tomáš Hlaváček!

Ondřej Filip

Ústavní soud k otázce spáchání trestného činu přes Internet

Není třeba dlouze diskutovat o tom, že masivní nástup informačních technologií na přelomu tisíciletí se pochopitelně netýkal jen pozitivních oblastí lidské činnosti, ale velmi výrazně ovlivnil i, slovy klasika, činnost „kriminální a kriminalistickou“ (1). V trestněprávní oblasti tak došlo jednak ke vzniku nových protiprávních jednání (těžko dříve někdo mohl spáchat phishing), a dále se rozšířily možnosti, jak páchat tradiční protiprávní skutky (např. krádež, podvod).

Nový trestní zákoník (TZ), tzn. zákon č. 40/2009 Sb., účinný od 1. 1. 2010, který nahradil předchozí normu z počátku 60. let minulého století, už s Internetem, pro který mj. užívá pojem „veřejně přístupná počítačová síť“, počítá. V tomto příspěvku se nebudu věnovat zcela konkrétním novým skutkovým podstatám, které souvisejí s významem sítě Internet a počítačových systémů a byla jim tak přiznána trestněprávní ochrana (např. §§ 230 – 232), ale ani skutkovým podstatám v tomto smyslu upraveným (např. § 182 a 183), ale otázce veřejnosti spáchání trestného činu a spáchání veřejně přístupnou počítačovou sítí.

TZ uvádí v § 117, že trestný čin je spáchán veřejně, pokud je spáchán obsahem tiskoviny, filmem, rozhlasem, televizí, veřejně přístupnou počítačovou sítí nebo jiným obdobným způsobem a nebo před nejméně třemi současně přítomnými osobami. V zákoně je navíc u jednotlivých trestných činů uvedena tzv. kvalifikovaná skutková podstata, kdy základní skutek je za stanovených podmínek přísněji trestný, a to s ohledem na vyšší nebezpečnost jednání. Jednou z takových okolností je právě spáchání činu prostřednictvím veřejně přístupné počítačové sítě, tedy Internetu.

Ve svém rozhodnutí sp. zn. I. ÚS 1428/13 se Ústavní soud věnoval otázce naplnění skutkové podstaty zločinu výroby a jiného nakládání s dětskou pornografií dle ustanovení § 192 odst. 2 (trestné mj. Pokud je pornografické dílo pachatelem učiněno veřejně přístupným) a § 192 odst. 3 (vyšší trest pak dostane pachatel v případě, pokud skutek spáchá…. veřejně přístupnou počítačovou sítí nebo jiným obdobně účinným způsobem).

K tomu, aby bylo pornografické dílo učiněno veřejně přístupným, je dle dřívější judikatury Nejvyššího soudu (2) vyžadováno, aby byla blíže neurčenému okruhu jiných osob poskytnuta možnost seznámit se s takovým dílem. Pachatel v tomto případě zaslal videozáznam z jejich setkání na profilu poškozené na sociální síti. Již dříve (3) NS judikoval, že nepostačuje zasílání pornografických děl prostřednictvím elektronické pošty do soukromých e-mailových schránek jiných osob a pokud tedy veřejně přístupná počítačová síť slouží pouze jako prostředek pro přenos zprávy (podobně jako dopis), pak znak spáchání veřejně přístupnou počítačovou sítí splněn nebyl. Jiná situace by ovšem nastala, pokud by uživatel k takové e-mailové schránce, kde je předmětné dílo uloženo, zveřejnil přístupové údaje a nebo jej přímo rozesílal více uživatelům.

V případě zasílání zpráv prostřednictvím sociální sítě je třeba rozlišovat, zda se jednalo o zprávu, která byla poslána výhradně uživateli (tzv. soukromá zpráva) nebo zda jde o příspěvek, který se „vyvěšuje“ na profil uživatele. Ve druhém případě je nutné zkoumat ve světle možností ostatních uživatelů si daný obsah zobrazit pokud jde o přístupová práva a také z hlediska toho, že se o něm vůbec dozví. Pouhé užití sociální sítě ke komunikaci nic neznamená právě z toho důvodu, že umožňují zasílání individuálních soukromých zpráv mezi svými členy. Musí být zkoumáno, jaké funkcionality má ta konkrétní platforma sociální sítě, jaké jsou možnosti zobrazování dat od jiných uživatelů a další postupy, v závislosti na nastavení ze strany provozovatele služby a jednotlivých uživatelů. A pochopitelně jaké konkrétní nastavení v daný okamžik na příslušném účtu bylo.

Aby totiž došlo k naplnění znaku „činění veřejně přístupným“ v případě umístění na Internet, pak musí jít o obdobu umístění ve výkladní skříni či ve veřejných místnostech. Tedy musí jít o široký okruh osob bez úzkého individuálního vymezení. Činnost navíc musí být tak škodlivá, jako kdyby byl užit tisk, film, rozhlas nebo televize.

Lze se tedy domnívat, že pouhým odesláním jako soukromé zprávy takové dílo veřejně přístupné není. Pokud by ale bylo takové dílo umístěno na uživatelský profil, pak by vyhodnocení dle mého názoru vypadalo jinak. Na uživatelský profil má přístup obvykle více než 3 osoby, přičemž řada uživatelů nijak neomezuje možnost zobrazení svého profilu uživateli „zvenčí“, tj. osobami, které nejsou registrovanými uživateli dané sociální sítě.

Závěrem ještě zdůrazňuji, že pochopitelně od začátku se (v případě dětské pornografie) jedná o činnost trestnou, to, že dojde ke zpřístupnění veřejně přístupnou počítačovou sítí je jen důvodem pro přísnější trest.

Zuzana Průchová

Poznámky:

1 – Cimrman, Jára: Vražda v salonním coupé.

2 – Nejvyšší soud, sp. zn. 5 Tdo 641/2012 a také 8 Tdo 1467/2010, dostupné na www.nsoud.cz.

3 – Nejvyšší soud, sp. zn. 6 Tdo 1561/2011 (zde je zajímavé, že soud vzal v potaz i to, že přístup k obsahu komunikace mohl mít poskytovatel (freemailové služby) a že k šíření obsahu zasílané zprávy může dojít i bez vědomí uživatele, a to tehdy, pokud má např. zavirovaný počítač. Poskytovatelé jsou však vázáni k zajištění důvěrnosti obsahu zákonem 127/2005 Sb., o elektronických komunikacích.

OpenSource@RIPE

Představovat organizaci RIPE NCC je pro čtenáře tohoto blogu asi trochu zbytečné. Je to registr IP adres pro Evropu a Blízký východ. Nicméně tím výčet aktivit nekončí. RIPE NCC také dvakrát ročně organizuje RIPE meeting, což je setkání především síťových operátorů z evropské oblasti. V rámci RIPE meetingu bylo v minulosti ustaveno několik pracovních skupin (working groups), které se pravidelně scházejí a diskutují na daná témata. V současnosti jsou aktivní Anti-Abuse, Cooperation, Database, DNS, EIX (Internet Exchange Points), ENUM, IPv6, MAT (Measurement Analysis and Tools), RIPE NCC services, Routing. Nicméně počet pracovních skupin není úplně konstantní a občas nějaká vznikne nebo naopak zanikne.

Jako člověk, který se v podstatě celý svůj profesní život věnuje open source softwaru a především směrovacímu démonu BIRD, jsem měl občas trochu problém, v jaké pracovní skupině prezentovat. BIRD je velmi výrazně zastoupen u peeringových center, takže občas jsem prezentoval v rámci EIX. Jde o implementaci routingu, tak jsem čas od času přednášel v rámci Routing. A někdy byla má prezentace vybrána pro plenární zasedání. Nicméně problém byl v tom, že třeba Routing je spíše o směrovacích protokolech a ne o implementacích. V rámci EIX není prostor na prezentaci novinek v OSPF a v plenary je bohužel poměrně málo místa a těžko by ho dostala prezentace o posledních novinkách v nějakém software.

Tehdy mě kontaktoval Martin Winter, který tou dobou pracoval pro ISC a který měl podobný problém s jeho aktivitou opensourcerouting.org, zabývající se projektem Quagga. Dohodli jsme se, že zkusíme udělat tzv. BoF, neboli takové neformální setkání, které je organizováno obvykle večer. Vzhledem k tomu, že přišlo poměrně hodně lidí a z diskuse vyplynulo, že by bylo fajn, tato setkání opakovat a přizvat i další projekty, požádali jsme po pár BoFech RIPE NCC o založení nové pracovní skupiny. Byli jsme požádání o zorganizování jakéhosi pilotního běhu a po něm bylo oficiálně rozhodnuto, že byla nastartována Open Source Working Group a Martin Winter a já jsme byli zvoleni za předsedy této pracovní skupiny.

No a zítra (16.10.) v 8:00 našeho času bude v rámci RIPE meetingu 67 v Athénách první plný běh této pracovní skupiny. Pokud Vás tedy open source týkající se síťových záležitostí zajímá, můžete se podívat i vzdáleně, celý RIPE meeting lze sledovat na tomto URL.

Ondřej Filip

Jak ochránit svou doménu před chybou registrátora a neskončit jako avg.com?

Možná jste zaznamenali útok na doménu známého výrobce antivirového softwaru. Pokud ne, zde je krátké shrnutí.

Před několika dny byl palestinskou hackerskou skupinou KDSM v dopoledních hodinách změněn obsah stránky avg.com a dalších. Na stránce se objevilo politické prohlášení této skupiny, které se vztahovalo k problematice Palestiny a Izraele. Nutno dodat, že poškozených doménových jmen bylo údajně více, dalším z potvrzených je doména jiného antivirového produktu avira.com.

Prohlášení na stránce avg.com

Pro nás bezpečáky i pro držitele doménových jmen je však asi nejdůležitější vědět, co se stalo na pozadí a jak se proti takové situaci co nejlépe chránit. Podle dostupných informací se opakovala podobná situace, k jaké došlo v říjnu minulého roku u domény google.ie.

Útočníkům se tedy opět podařilo přes registrátora změnit informace o DNS serverech, na kterých je doména spravována. Na DNS serveru ovládaném útočníky pak již útočníci nasměrovali záznam na své webové stránky, tedy na stránku s již zmiňovaným prohlášením.

Podle prohlášení společnosti Avira se zdá, že v tomto případě buď zafungovalo sociální inženýrství nebo nějak selhala logika aplikace, která je u registrátora Network Solutions používaná při resetování hesel. Doufejme, že se společnost Network Solution k celé věci později vyjádří, abychom si mohli o útoku udělat co nejpřesnější obrázek.

A jak se tedy podobné chybě na straně registrátora bránit? Již v odkazovaném blogpostu o únosu domény google.ie jsem upozorňoval, že pomocí formuláře na našich stránkách je možné požádat o zablokování veškerých změn na konkrétní doméně v registru .cz domén. V té době však bylo možné blokaci i odblokování provést pouze pomocí žádosti s úředně ověřeným podpisem, či pomocí e-mailu podepsaného kvalifikovaným certifikátem. Díky nové službě doménový prohlížeč se však situace velice zjednodušila a samotnou blokaci či odblokování lze provést on-line a to dokonce nad více objekty najednou. Výhodou je, že stačí jednou validovat váš účet služby mojeID a získáte možnost kdykoliv zapnout či vypnout rozšířenou ochranu vaší domény v centrálním registru. Při původní metodě bylo potřeba se pro každou změnu autorizovat zvlášť.

Možnost zablokovat provádění změn na doméně se ve světle množících se útoků na registrátory domén ukazuje jako čím dál důležitější. Nově zavedená možnost provádět tyto změny on-line pomocí služby doménový prohlížeč usnadňuje používání této služby a přímo vybízí k jejímu většímu využívání. Pokud je pro vás vaše doména a její správné fungování důležité, měli byste využití této nově nabízené možnosti co nejdříve zvážit.

Pavel Bašta

Pozvánka: chystáme podzimní konferenci Internet a Technologie

Loni jsme pro příznivce internetových technologií připravili dvě konference – IPv6 Day a Internet a Technologie 12. První z akcí se konala v červnu a druhá pak v listopadu. Protože se nám tento model, tedy dvě konferenční setkání v jednom roce, zalíbil, rozhodli jsme se, že ho letos zopakujeme.

Na jarní konferenci Internet a Technologie 13 letos navážeme podzimním pokračováním s názvem Internet a Technologie 13.2. Konference bude v sobotu (30. listopadu) a zaměřená na projekty spojené s akademickým prostředím a open source. IT 13.2 se bude opět konat ve velice pěkném a působivém refektáři Matematicko-fyzikální fakulty UK na pražském Malostranském náměstí, stejně jako loňská konference IT 12. Partnery akce budou akademické sdružení CESNET a MFF UK. Vstup bude zdarma. A teď to nejdůležitější a nejzajímavější – PROGRAM KONFERENCE.

Skladba vystoupení se už pomalu formuje. Těšit se můžete na projekty našich laboratoří, například na jednu z jejich vlajkových lodí – projekt Turris. Tomuto routeru věnujeme celý blok, tedy tři až čtyři prezentace zaměřené na softwarovou i hardwarovou část. Chybět samozřejmě nebudou ani další projekty zaměřené na bezpečnost a těšit se můžete i na prezentace vzdělávacích aktivit. Program konference doplní vystoupení zástupců sdružení CESNET a dalších subjektů. Počítáme samozřejmě i s tématickými workshopy.

Na závěr tedy shrnu důležité:

CO: Internet a Technologie 13.2

KDY: 30. listopadu 2013

KDE: MFF UK, Malostranské náměstí 25, Praha 1

Dejte si tuto naši akci do svých kalendářů už nyní. Počátkem listopadu vám představíme konferenční web s kompletním programem a také s možností hned se na konferenci přihlásit.

Vilém Sládek

Crimeware blackhole: funkce a ekosystém (seriál, 3. díl)

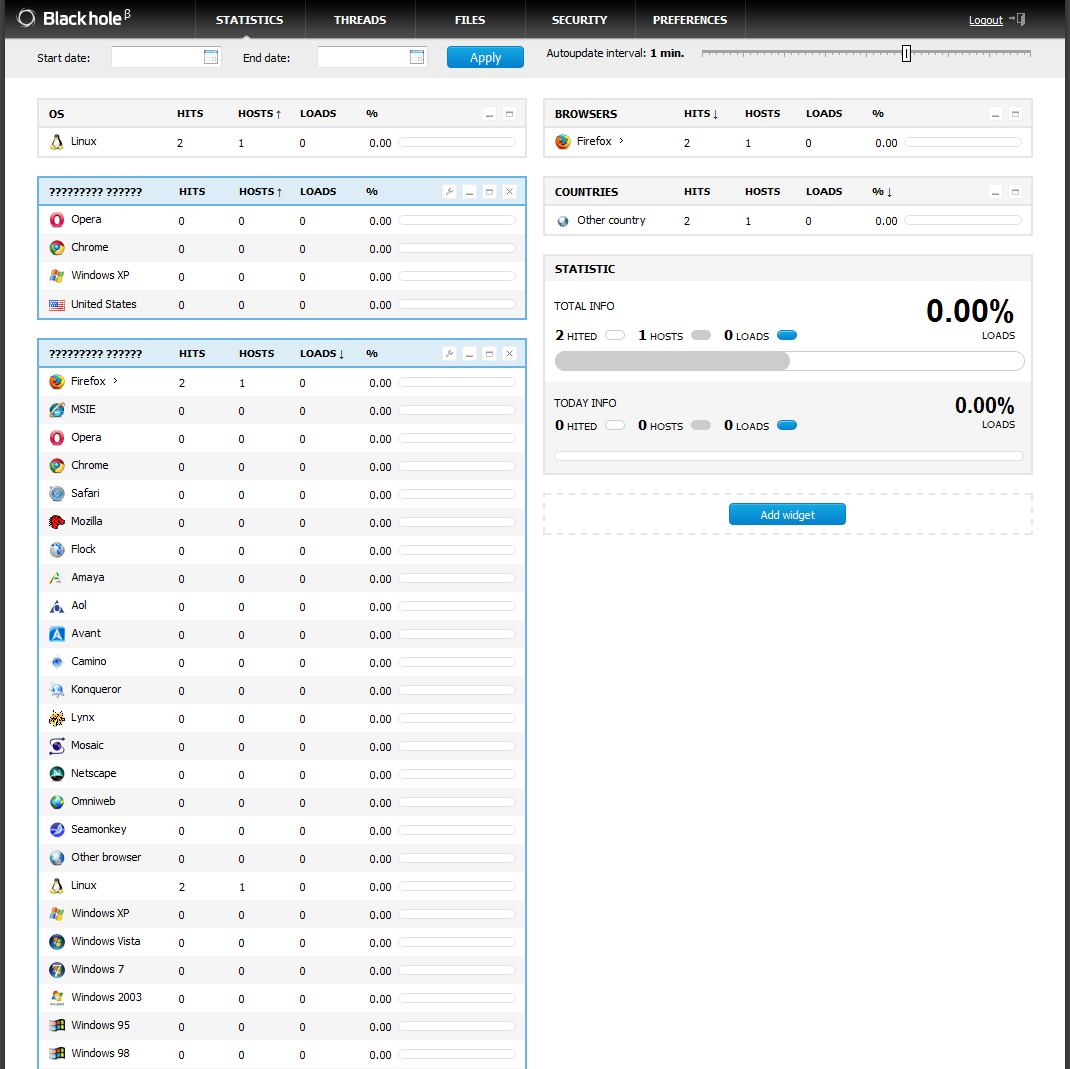

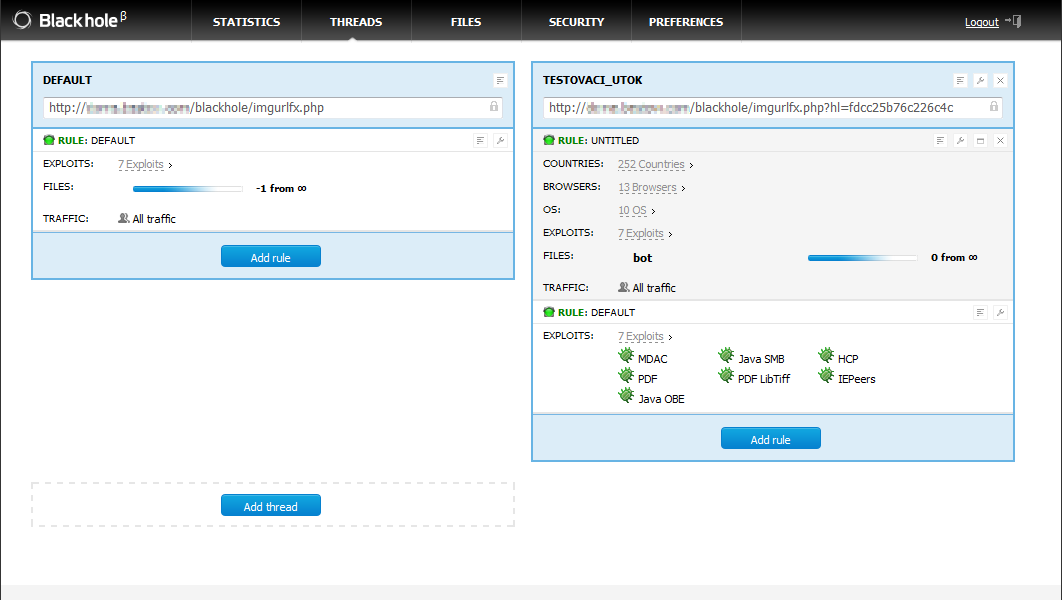

Minule jsme si ukázali, co dokáže již poměrně starý, avšak stále používaný trojský kůň Zeus. Na dnešek jsem slíbil, že si ukážeme, jak může útočník zneužít jiný tzv. crimeware pro šíření jím připraveného souboru obsahujícího Zeus. Blackhole již existuje v několika různých verzích, tak jak je postupně „vylepšován“. Měl jsem k dispozici poměrně starou verzi, 1.0.3., přičemž dnes již existuje verze 2.0, možná i vyšší. Pro získání přehledu o nebezpečí plynoucím z tohoto softwaru však stačí i starší verze.

Celý kit je napsán v PHP, k jeho provozování tedy stačí útočníkovi webový server s podporou PHP a nainstalovanou databází MySQL. K provozování blackholu tedy není potřeba žádné zvláštní znalosti. Pokud však útočník nechce provozovat vlastní server, může si blackhole pronajmout již rovnou předinstalovaný na serveru. Po přihlášení má útočník k dispozici přehlednou statistiku „návštěvníků webu“, včetně informace, kolik z nich bylo úspěšně napadeno.

Statistika útoků

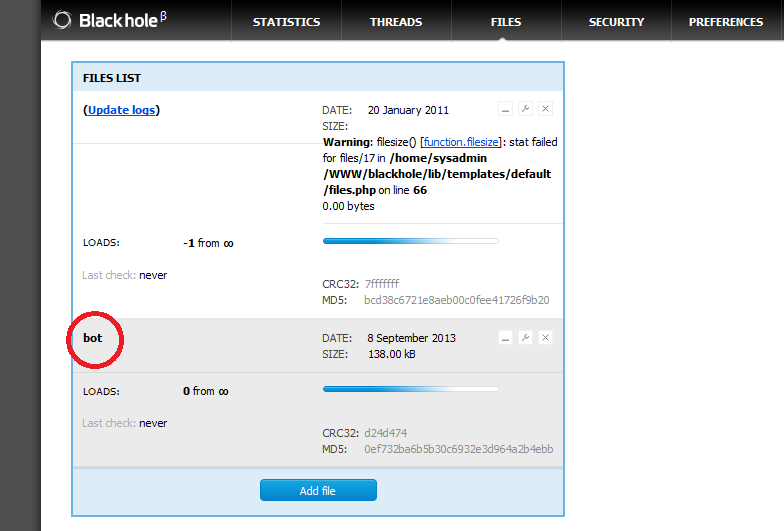

Útočník si nejdříve na server nahraje soubor, který se má spustit na počítači oběti po jejím úspěšném napadení.

Nahrání souboru z minulého blogpostu na server blackhole

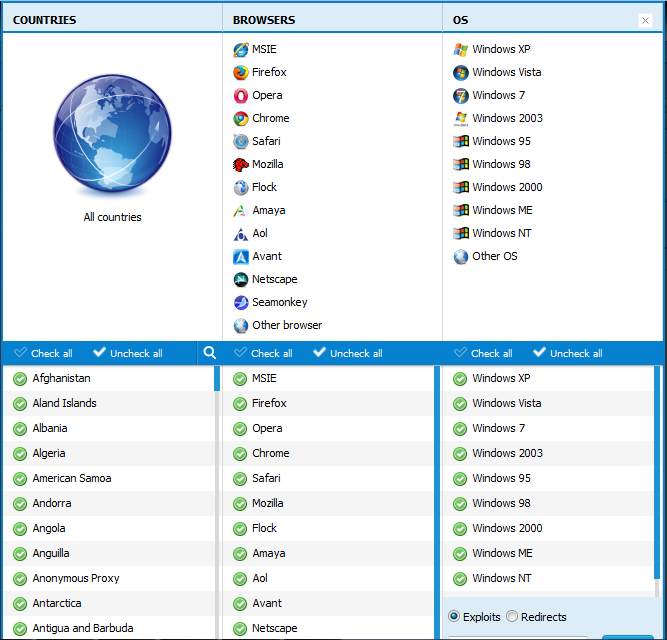

Dále musí útočník vytvořit novou útočnou stránku, která bude splňovat jeho požadavky. Může si zvolit, zda chce infikovat pouze návštěvníky z nějaké konkrétní země, či zemí, či zda chce infikovat kohokoliv z celého světa. Dále si může zvolit cíle útoku také podle používaného prohlížeče a operačního systému.

Výběr kritérií, která rozhodnou, zda bude počítač infikován či nikoliv

Pak již útočník pouze zvolí, jaké mají být zneužity zranitelnosti a jaký soubor má být po úspěšném útoku nahrán a spuštěn. V našem případě je to bot.exe z minulého blogpostu.

Výběr zranitelností a souborů s virem (opět zcela klikací záležitost, bohužel)

Ještě krátce k nabízeným zranitelnostem. Jedná se o zranitelnosti v jazyce Java, v Acrobat Readeru, v Internet Exploreru i v samotném operačním systému Windows. Pokud tedy navštívíte útočníkem vygenerovanou stránku, ať již přímo, či díky neviditelnému rámci vloženému do jiné stránky, pak bude váš počítač otestován na vybrané zranitelnosti a pokud blackhole nějakou z nich najde, pak bude do počítače nainstalován Zeus. Pak má již útočník váš počítač zcela pod kontrolou.

Připravený útok, nahoře lze vidět URL, na kterou je potřeba oběti nalákat

Dnes již existuje celá řada takovéhoto crimeware, avšak principy a techniky popsané v tomto seriálu platí obecně pro většinu z nich, ne-li pro všechny. Cílem bylo ukázat, že proniknout do našich počítačů nemusí být tak náročné na znalosti a že nás takový průnik může přijít poměrně draho.

Přitom by stačilo tak málo. Používat zdravý rozum a neklikat na každý odkaz, který nám někdo pošle, ať již e-mailem, nebo třeba přes Skype, či Facebook chat, mít funkční antivirovou ochranu a především udržovat náš operační systém i používané programy vždy aktualizované. Pokud si teď slibujete, že budete tyto zásady dodržovat, pak tyto blogposty splnily svůj účel.

Slovníček pojmů:

Crimeware: škodlivý software vyvíjený specificky za účelem automatizace kybernetické kriminality

Trojský kůň (trojan): program umožňující útočníkovi získat kontrolu nad napadeným počítačem, např. získávat uložená hesla, osobní dokumenty, mazat soubory atd.

PHP: Skriptovací jazyk používaný pro tvorbu dynamických webových aplikací

Webový server: Server umožňující běh webových stránek

MySQL: Jeden z nejvíce rozšířených databázových systémů

Zranitelnost: Slabé místo zneužitelné pro narušení bezpečnosti. Může se jednat například o chybu konfigurace, či chybu v programu.

Java: programovací jazyk navržený pro použití na různých platformách. Ke spouštění programů v jazyce Java musí být na daném zařízení nainstalován program, který umožní vykonání kódu Java na daném zařízení. Tento program však může být nositelem zranitelnosti.

Acrobat Reader: Populární program umožňující prohlížení pdf souborů

Pavel Bašta

Jste si jistí, že je váš web dobře zabezpečený? Skener webu vám odpoví

Webové stránky jsou stále uživatelsky přívětivější a nabízejí čím dále více „vychytávek“. Více užitečných funkcí však sebou nese i větší riziko zanesení nějaké zranitelnosti. Na trhu dnes najdeme mnoho nástrojů usnadňujících tvorbu webových stránek, avšak tyto nástroje již většinou neřeší otázku bezpečnosti. Ta je v dnešní době minimálně stejně důležitá, jako funkčnost a vzhled stránek. Co mi je jako obchodníkovi platné, že jsem udělal vychytaný e-shop, který přitahuje zákazníky, když zároveň útočník vykrádá jejich účty, a to díky chybě na mém webu. Po takové zkušenosti se již zákazník nevrátí, pokud vůbec nezanevře na on-line nakupování jako takové. A toto se samozřejmě netýká jen on-line nakupování, zákazník si po návštěvě špatně napsané stránky může odnést třeba virovou nákazu, což návštěvnosti daného webu také neprospěje. Pokud si nejste zabezpečením vašeho webu zcela jistí, měli byste určitě číst dále.

Naše bezpečnostní týmy CZ.NIC-CSIRT a CSIRT.CZ pomáhají s řešením bezpečnostních incidentů v sítích v České republice a proto se denně setkáváme s nejrůznějšími možnostmi využití zranitelností na webových stránkách. Je pravda, že útoky jsou stále sofistikovanější a často využívají kombinaci různých zranitelnosti. Naše bohaté zkušenosti s řešením útoků na webové stránky jsme se proto rozhodli sdílet s provozovateli webů a zprovoznili jsme bezplatnou službu Skener webu. Cílem služby je poskytnout provozovatelům webů přehled zranitelností na jejich webu podle OWASP TOP 10, a to společně se stručným doporučením vhodných řešení. Skenování provádíme pomocí automatizovaného testu a následného ručního testu, který minimalizuje možná false positive a přidává pohled bezpečnostního experta na zranitelnost a její možné zneužití.

Protože dostáváme celou řadu otázek k této službě a protože se některé opakují, rozhodli jsme se sepsat ty nejčastější a nejdůležitější a zveřejnit je na stránkách Skeneru webu. Nejčastější dotaz se týká osoby oprávněné potvrdit objednávku. Objednávku potvrzuje držitel domény. Pokud je jím společnost, učiní tak osoba oprávněná za společnost konat, případně osoba oprávněná podat objednávku (v tom případe je potřebné dodat čestné prohlášení, které vám na vyžádaní zašleme). V případě veřejných institucí může objednávku potvrdit statutární zástupce instituce nebo také vedoucí oboru informatika.

Druhá často kladená otázka se týká možného omezení provozu stránek v průběhu testováni. Testy provádíme tak, aby nedošlo k jakémukoliv omezení. Vše ale závisí na tom, jak jsou dané stránky navrženy po funkční stránce. Průběh testování však sledujeme a automatické testy je možné kdykoliv zastavit.

Více odpovědí na často kladené otázky najdete na stránkách Skeneru webu. V případě jakýchkoliv dotazů se na nás samozřejmě můžete obrátit na adrese podpora@skenerwebu.cz.

Zuzana Duračinská

Hpfriends – ako zdieľať dáta z honeypotov

Hovorí sa, že zdieľaná radosť je dvojnásobná radosť. Rovnako rastie zdieľaním užitočnosť dát z honeypot systémov. Vďaka projektu hpfriends, súčasti The Honeynet Project, je zdieľanie týchto dát veľmi jednoduché a podnecuje k ďalšiemu využívaniu. My sme vďaka tomuto projektu vizualizovali útoky na náš honeynet. V tomto článku sa môžete pozrieť na našu skúsenosť so zapojením do hpfriends.

Naša honeymapa

Systém hpfriends je evolúciou staršieho hpfeeds. Cieľom projektu je umožniť používateľom jednoducho rozhodovať o právach k odoberaniu ich udalostí. Podľa nich potom systém zaslané udalosti distribuuje na základe autentifikačných údajov k ďalšiemu spracovaniu.

Podrobný návod na použitie spísal Johannes ‚heipei‘ Gilger. V skratke – dá sa prihlásiť pomocou GitHubu, Googlu, alebo Facebooku. Užívateľ si vygeneruje svoj (jeden alebo niekoľko) autentifikačný kľúč a nastaví, do ktorých kanálov môže publikovať a ktoré môže odoberať (Sub). Potom v honeypote na jednej strane, alebo v software, ktorý spracováva prijate udalosti na druhej strane, použije tento kľúč.

Dá sa nastaviť zdieľanie kľúča s iným používateľom alebo skupinou. Tieto vzťahy sú uložené v grafovej databáze Neo4j. Viac o implementačných detailoch nájdete tu.

Hpfeeds vytvoril Mark ‚rep‘ Schloesser, sú dostupné implementácie v go, a ruby. Zdrojové kódy hpfriends nie sú verejné.

Kód v Pythone na publikovanie udalostí je veľmi jednoduchý:

import hpfeeds

import json

import sys

try:

hpc = hpfeeds.new('hpfriends.honeycloud.net', 20000, "ident", "secret")

print("Connected to {0}".format(hpc.brokername))

channels = ["artillery", ]

data = {"local_host": "168.192.1.1", "connection_protocol": "smbd",

"remote_port": 2714, "local_port": 445, remote_host": "168.192.1.2"}

hpc.publish(channels, json.dumps(data))

except:

print format(sys.exc_info())

hpc.close()

Na odoberanie udalostí používame feed.py z redmine na honeynet.org :

python ./feed.py --host hpfriends.honeycloud.net -p 20000 -c test -c dionaea.capture -i ident -s secret subscribe

Ak niečo nefunguje, najskôr sa treba pozrieť do logu na hpfriends, či kľúču nechýbajú práva.

Príkladom použitia je Honeymap. Žlté bodky na mape sú mestá so senzormi, červené sú zdroje útokov. Čím viac útokov pochádza z danej krajiny, tým je krajina viac modrá. V logu v dolnej časti stránky vidno informácie o real-time útokoch (čas, zdroj, cieľ, ich súradnice, typ senzoru, pri type dionaea.capture je uvedený aj MD5 hash súboru, ktorý použil útočník spolu s linkom na virustotal.com).

Naše senzory v Prahe sú tiež pridané do mapy, ale mapa nezobrazuje všetky udalosti z nich. Mapu udalostí len z našich senzorov nájdete tu. Databázy geolokácie nie sú nejak obzvlášť presné, tak máme Prahu nastavenú ako cieľ ručne. Inak by bol cieľ v strede republiky.

Ďalšie mapy:

– Nemecký Telekom

– Luxemburský CIRC (Computer Incident Response Center)

S hpfeeds komunikujú všetky naše honeypoty (Dionaea, Kippo, Glastopf, Artillery, Conpot). Počas tohtoročného Google Summer of Code sa podpora hpfeeds dostala aj do spampotu SHIVA. Viac na blogu.

Za zmienku stojí blogpost od Marka Schloessera, kde vysvetľuje základné otázky, ako „Odkiaľ sa berú dáta?“, „Sú dáta reprezentatívne?“, „Prečo sa zdá, že celý svet útočí na Aachen?“.

Z vlastnej skúsenosti môžeme povedať, že zapojenie so hpfriends je jednoduché. Napadá vás ďalšie zaujímave využitie živých dát okrem vizualizácie? Napíšte nám do komentárov.

Katarína Ďurechová, Jiří Machálek

E-Business Forum 2013: Máte jistotu, že neprodáváte alkohol dětem?

Obecně je rozlišována věková hranice pro nákup a konzumaci alkoholu. V některých státech světa najdeme odlišnosti od nejčastější hranice, tj. 18ti let. Zákonnou úpravu představuje zákon č. 379/2005 Sb., o opatřeních k ochraně před škodami působenými tabákovými výrobky, alkoholem a jinými návykovými látkami.

Často se setkáváme v médiích s výsledky namátkových kontrol prodeje alkoholu nezletilým v kamenných prodejnách a restauracích. Zde je ale kontrola velice snadná. Prodávající je schopen vizuálně posoudit věk nakupujícího, případně si vyžádat doklad s uvedeným datem narození.

Ale jak je tomu v případě elektronických obchodů? V loňském roce provedl dTest průzkum u 22 eshopů prodávajících alkohol. Pouze ve dvou případech neshledal závadu! Naprostá většina eshopů nabízejících alkohol nekontroluje, kdo je kupující! Obchody se většinou spokojí pouze s tím, že kupující na dotaz, zda je plnoletý, odpoví, že ano. Podle zákona je zakázán zásilkový prodej a veškeré další formy prodeje, při kterých není možno ověřit věk kupujícího. Prohlášení o plnoletosti není kontrola data narození, je tedy nevyhovující.

Řešení jsou v zásadě dvě. Prvním je dodání zboží kurýrní službou zajišťující ověření věku nebo osobní odběr zboží. Tento způsob je pro provozovatele nákladný a pravděpodobně i s vysokým procentem vrácených zásilek.

Lze to ale zajistit i jinak. Prostřednictvím služby mojeID může dojít k ověření věku hned při přihlášení do eshopu nebo následně při odeslání objednávky. Pokud neumožníme nezletilému nakoupit, nevznikají pak další náklady na doručení zboží, ani zátěž logistických procesů. Je vysoká pravděpodobnost, že zásilka bude doručena.

V současné době připravujeme rozšíření našim OS modulů a partnerských komerčních řešení o podporu kontroly zletilosti. Díky tomu naše služba mojeID může přispět k zlepšení situace při zásilkovém prodeji alkoholu dětem.

Původní prezentace na toto téma zazněla na letošní konferenci E-Business Forum.

Radim Ponert