Co způsobuje největší výpadky v Evropě? Jak dlouho trvá jejich odstranění? Kolik uživatelů postihují? Jsou kybernetické útoky na ústupu nebo naopak? Na tyto a další otázky odpovídá Výroční zpráva o incidentech za rok 2012 Evropské agentury pro síťovou a informační bezpečnost (ENISA – European Network and Information Security Agency). Na základě analýzy 79 závažných incidentů elektronických komunikačních sítí a služeb ze všech 28 států Evropské unie byla vypracována zpráva obsahující statistiky s různými proměnnými, která má pomoci vytvořit obraz největších incidentů na území Evropské unie za rok 2012. Podobný report ENISA již jednou vypracovala, proto bylo v tomto roce možné výsledky porovnat a začít sledovat jejich vývoj.

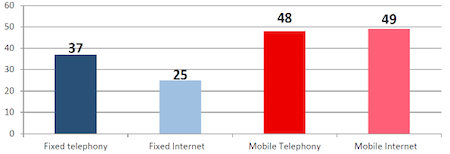

Potvrzením známých trendů je skutečnost, že nejvíce incidentů postihuje mobilní zařízení a mobilní Internet. V důsledku vysoké míry rozšíření mobilních telefonů a mobilního Internetu v Evropě, tak postihuje také nejvíce uživatelů. Každý incident v mobilní síti zasáhne v průměru až 1,8 miliónu uživatelů. To je způsobené mimo jiné faktem, že v Evropě jsou mobilní služby v porovnání s pevným připojením rozšířenější a tak se také mohou stát snadněji „obětí“ větších plošných útoků.

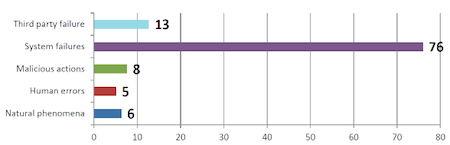

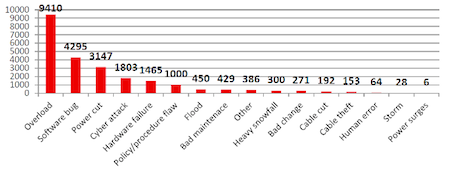

Nejčastějším důvodem incidentu je systémová chyba. Až 76 % incidentů je tak způsobených softwarovou či hardwarovou chybou. Hardwarové chyby se podle statistik vyskytují nejčastěji, až za nimi následují chyby způsobené softwarovou vadou. Zajímavé však je, že incidenty způsobené třetí stranou (např. ztráta energie), které tvořily jenom 13 % případů, odpovídaly za nejvíce ztracených hodin samotných uživatelů.

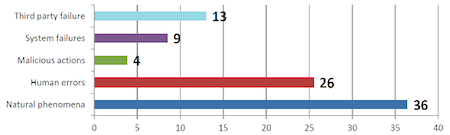

Na jedné straně jsou incidenty, jejichž počet a důsledky můžeme limitovat, na druhé straně jsou však incidenty, kterým dokážeme jenom těžko zabránit. Do této kategorie spadají incidenty spojené s přírodními silami. V jejich případě trvá průměrně až 36 hodin, než dojde k jejich odstranění. Nejenže tento typ incidentu trval v průměru nejdéle, ale také počet ztracených uživatelských hodin se vyšplhal na 20 283, což je hned po již vzpomínaných chybách způsobených třetími stranami nejvíce. Poměrně dlouho také trvala náprava v případě, kdy byl incident způsobený lidským faktorem. Zde se jedná v průměru až o 26 hodin.

Velice zajímavá fakta se však objevila v souvislosti s kybernetickými útoky. Zatímco v roce 2011 byly jenom za dvěma procenty incidentů, v roce 2012 se tento počet ztrojnásobil. Když si je však porovnáme s incidenty způsobenými například hardwarovými chybami, trvalo jejich odstranění pouze tři hodiny. V případě hardwarových příčin se jednalo až o devět hodin. Kybernetické útoky se však dostávají na top pozice v počtu omezených připojení, kde obsadily tento rok nelichotivou čtvrtou příčku.

Zajímavý pohled je také na konkrétní případy, které se vyskytly v členských státech EU. Samozřejmě jsou tyto případy anonymizované tak, aby nebyla dotčena práva zainteresovaných stran. V jednom z těchto případů dokázal útočník přes DDoS ovlivnit 2,5 miliónů uživatelů Internetu na 1 až 2 hodiny. Jiným příkladem je incident, při němž bývalý zaměstnanec založil oheň na ústředně, která zprostředkovávala DSL připojení k Internetu pro přibližně 10 000 uživatelů. V tomto případě trvalo až 36 hodin, než se připojení obnovilo. V jiném případě aplikoval dodavatel pravidelný softwarový update pro Home Location Register, což je vlastně taková centrální databáze v mobilní síti, která obsahuje informace o každém účastníkovi, který používá mobilní telefon. Bohužel se ukázalo, že tento update byl chybný. Tato chyba pak měla dopad na zhruba polovinu zákazníků a výpadek trval přibližně osm hodin.

Z těchto statistik i individuálních případů vyplývá, že je vhodné být připravený na všechny možné situace. Kromě sledování aktuálních trendů v oblasti bezpečnosti, dobře ošetřené fyzické bezpečnosti, či třeba vhodného testovacího prostředí pro testování nových aplikací a updatů, je potřeba mít také připravené adekvátní krizové plány, které pomohou předejít chaosu v prvních okamžicích po vzniku incidentu. Včasná a správně zvolená reakce na incident může pomoci předejít rozsáhlejším škodám, zkrátka i v této oblasti platí okřídlené úsloví připraveným štěstí přeje.

Zuzana Duračinská

Počet phishingových útoků v doméně .CZ se opět snížil

Další zpráva sdružení APWG zabývající se phishingovými útoky přináší výsledky měření za druhé pololetí roku 2012. Vytrvalé monitorování a rychlá reakce na zjištěné phishingové útoky, jimž se věnují oba naše CSIRT týmy (národní CSIRT.CZ, interní CZ.NIC-CSIRT), zdá se odrazují útočníky od zneužívání domény .CZ čím dál více. Zatímco v předchozích dvou pololetích bylo v doméně .CZ 171 (2/2011) a 170 (1/2012) phishingových útoků, v druhém pololetí roku 2012 bylo takových útoků již pouze 135.

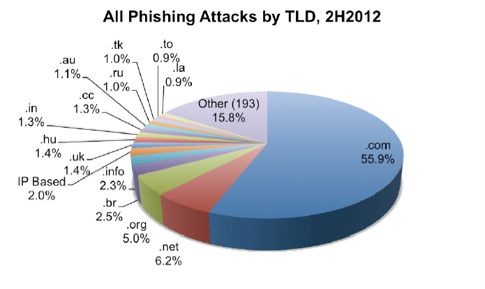

Nejvíce zneužívané domény prvního řádu

Došlo také k dalšímu snížení ukazatele počtu phishingových útoků na deset tisíc registrovaných doménových jmen v zóně .CZ. V současné chvíli je tento ukazatel rovný číslu jedna, což oproti minulému pololetí představuje zlepšení o jednu desetinu procenta. Opět také poklesl průměrný uptime phishingových stránek v doméně .cz, a to z předchozích 39 hodin a 41 minut na 24 hodin a 56 minut. Podle výzkumů organizací, které se boji s phishingem věnují, mají phishingové stránky největší výtěžnost během prvních 24 hodin. Tedy již se blížíme hranici, při které se útočníkům přestane phishing v naší národní doméně vyplácet. Jediný ukazatel, který se od minule zvýšil, je medián uptimu. Ten stoupl z 13 hodin a 54 minut na 15 hodin a dvě minuty. I tak si ale myslím, že jsme si celkově velice polepšili.

Na závěr bych chtěl proto touto cestou poděkovat všem administrátorům, se kterými naše týmy při řešení útoků spolupracují, za jejich příkladnou spolupráci při odstraňování phishingových stránek na jimi provozovaných serverech.

Pavel Bašta

S ohýbáním rohů v knihách je konec

Náš svět je plný zkratek. A o světě IT to platí dvojnásob. Abyste se v tom „doménovo-technologicko-internetovém“ prostředí vyznali, připravili jsme pro vás knižní záložky, na nichž najdete ty nejčastější zkratky s vysvětlením.

Jen pro ilustraci vybírám například DNS, PKI, VoIP nebo IPv6 (celkem je jich 32). Po pravdě, nevybral jsem tyto zkratky náhodou. Všechny mají něco společného s Akademií CZ.NIC a s nabízenými kurzy. Právě při návštěvě některého z nich můžete tuto záložku získat a s ní i některou knihu Edice CZ.NIC.

P.S.: Čtenáři elektronických knih mají bohužel smůlu. Elektronické záložky se zatím nekonají.

Igor Kytka

Honeynet: problematické autonomní systémy se příliš nemění

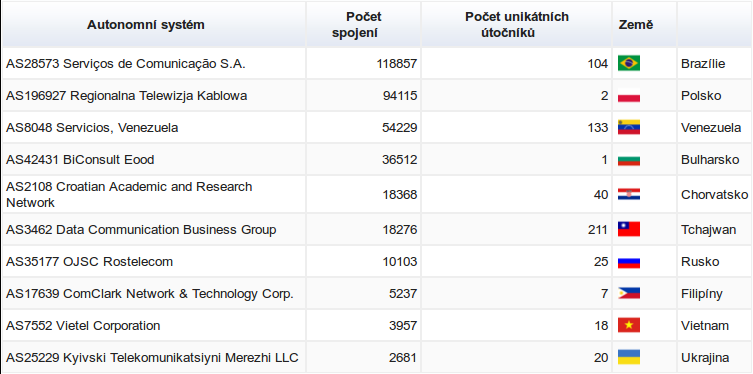

Po půlroční pauze se pojďme opět podívat na statistiky z našeho honeynetu. A začněme rovnou přehledem největších „hříšníků“ – autonomních systémů, z kterých se k nám útočníci od května do konce července připojovali.

Tentokrát vede brazilská síť AS28573, která od poloviny července intenzivně šířila tento typ viru Conficker a s více než 30 tisíci uploady mu zajistila první místo v další tabulce zachyceného malware. Tato síť už se v minulosti v našich statistikách objevila a není to vůbec překvapivé, protože podle statistik Shadowserver jí aktuálně patří 12. místo (řazeno podle absolutního počtu IP adres šířících vir Conficker). Infikované je celé 1 % jejího adresního prostoru.

Podobně smutná situace je u tchajwanské sítě AS3462, která se v našich statistikách objevuje taky pravidelně a tentokrát skončila na 6. místě (celosvětově jí patří místo sedmé). Za sledované období se snažila rozšířit 93 různých virů.

Ani třetí v pořadí v naší tabulce není výjimkou. Venezuelská síť AS8048 se snažila šířit 42 virů, z toho čtyři se dostaly i do tabulky deseti nejčetnějších. Tato síť je celosvětově na 29. místě.

Naopak jako výjimky se dají označit polská síť AS196927 a bulharská síť AS42431, které si své umístění zasloužily díky jednotlivcům. V případě polské IP trval útok dva týdny, v případě bulharské osm dní. Osobně mě překvapilo umístění chorvatské akademické sítě AS2108, kde útok trvá s menšími přestávkami stále. Podle zkušeností s naším CESNETem bych očekával rychlejší řešení incidentu.

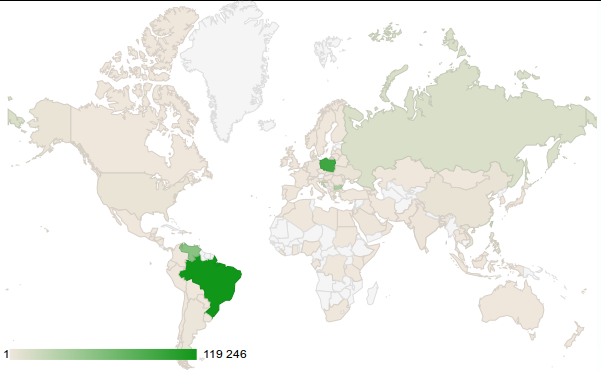

Pro zajímavost ještě znázornění na mapě, kde je výrazně vidět Brazílie s Polskem. Očekávatelné Rusko zdaleka není tak zajímavé.

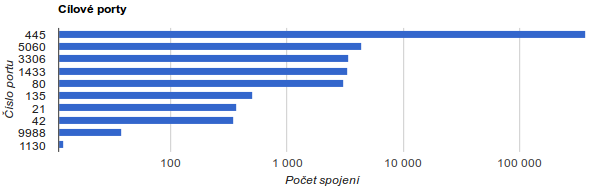

V přehledu portů, na které se útočníci připojovali, vede 445 (SMB protokol), výrazně méně připojení pak směřovalo na porty 5060 (SIP), 3306 (databáze MySQL), 1433 (Microsoft SQL Server) a 80 (HTTP).

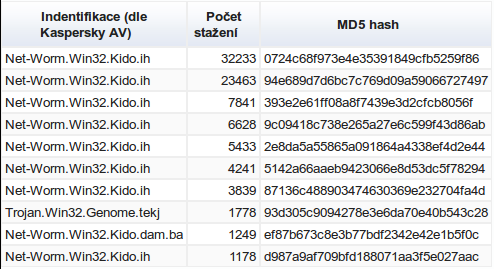

V přehledu zachyceného malwaru vedou různé varianty viru Conficker. Platí, že většinou jednu variantu šíří jeden autonomní systém.

Na našem webovém honeypotu mě vedle běžných hledání skriptu setup.php pro phpMyAdmin (viz CVE-2010-3055) zaujal dotaz na soubor /phppath/php metodou POST s tělem <?php echo "Content-Type:text/html\r\n\r\n";echo "___2pac\n"; ?>. Jedná se o pokus zneužít zranitelnost CVE-2013-4878 v Parallels Plesk Panel, která byla zveřejněna 5. června. První útok tohoto typu jsme zachytili v sobotu 8. června, tedy jen o 3 dny později. Ukazuje to, že je důležité neodkládat bezpečnostní aktualizace až po víkendu :-).

Jiří Machálek

K čemu slouží facebookový „like“ scam?

Určitě jste již někdy slyšeli o facebookové hře Farmville. Ale říká vám něco pojem Like-farming? Jedná se o sbírání „lajků“, tedy v podstatě fanoušků, pro konkrétní facebookovou stránku. Vlastně mě k sepsání tohoto blogpostu inspirovala pozvánka, kterou jsem nedávno dostal a která vedla na stránku „Tvůj Rodokmen aneb: Poznej své předky!

Snad ani netřeba zdůrazňovat, že žádný rodokmen nezískáte.

Podobných podvodných stránek vzniká na Facebooku celá řada. Jejich primárním cílem je nějakým způsobem nalákat uživatele, aby se stali fanouškem stránky a zároveň do ní pozvali své další přátele. Za tímto účelem se používají obvykle dvě taktiky: první něco slibuje (lechtivé video s celebritou, výhru iPhonu, iPadu, změnu vzhledu facebookové stránky, či třeba možnost sledovat, kdo si prohlížel váš facebookový profil), druhá je zastrašující (pokud nesouhlasíte se zpoplatněním využívání Facebooku, pak dejte like). Podobným skupinám je tedy vhodné se vyhnout. Pokud si nejste jisti, můžete využít například stránku facecrooks.com.

Cui bono? To je ta otázka, o kterou zde kráčí. Možná si říkáte, k čemu taková stránka může někomu být? Tak například často bývá podmínkou získání slíbené odměny požadavek na vyplnění nějaké ankety. Za to, že věnujete svůj čas jejímu vyplnění, však dostává zaplaceno majitel stránky, Vy se samozřejmě slíbené odměny, například ve formě růžového facebookového profilu, nedočkáte. Jiný způsob výdělku spočívá ve zobrazování reklamy fanouškům stránek nebo v přímém prodeji takto vybudované stránky dalšímu zájemci.

Poptávka po stránce s více než 50 tisíci fanoušky.

A nabídka (stránky již byly prodány).

Nejhorší možnou variantou je zneužití takovéto skupiny k šíření malware, například formou odkazu na video, které prostě musíte vidět. Samozřejmě místo videa budete vyzváni ke stažení přehrávače videa. Tento soubor však ve skutečnosti obsahuje malware, který ukradne vaše citlivá data a použije váš účet k dalšímu šíření odkazů na tento malware.

Doufám, že po přečtení tohoto krátkého článku budete při používání Facebooku zase o trochu obezřetnější a že nedáte zbytečně šanci vykukům, kteří vydělávají na lidské naivitě. Tak schválně, každý kdo dá like na tento článek, tomu se na facebookové stránce zpřístupní možnost sledovat soukromou korespondenci ostatních uživatelů.

Pavel Bašta

Zajímavý případ od kolegů z polského CERTu

Polský bezpečnostní tým CERT Polska uveřejnil 31. července na svých stránkách http://www.cert.pl zprávu, ve které jeho členové popisují, proč NASK (správce registru národní domény .pl) ukončil spolupráci s jedním z registrátorů domén .pl, společností Domain Silver, Inc.

Tento registrátor, jehož oficiálním sídlem byly Seychelské ostrovy, zahájil svou činnost v květnu roku 2012. Od té doby začal CERT Polska pozorovat velký nárůst škodlivých domén .pl. Většina těchto domén byla zaregistrována právě u tohoto registrátora.

Ze všech registrovaných domén (641, stav k 9. červenci tohoto roku) byla pouze jedna doména neškodná. Tou byla přímo doména tohoto registrátora – domainsilver.pl.

Z celkového počtu 404 domén, které obsahovaly škodlivý kód, bylo 179 domén pod správou C&C serverů. Domény, které byly pod správou některého z botnetů, také tyto botnety nebo škodlivý kód distribuovaly. Jednalo se například o malware nebo botnet Citadel, Dorkbot, ZeuS Ice IX, Andromeda, RunForestRun nebo ransomware. Bližší informace jsou k dispozici na stránkách polského CERT týmu.

V doméně .CZ jsme sice zatím nenarazili na případ, kdy by se na podobné záležitosti přímo specializoval registrátor (a doufejme, že i díky podmínkám pro přijímání registrátorů ani nenarazíme), ale i u nás se sem tam objeví podobné případy nakažených domén, resp. stránek. Není jich ale zdaleka tolik jako jinde. Možná je za tím náš nástroj MDM (Malicious Domain Manager), který používáme pro čištění zóny .CZ. Od spuštění pilotní verze této aplikace uběhly více než dva roky a počet opravených nebo chcete-li vyčištěných domén za tu dobu překročil počet 5000.

Michal Prokop