V poslední době se objevily zprávy o útocích na malé domácí routery. Jedním z rozebíraných útoků bylo napadení routeru TP-LINK TD-W8901GB, které objevil pan Jakub Bouček. Tento napadený router byl poskytnut k analýze týmu CSIRT.CZ. Router měl několik známých bezpečnostních chyb a zjistili jsme, že jejich zneužití je poměrně jednoduché a umožňuje kompletní ovládnutí routeru a následné ovlivňování provozu, který přes něj prochází. Alarmující je především fakt, že podle našich předběžných měření je jen v českém internetu na 5000 podobných routerů s identickou chybou. CSIRT.CZ se proto rozhodl vydat následující návod na zabezpečení routeru.

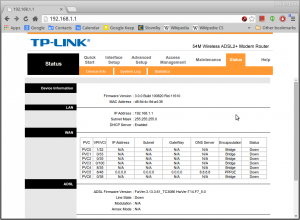

Router TP-LINK TD-W8901GB

Router TP-LINK TD-W8901GB obsahuje, mimo jiné, zranitelnost „rom-0“. Jedná se o chybu typu nedostatečná kontrola přístupu ve webovém rozhraní pro správu routeru. Ve zkratce jde o to, že router umožňuje vyexportovat a stáhnout svojí konfiguraci v podobě binárního souboru. Součástí konfigurace jsou, mimo jiné, i přístupová hesla k webovému administračnímu rozhraní. Chyba pak spočívá v tom, že tento soubor lze stáhnout, aniž je před tím vyžadováno heslo – stačí pouze znát URL tohoto souboru. A kritická je tato chyba proto, že při výchozím nastavení routeru je možné konfiguraci stáhnout i přes WAN rozhraní, tedy z celého Internetu.

Router TP-LINK TD-W8901GB se prodával mezi lety 2008 a 2011 a v současné době již není výrobcem podporovaný a tím pádem pro něj ani nejsou vydávány bezpečností updaty. Zjistili jsme, že i nejnovější firmware, build 100820 z 20. srpna 2010, tuto chybu stále obsahuje. Ta samá chyba i situace ohledně podpory se však týká celé rodiny routerů, které vychází z operačního systému ZynOS. V ČR byly tyto routery ve své době oblíbené a v současnosti je, podle našich měření, v provozu jen v ČR na 5000 těchto zařízení, která trpí zmíněnou zranitelností.

Jakmile útočník získá přístup k webovému administračnímu rozhraní, může změnit adresy DNS resolverů a přesměrovat provoz z adres nejnavštěvovanějších serverů. Útočník tak může zkoušet napadnout koncové stanice v síti za ovládnutým routerem a má větší šanci, že zmate uživatele, když své podvodné weby vydává například za google.com, seznam.cz a další.

Webové rozhraní routeru pravděpodobně obsahuje další známé chyby, které umožňují vylákat z routeru přístupová hesla k jeho administraci složitějšími metodami. Proto CSIRT.CZ navrhuje, jako bezpečnostní opatření, úplně zakázat přístup na webovou administraci z WAN rozhraní a v ideálním případě povolit administraci jen z jedné konkrétní vnitřní IP adresy.

Návod

1. V první řadě se přihlaste do webového rozhraní routeru. Pokud neznáte heslo a nebo vám heslo heslo změnil útočník, který vás už stihl navštívit, proveďte factory reset podržením reset tlačítka na zadní straně routeru po dobu pěti sekund. Po factory resetu bude uživatelské jméno „admin“ a heslo „admin“.

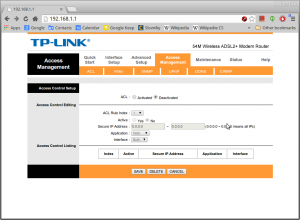

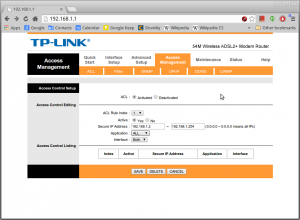

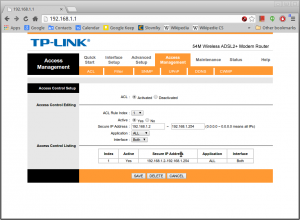

2. Přejděte do nastavení Access Management a do záložky ACL.

3. Aktivujte ACL (nastavte „ACL“ na „Activated“). Vytvořte ACL záznam s indexem 1, nastavte „Active“ na „Yes“, nastavte adresy své vnitřní sítě, případně vyberte adresu konkrétního počítače či počítačů, které mají mít přístup na administraci. (V příkladu volíme výchozí adresy 192.168.1.2 – 192.168.1.254.) Nastavte „Application“ na „ALL“ a „Intefaces“ na „Both“.

4. Nastavení uložte tlačítkem Save.

Pokud má router na WAN rozhraní veřejnou IP adresu, bylo by dobré otestovat, zda je webové rozhraní opravdu nepřístupné zvenčí, máte-li tu možnost. Na to si stačí zjistit veřejnou adresu ze Status stránky ze stavu příslušného PVC (pravděpodobně PVC5) a tuto adresu zadat v cizí síti do webového prohlížeče. Adresa má však jen omezenou životnost, takže je potřeba test provést dříve, než se adresa změní.

Dobrý den!

Davide, popsaná chyba „rom-0“ je jen jedna z možností, jak napadnout koncovou stanici. A vydávat se za aktualizaci flashe není mezi malwarem vlastně nic nového. Teoreticky by měl proti tomuhle pomoct běžný antivirus – měl by detekovat buď už webovou stránku, co se vám snaží podstrčit malware místo updatu a nebo v nejhorším až ten malware nainstalujete, tak by ho měl poznat. Konkrétnější být ale nedovedu, je mi líto.

Jiří, já jsem přesvědčený, že v routeru TP-LINK TL-WR741ND je nějaký upravený Linux, takže zmíněná chyba „rom-0“ se ho netýká, protože to je docela jiný systém. Ani zbytek našeho návodu pro Váš router nemusí dávat smysl. Pokud jde o možnost napadení, tak pochopitelně není vyloučeno, že tam může být jiný bug, kterým útočník router také dokáže napadnout a změnit DNS servery, takže v důsledku provádí to samé. Osobně si myslím, že ten TP-LINK není nutné měnit, protože bezpečnost závisí především na nastavení. Pokud se na něj ani po factory resetu nemůžete dostat, tak je tu ještě malá možnost, že vám útočník přepsal i ROM paměť v routeru. Ale spíš si myslím, že tam bude jen nějaký problém v adresování. Najděte si na http://tp-link.com návod k vašemu routeru a postupujte při factory resetu podle něj. Až se do něj dostanete, tak jej upgradujte na nejnovější verzi FW, nastavte silné heslo, zakažte přístup zvenčí a může sloužit dál.

Pane Hlaváčku,

děkuji za pomoc, myslel jsem si, že Read Only Memory se nedá přepsat. Pořád mi vrtá hlavou ta nabídka stáhnutí Flash playeru namísto otevření Seznamu, škoda, že jsem si neudělal print screen, ale raději jsem z toho šel rychle pryč. Ten text byl dost podbízivý a zdál se mi dost neprofesionální, navíc mi neseděla ta loga (2 x). Takže mám trochu obavy ten router vrátit na síť. No, nějak už to pořeším. Zdraví Jiří.

Změnil jsem nastavení routeru podle návodu, ale bohužel od té chvíle je administrace routeru zcela nedostupná (po zadání vnitřní adresy routeru 192.168.1.1 se v prohlížeči zobrazí jen timeout error). Nicméně připojení k internetu přes router i nadále funguje.

Po provedení factory reset jsem nastavil znovu a už funguje OK.

Dobrý den, chtěl jsem se zeptat, co si myslíte o zabezpečení routeru TP-LINK TL-R460, uvažuji o jeho koupi jako náhradu za starý router zcomax. Můžete mi případně doporučit nějaký jiný kvalitní router – drátový pro domácí použití (Wifi router nechci). Předem děkuji za odpověď.

Dobrý den!

Jiří, ovšem. Omlouvám se, že tu volně zaměňuju pojmy flash a ROM. Díky za upozornění.

Jirko, ano, asi jste si odřízl i administrační stanici. Je potřeba si to předem promyslet. Je dobře, že jste to vyřešil.

Marku, netroufnu si hodnotit routery různých výrobců a natož pak něco doporučovat. K TP-Linku R-460 můžu jen říct, že nemám žádné zprávy o tom, že by trpěl touto chybou. Pokud vás zajímá můj osobní názor, tak já bych volil router, na který lze nahrát OpenWRT. To je open source Linuxová distribuci pro SOHO routery, která vzniklá částečně reverse-engineeringem vybraných boxů. Výhoda je, že jakmile je nějaký router podporovaný v OpenWRT, tak o něm existuje řádově mnohem víc veřejně dostupných informací, než o boxech, které podporované nejsou a že OpenWRT ten box bude podporovat i dávno po tom, co jej jeho oficiální výrobce prohlásí za zastaralý. Bohužel netuším, jestli jsou podporovány nějaké ne-WiFi routery, ale nakonec WiFi můžete snadno vypnout. Pokud budete chtít vysloveně výrobky firmy TP-Link, tak se podívejte na seznam podporovaných boxů tady: http://wiki.openwrt.org/toh/tp-link/start . A můžete se snadno proklikat i na další výrobce.

Tím nechci říct, že máte koupit router a hned na něj nahrát OpenWRT. Já bych to tak sice udělal. Ale pokud Vám bude originální firmware vyhovovat, tak není důvod měnit. Nicméně se vyplatí mít otevřenou možnost tam ten OpenWRT nahrát v případé, že bych původní firmware nevyhovoval a nebo kdyby se v něm našla nějaká chyba a nedostalo to opravu a podobně.

Od května 2014 problémy, které tu popisujete. Modem TP-link :-) Již třikrát „opraven“ (restart, změna nastavení, hesla, moc tomu nerozumím, vrácen vždy funkční), bez úspěchu. Antivir blokuje otevírání stránek: facebook, google atd. Od pána, který nám modem několikrát přenastavoval, víme, jak zjistit, zda opět došlo ke změně konfigurace. A tak již i přes všechna opatření dnes počtvrté:-((

Moc tomu nerozumím, ale už nevím, zda i nadále platit za opravu. Zeptám se tedy: koupit jiný modem a který? Děkuji.

Dobrý den Jitko,

jde o to, že je nutné nejen změnit heslo a opravit konfigurace, ale především se musí zamezit budoucím útokům – a to zvenčí (z internetu) i zevnitř (z napadených počítačů uvnitř sítě). K tomu je právě návod v článku. Ovšem i tento návod je třeba interpretovat a upravit pro konkrétní podmínky. Já jsem to sepsal pro nejběžnější nastavení a proto to u Vás nemusí tak docela odpovídat. Zkuste na něj případně upozornit správce Vašeho routeru.

Pokud jde o nové routery, tak si myslím, že touto chybou už žádný, v současnosti prodávaný, router netrpí. Můžete tedy vybírat z celé nabídky. Jako inspirace Vám může posloužit náš katalog routerů, kde kolegové přehledně sumarizují výsledky svých testů, zejména co který router podporuje v oblasti moderních a progresivních technologií, ale najdete tam i obecnější informace o testovaných modelech: https://www.katalogrouteru.cz/ .

Dobrý den, máme router AirLive, někdy v dubnu nám přestaly jet služby Google (Facebook, gmail, youtube, atd.) s tím, že většina stránek chtěla stáhnout aktualizaci flash playeru.. Router jsme resetovali a problém zmizel. Podruhé se stejný problém stal cca 6 týdnů zpět, toto jsme neřešili- vyřešeno samo změnou poskytovatele. Dnes se nám rozjel internet(nový provider) a po cca 12hodinách(tedy dnes večer) nastal opět stejný problém – tedy, že nejede gmail, FB, YT, apod.. Už to začíná být „otravné“..myslíte, že se jedná o vir v routeru? Tedy zase nutný reset a nastavení routeru znovu? Byli jsme na obyč. cz stránkách kromě FB a gmailu…nechápu, jaké stránky tedy mohou být nebezpečné..?

Děkuji

Dobrý den, Martine!

Jak to popisujete, tak se zdá, že máte router, co trpí přesně touhle popisovanou chybou.

Jde o to, že útočník na Vašem routeru přesměruje zajímavé webové stránky (to zajímavé berte v kontextu toho, co znají útočníci odněkud z orientu a co je celosvětově známe, tedy Google, Facebook, Youtube a podobně). V důsledku pak když prohlížečem přistoupíte například na google.com, tak Vás útočník přesměruje na jeho vlastní server, který vypadá jako Google, ale ve skutečnosti se Vám pokusí napadnout a zavirovat počítač tím, že nabídne aktualizace.

Být Vámi, tak v první řadě nastavím router podle výše uvedeného návodu a nebo případně koupím nový. A v dalším kroku bych nainstaloval na všechny počítače ve vnitřní síti antivirus plus všechny jeho aktualizace a prozkoumal bych nastavení počítačů uvnitř, aby se vyloučilo resp. vyřešilo jejich případné napadení.

Dobrý den, mám router TP-LINK741ND a zatím se neobjevily žádné potíže, ale nevím jak zkontrolovat, případně nastavit přístup pouze z jednoho PC a zamezit přístupu z venku. Bylo by možné získat postup pro tento konkrétní model. Moc děkuji za odpověď. S pozdravem Karel

Dobrý den, Karle!

Zkuste router otestovat naším testem na adrese http://rom-0.cz . S největší pravděpodobností ale napadnutelný touto chybou nebude, protože by v něm měl být úplně jiný operační systém.

Bohužel tento konkrétní typ nemáme k dispozici, abychom mohli udělat návod se screenshoty. Nicméně můžete vyjít z manuálu: http://files.tp-link.cz/inc/_doc/attach/StoItem/1493/TLWR741ND_User_Guide_Eng.pdf .

OVISLINK Air Live ARM-204 opravdu trpí touto chybou. Stačí znepřístupnit přihlášení z WAN, povolit jen z LAN. Protože přesměrovávám port 80 (webserver), tak ACL nelze použít, nicméně všechny testy z internetu hlásí, že je router nenapadnutelný.

Zdravim. Mam rovnaky problem ako je to tu popisovane. Napadnuty router edimax 7084b. Odkazy na update flash playeru na vsetkych PC v sieti. Doporucite ako co najlepsie zabezpecit tento router? Pripadne cim odstranit problem z disku PC, kedze predpokladam do pc sa tiez dostala infekcia.

Pripadne poradte aky router kupit, idealne podporujuci oboje dsl a vdsl technologie. Ak uz nemozete udat znacku tak aspon po akych parametroch sa ohliadat. Dakujem.

Dobrý den!

Proti napadení operačního systému za takovýmhle routerem by měl (doufám) pomoct téměř jakýkoliv moderní a updatovaný antivirus. Doporučuji tedy, abyste zachoval přízeň oblíbené značce antiviru.

První ale musí předcházet odstranění příčiny v podobě napadeného routeru. To buď můžete zkusit udělat podle mého návodu v tomto článku, kde je postup rozepsaný a dolněný screenshoty. A nebo si můžete jít koupit jakýkoliv moderní router. Doufám, že dnes prodávaná zařízení touto chybou již netrpí. Resp. nejsem si vědom toho, že by trpěla. Pokud Vám můžu něco doporučit, tak z preventivních důvodů preferujte zařízení, na která lze nahrát OpenWRT. Vždycky tak budete mít možnost použít alternativní OSS firmware, pokud by se ukázalo, že s oficiálním FW je problém a oprava od výrobce je v nedohlednu.

Mějte se,

Tomáš Hlaváček

Dobrýden,

asi před týdnem se mi při startu browseru objevila hláška o instalaci flash playeru. Nechal jsem ji nainstalovat a za nějakou dobu při pokusu o přístup do routeru jsem se tam přes nastavená hesla nedostal. Mám routel TP-LINK TL-R860, osmiportový. Jinak v počítači se zatím nic neobvyklého nestalo. Je možné, že popsaný problém souvisí s chybou o-rom ?

Děkuji za odpověď.

Max

Dobrý den!

Není to vyloučené, ale rovnou říkám, že tenhle konkrétní typ routeru jsem snad ani neviděl a proto netuším, zda pro něj byly firmwary s chybou rom-0. Nicméně, vyzkoušejte náš test na adrese http://rom-0.cz a budete hned vědět.

Mějte se,

Tomáš Hlaváček

Dobrý den, včera jsem si koupil ADSL2+modem + router TP Link TD-W8961NB.

když jsem se dočetl o chybě rom-0, otestoval jsem na stránkách rom-0.cz s výsledkem „Adresa pravděpodobně není napadnutelná.“. Pak jsem zkusil zadat do prohlížeče: http:///rom-0 a modem mi nabídnul ke stahnutí soubor rom-0. Je tím pádem zranitelný z venčí nebo ne? Děkuji za radu.

Dobrý den!

Pokud z testu vyšel jako nezranitelný, tak to znamená, že se nám soubor rom-0 nepovedlo stáhnout z vnějšího Internetu. Důvody pro to můžou být dva:

Buď máte přístup na webovou administraci zakázanou na Vašem modemu a pak je celkem v bezpečí, pokud můžete vyloučit útoky zevnitř. Dalo by se namítnout, že to dneska nelze vyloučit nikdy… Stačí na to starší prohlížeč a vychytralý webový skript a nebo napadená stanice či telefon a máte útočníka uvnitř domácí sítě. Ale je to řádově složitější a tím pádem míň pravděpodobná situace, než prosté útoky zvenčí.

Nebo druhá možnost je, že jste v síti poskytovatele, co buď zakazuje zvenčí přístup na HTTP porty routerů a nebo jste rovnou za NATem, jako má například O2 u DSL linek, které byly zřízeny v posledních dvou nebo třech letech. V tom případě je ještě představitelné, že by na vás mohl zaútočit někdo ve stejném subnetu za NATem onoho poskytovatele, pokud by tam nebyla separace klientů. Ale to nejspíš bude, takže tím se možnosti útoků redukují na předchozí případ.

Každopádně pokud vám jde soubor rom-0 stáhnout a není to jen nějaká default page, ale opravdu 16kB velký binární blob (pro ověření z něj můžete heslo zkusit vyextrahovat například tímhle open-source extraktorem: https://github.com/rootkick/Rom-0-Decoder ), tak bych klidný nebyl a zkusil bych router upgradovat. Zdá se, že pro tenhle typ je na stránkách výrobce poslední FW z 27. 10. 2014. Doufám, že v takhle novém FW už rom-0 bug nebude…

ahoj, nemůžu se dostat na stránky administrace routeru tp link ( je tudíž nezabezpečený, bohužel ostudně přiznávám). provider je upc – tvrdí, že neblokuje přístup, ale moc jim to nevěřím, protože se mi tam nikdy nepodařilo dostat (vyzkoušeno i na jiné značce routeru) a mám pocit, že mi chtějí za nějaký měsíční poplatek vnutit jejich další krabičku – takže jde čistě o kšeft. myslíš, že by byl možný postup : router vezmu ke kamarádovi, přes kamarádovu wifinu (má jiného providera) se dostanu do administrace mýho tp linku a nastavím vše potřebené. bude to pak fungovat u mě doma? díky :)

mi, na administraci do routeru je radno se připojovat z LAN, tudíž na to vůbec nepotřebuješ spojení se světem , jen mít router PC propojený. Administrace z WAN je poněkud nebezpečná věc, měla by být vypnutá, pokud nevíš, k čemu je (A ostatně to může (hypoteticky) UPC blokovat)