Od minulého měsíce lze používat mojeID pro přihlašování na službě Jízdomat.cz. Jedná se o úspěšný komunitní projekt pro plánování spolujízd, který v těchto dnech oslavil své druhé narozeniny.

Pomyslným narozeninovým dárkem, který provozovatelé Jízdomatu nadělili sobě, a především pak svým uživatelům, je nový systém uživatelských referencí, který vstoupil v platnost od 1. listopadu. Rozšiřuje stávající systém, který je založen na pozitivních či negativních hodnoceních řidičů a cestujících samotnými uživateli a doplňuje ho o úroveň ověření uživatele v systému mojeID.

Možná namítnete, že dosavadní referenční systém, založený čistě na zkušenostech ostatních s hodnoceným uživatelem, je tím nejlepším, co lze v sociální síti tohoto typu aplikovat. A svým způsobem máte pravdu – pokud si uživatel vybírá mezi dvěma řidiči, jejichž historii má k dispozici, patrně dostane přednost řidič s větším počtem plusových bodů, eventuálně s menším počtem těch minusových.

Co ale pokud jste řidič bez historie? Nikdo s vámi nepojede, protože nemáte pozitivní hodnocení, které však nezískáte, dokud s vámi někdo nepojede…

Začarovaný kruh. A teď si představte, že když už se vám podaří získat prvního cestujícího, který bude dokonce ochoten vás ohodnotit, dostanete od něj nakonec palec dolů, a to jenom proto, že se buď špatně vyspal, nepadli jste si do oka, nebo že jste neměl v autě jeho oblíbenou vůni. A máte palec dolů a přesto, že nikdo z vašich dalších potenciálních cestujících neví, zda to byl palec za agresivní jízdu, oplzlé řeči nebo za špatnou náladu hodnotícího, můžete si být jisti, že teď už s vámi nepojede vůbec nikdo. Protože co kdyby…

Řešením právě tohoto “co kdyby” je nově zprovozněná verifikace účtů na Jízdomatu pomocí mojeID. Stávající systém uživatelských referencí zůstává nadále směrodatným pro výběr parťáka na spolujízdu, rozšíření o mojeID však umožňuje daleko snazší zapojení nových účastníků.

Uživatel, který dobrovolně vystoupí z anonymity a prokáže se účtem verifikovaným důvěryhodnou autoritou, totiž dává jasně najevo, že má v úmyslu chovat se korektně.

Klíčová je právě ona dobrovolnost tohoto aktu. Chce-li uživatel plnohodnotně využívat tuto službu, nemusí nevyhnutelně použít mojeID, vždy má k dispozici také alternativní možnost, ovšem pokud to udělá, výrazně mu to usnadní práci.

Když jsme spouštěli mojeID, slýchali jsme často námitku poskytovatelů služeb: “Do toho nikdy nikdo nepůjde, aby zaváděl povinné ověření pomocí vaší služby, protože vždycky bude výrazně větší poměr uživatelů bez mojeID než těch s mojeID.” A skutečně, ukazuje se, že existuje daleko lepší cesta. Těší nás, že se spolupodílíme na vytváření Internetu jako místa, kde si sami uživatelé začínají uvědomovat, že být ověřeným a tedy důvěryhodnějším, je velkou výhodou a že nacházíme stále více partnerů, kteří jsou odhodláni své uživatele v tomto přesvědčení podporovat.

Ondřej Písek

Honeypot: pokus o zvýšení privilegií

Nedávno jsem na našem honeypotu narazil na útočníka, který se nalogoval na neprivilegovaného uživatele a snažil se dostat na účet roota, aby měl kontrolu nad celým systémem. Neboli klasické privilege escalation. Jak konkrétně to vypadá? Pokud máte aktualizovaný systém, musí útočník přijít s exploitovanou zranitelností, která zatím není opravená, ideálně ani veřejně známá. V tomto případě si myslím, že by útočník využil tuto znalost pro cílený útok na server, kde lze očekávat nějaká zajímavá data nebo aspoň zářez na pažbě v podobě známého serveru. V našem případě spíš zkoušel náhodnou IP, kde běželo SSH a existoval uživatel se slabým heslem. Podle toho taky vypadala sada jeho nástrojů – samé veřejně dostupné exploity.

Útočník nejprve nasbíral základní informace o systému – zda je na systému sám (w), verzi jádra (uname -a), uživatelské účty (cat /etc/passwd) a jak dlouho je systém spuštěný (uptime). Následně změnil heslo uživatele, na kterého byl přihlášený a v jeho domovském adresáři vytvořil podadresář nazvaný „…“, kam stáhl potřebné nástroje. Postupně útočník zkoušel tyto:

- CVE-2009-2692: sock_sendpage() NULL Pointer Dereference Vulnerability (informace a exploit, popis)

- CVE-2010-4604: IBM Tivoli Storage Manager (TSM) Local Root (exploit)

- CVE-2010-0832: Ubuntu PAM MOTD local root (exploit)

- Geany 0.18 Local File Overwrite Exploit (exploit)

- CVE-2010-2961 : Ubuntu Linux mountall Privilege Escalation (popis a exploit)

- CVE-2010-3081: 64-bit Compatibility Mode Stack Pointer Underflow (exploit, analýza exploitu)

- CVE-2009-3001: AF_LLC getsockname 5-Byte Stack Disclosure (exploit)

- Linux Kernel CAP_SYS_ADMIN to Root Exploit 2 (exploit, analýza exploitu)

Kromě exploitů chtěl útočník spustit i dva IRC klienty:

- perlb0t ver 0.5: IRC bot, který umožňuje vzdáleně provádět TCP/UDP/HTTP flooding, scanovat porty, hledat a útočit na nezáplatované verze CMS Mambo/Joomla.

- IRC klient BitchX: Standardní IRC klient. Předpokládám, že když už se útočník nedostal na roota, chtěl alespoň použít napadený systém k řízení jiných botů, které napadl dříve.

Vhledem k tomu, že se jednalo o honeypot, tak útočník nakonec neuspěl. Po těchto pokusech tedy za sebou smazal stopy a odhlásil se. Tento příklad však ukazuje, jak jednoduché je takový útok provést i pro útočníka bez hlubších znalostí systému a jak důležité je udržovat systémy aktualizované.

Jiří Machálek

Únos domény google.ie! Může se to stát i u nás?

Minulý týden došlo k velmi závažnému bezpečnostnímu incidentu v doméně .ie, což je doména Irské republiky. Podle dostupných informací se útočníkovi pravděpodobně podařilo získat přihlašovací údaje jednoho registrátora, díky nimž pak mohl v centrálním registru domény .ie změnit DNS servery domén google.ie a yahoo.ie. To mu poté umožnilo nasměrovat domény na vlastní servery, kde mohl vystavit svůj vlastní obsah či přijímat poštu pro tyto domény. Některé služby registru .ie domény jsou ještě v době psaní tohoto článku nedostupné a vyšetřování stále pokračuje. Nás samozřejmě nejvíc zajímá, zda by k podobné situaci mohlo dojít i u nás. Pojďme si tedy připomenout možnosti, kterými mohou držitelé své domény chránit před případnými neautorizovanými změnami provedenými registrátorem a možná i připomeňme, jakým způsobem je chráněn samotný centrální registr před neautorizovaným přístupem.

Nejprve tedy zkusme vysvětlit, jakým způsobem je chráněn samotný přístup do registru domény .cz. Přístup k registru je možný pouze na základě platných přihlašovacích údajů, s platným certifikátem a z předem dohodnutých IP adres. Samotná znalost přihlašovacích údajů není tedy pro přístup dostatečná. Útočník by musel proniknout na server registrátora, který má do registru povolený přístup z konkrétní IP adresy, má k dipozici platný certifikát a přihlašovací údaje. Z tohoto serveru by pak bylo možné změnu záznamů uskutečnit. V současné chvíli nemáme k dispozici informace o způsobu zabezpečení irského registru. Není tedy možné vyloučit, že irský registr má stejné zabezpečení jako ten český a že se skutečně podařilo útočníkovi proniknout na server registrátora a z něj změny uskutečnit.

I pro tento případ nabízí centrální registr domén .cz držitelům domén další stupeň zabezpečení. Na našich stránkách je možné pomocí jednoduchého formuláře požádat o zablokování transferu domény nebo dokonce zablokování provedení jakékoliv změny na objektech v doméně. V případě, kdy držitel na doméně zablokuje veškeré změny, nemůže k takovému problému, jaký nastal v doméně .ie, vůbec dojít. Na rozdíl od žádosti o heslo nelze odblokování a zablokování domény uskutečnit s pomocí registrátora. Pokud chce držitel zablokovat nebo odblokovat svou doménu, musí se obrátit přímo na naše sdružení.

Jak je vidět z příkladu incidentu v registru .ie, bylo zavedení této nadstandardní možnosti pro naši národní doménu velmi užitečným krokem. Jeho využití lze proto držitelům důležitých domén rozhodně doporučit.

Pavel Bašta

ICANN 45: kostarický a český NIC podepsali memorandum o spolupráci

V Torontu včera začal 45. ICANN meeting, který hned na úvod přinesl jednu pro nás velice příjemnou zprávu. Tou je podepsání dohody o spolupráci s kolegy z kostarického doménového registru. Oboustranně schválené memorandum se vztahuje na spolupráci a výměnu zkušeností při správě domén nejvyšší úrovně.

Naše branže je poměrně specifická a dá se říci, že každý správce registru si ten svůj “byznys” řeší po svém bez ohledu na to, jak to dělají ti druzí. K výměnám zkušeností dochází především prostřednictvím mailových konferencí nebo v rámci setkávání jako jsou právě ICANN meetingy; hlavně tyto dvě cesty nabízejí jedinečnou možnost, jak sdílet informace. Uzavřít s někým užší spolupráci není běžné, naopak, je to vzácnost, která přináší nejen nové zkušenosti, ale může přispět i k řešení velice specifických problémů a situací.

Spolupráce mezi námi a Kostarikou nevznikla jen tak sama od sebe. Se správci registru této země jsme ve spojení už delší dobu. Naše první kontakty začaly u FREDa. Kostaričané jsou totiž jedněmi z těch, kteří tento náš registrační systém zavedli a naplno ho využívají. Na březnovém ICANNu 43 v kostarickém San José také došlo k prvnímu vzájemnému setkání s kolegy z NIC Internet Costa Rica, na němž jsme mimo jiné probírali i vzájemné zkušenosti s implementací DNSSECu. Tato jednání měla pokračování v Praze, kde se konalo hned následující setkání tohoto celosvětového správce sítě Internet. Zde jsme se setkali v rámci workshopu věnovanému opět FREDovi.

Podepsané memorandum je tedy logickým pokračováním naší spolupráce, která by v budoucnu mohla obohatit obě strany.

Jaromír Talíř

Těžko na cvičišti, lehko na bojišti

Minulý týden jsme na serveru Root.cz publikovali dva články (1, 2) o celoevropském cvičení bezpečnostních týmů CSIRT/CERT. Články vzbudily poměrně živou diskuzi, která se věnovala především smysluplnosti konání takovýchto akcí.

Přesně týden po tomto cvičení došlo k phishingovému útoku na uživatele jedné z našich největších bank – ČSOB. Její zástupci nás okamžitě po vypuknutí incidentu kontaktovali s žádostí o pomoc při řešení jejich problému, a to především kvůli skutečnosti, že phisingové e-mailové zprávy byly rozeslány z nejrůznějších IP adres z celého světa. V každé zprávě byl navíc odkaz na podvodnou stránku sbírající data od uživatelů. Ani v tomto případě se nejednalo o jednu doménu či IP adresu, ale šlo o desítky zneužitých počítačů v podstatě po celém světě. Útok byl zjevně pečlivě připraven a promyšlen, některé z phishingových zpráv měly i podvržené hlavičky.

I podle tohoto faktu se jednalo o poměrně propracovaný útok, s kterým se nesetkáváme každý den. Také z tohoto pohledu jeden ocení, když se na takovéto situace může připravit. Ale kde a jak? Shodou okolností jsme se týden před spuštěním uvedeného útoku zúčastnili cvičení evropských CSIRT týmů, které testovalo vzájemnou komunikaci a spolupráci mezi bezpečnostními specialisty. Že nám tato příprava bude rychle k užitku, to tenkrát netušil nikdo z nás.

Po vyhodnocení celé situace jsme se rozhodli kontaktovat jak držitele IP adres, na kterých byly umístěny phishingové stránky, tak také držitele IP adres zneužitých k rozesílání phishingových e-mailů. Během této akce se nám velmi osvědčilo využít spolupráci s CSIRT týmy (pochopitelně tam, kde nějaké existují). Velmi nám také pomohlo, že jsme podobnou situaci, vyžadující mezinárodní spolupráci měli možnost nedávno absolvovat nanečisto. Díky tomu se velké množství nebezpečných phishingových stránek podařilo odstranit během několika hodin po oznámení útoku. Mimochodem, asi nejvzdálenější tým, který jsme během této akce požádali o spolupráci byl Panamský národní CSIRT tým.

Z této akce plyne několik zajímavých závěrů, které jsou zároveň odpovědí na kritické příspěvky pod našimi články:

1) podobná cvičení jako bylo to z předminulého týdne smysl mají, stejně jako má smysl, aby svou schopnost koordinace cvičili například jednotlivé složky záchranných sborů

2) není pravdou, že by CSIRT týmy byly něčím, co je záležitostí čistě evropskou, jak se někteří snažili pod články naznačovat, naopak, tento druh bezpečnostních týmů se začíná objevovat po celém světě a umožňuje rychlou mezinárodní reakci na vzniklé incidenty

3) určitě se nejedná o nepotřebnou záležitost, ostatně věřím, že v době, kdy se začaly objevovat první hasičské záchranné sbory, se také našli jednotlivci, kteří argumentovali tím, že doteď se přece podávaly kýble s vodou a nějak to fungovalo, tak proč to tak nedělat i nadále.

Pavel Bašta

Nejen .blog, ale i další naše zdroje můžete teď sledovat přes RSS

Na základě řady ohlasů, především od čtenářů našeho bezpečnostního informačního servisu, jsme do webových stránek www.nic.cz a www.csirt.cz nově implementovali možnost použití RSS kanálů pro příjem aktuálních novinek. Na adrese http://www.nic.cz/rss/news/ najdete nyní RSS kanál pro odběr novinek ze stránek www.nic.cz. Pro obecné novinky z webu www.csirt.cz najdete příslušný RSS kanál pod pod odkazem http://www.csirt.cz/rss/news/. Pokud potom máte zájem odebírat novinky přímo a pouze z oblasti bezpečnosti, tak speciálně pro vás je připraven tento link http://www.csirt.cz/rss/news/security/.

Potřebu RSS kanálu jsme si naplno uvědomili už na začátku, kdy se nám ozvalo několik zájemců o tento zdroj. Druhým faktem, který nás ujistil o smysluplnosti tohoto kroku, je to, že novinky na Aktuálně z bezpečnosti přibývají opravdu každý den a někdy je jich i několik najednou. Pokud jste si tedy zvykli na upozornění přes náš Twitter, jistě vás tato změna potěší.

Pavel Bašta

První firmy na suchu

A už je to tady. Včera v noci mi do schránky přistál první mail od české firmy, která hledá IPv4 adresy. Podle všeho tento mail dostalo více kontaktních osob českých LIRů. Mail se vysloveně odkazuje na nedávné změny v RIPE a autor poptává /21 (2048) adres. Ještě nedávno by to nebylo tak moc, ale dnes je to poměrně vzácné zboží. Mimochodem, tato firma má dle RIPE databáze přiděleno /19 (8192) PI (provider independent) adres a už ji to zjevně nestačí. Trochu smutné, že příděl IPv6 adres jsem u nich neobjevil…

Doufejme, že nástup IPv6 začne trochu akcelerovat a těchto mailů nebude příliš přibývat.

Ondřej Filip

Do roka a do dne – certifikace registrátorů

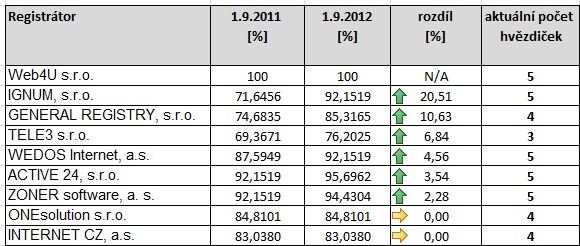

V září minulého roku jsme představili výsledky prvních devíti registrátorů, kteří absolvovali náš dobrovolný certifikační program (podrobnosti a podmínky naleznete zde).

Tehdy nás jeho účastníci potěšili – jak svým počtem, tak dosaženými výsledky. Již v tomto prvním kole jsme ocenili hned tři z nich nejvyšším počtem 5 hvězdiček a jeden z účastníků (registrátor Web4U) dokonce dosáhl maximálního 100% hodnocení.

Na přelomu roku potom k prvním devíti statečným přibyli ještě dva další účastníci programu a v těchto dnech jsme uzavřeli i certifikaci dalšího nováčka, společnosti banan.

Jelikož certifikace samotná je platná po dobu 12 měsíců, proběhla v uplynulých dvou měsících recertifikace všech prvních devíti účastníků, a mohu konstatovat, že k naší plné spokojenosti. Výsledky jsou opět výborné u všech účastníků, takže bych vyzdvihl pouze pár bodů:

– po roce se do programu opětovně přihlásili všichni jeho účastníci, což svědčí o tom, že certifikace má pro registrátory svůj smysl

– nikdo z registrátorů nedopadl hůře než v předchozím roce

– s výjimkou Web4U (ti dosáhli maxima už v loňském roce) a dvou dalších účastníků, kteří zůstali takzvaně „na svém“, se všichni ostatní zlepšili, a to ať už co do počtu hvězdiček (přibyli nám například dva pětihvězdičkoví) nebo co do celkového procentuálního hodnocení.

Konečně posuďte sami. V následující tabulce můžete porovnat výsledky jednotlivých účastníků a jejich posun.

Přesvědčit se samozřejmě můžete i přímo v seznamu registrátorů, kde jsou zveřejněny jak výsledky hodnocení, tak podrobné certifikační protokoly.

Martin Peterka

5 let s FREDem

V toku nových událostí je dobré čas od času najít chvilku na to se zastavit a podívat se zpátky do minulosti. Jako ideální příležitost se jeví různá výročí a jedno takové právě oslavil náš registrační systém FRED.

Dnes je tomu přesně 5 let, co jsme nasadili FREDa do správy české domény .CZ. 28. září 2007 došlo k zastavení tehdejšího systému a odstartování migračního procesu. Dojeli jsme do sídla tehdejšího správce, firmy T-Systems Pragonet, a převzali CD obsahující kompletní data systému. Po návratu zpět jsme tato data nahráli no připraveného prostředí a spustili transformační skripty pro nový systém. Výsledek transformace jsme následně kontrolovali jednak automaticky dvěma nezávisle napsanými testovacími skripty a pak samozřejmě manuálním testováním. Prvním kritickým momentem byla publikace vygenerovaného zónového souboru pro CZ doménu do internetu. K tomu se váže úsměvná historka. V momentu, kdy kolega Ondřej Surý odstartoval tento proces, ozvala se mu na telefon sestra, že jí doma nejde internet a jestli neví co s tím má dělat. Zatímco jsme ho křísili, zjistili jsme, že se samozřejmě jedná o problém čistě lokálního charakteru. Prodloužený víkend jsme strávili konfigurací systému a testováním všech funkcí. V pondělí 1. 10. v 10 hodin jsme pak otevřeli systém pro nové registrace.

Stávající systém se od toho z před pěti let již značně liší. Některá původní rozhodnutí týkající se návrhu FREDa jsme museli přehodnotit a změnit, museli jsme reagovat na provozní statistiky a také jsme realizovali některé nové nápady. FRED ale nezůstal jen před hranicemi naší země. V průběhu pěti let ho do své správy domény zaintegrovali v Angole, Tanzanii, Kostarice, Faerských ostrovech a v Estonsku. To nás těší a zavazuje zároveň. Snad až uplyne dalších pět let, budeme moci hodnotit uplynulé období stejně pozitivně :).

Jaromír Talíř

IT 12 o víkendu, přišli byste?

Možná se někteří z vás v duchu ptají, jestli vůbec letos bude konference Internet a Technologie. Odpověď zní ano, IT 12 bude, už na ni začínáme pilně pracovat. Protože jsme ale v červnu již jednu konferenci udělali – IPv6 Day, rozhodli jsme se trochu vybočit ze zajetých kolejí a tradiční setkání nad internetovými tématy lehce pozměnit, třeba jen pro tentokrát.

První, o čem přemýšlíme, je to, zda udělat akci v týdnu nebo o víkendu. Pořadatelé brněnských setkání mají s akcemi na konci týdne dobré zkušenosti, takže jsme celkem nakloněni tomu, uspořádat naše setkání v některé z listopadových sobot (na konci měsíce). S termínem akce souvisí i další skutečnosti. Chceme akci více „otevřít“ především studentům vysokých škol (samozřejmě ale nejen jim). I proto ji také tentokrát plánujeme do některé z poslucháren. Na závěr ještě doplním, že s ohledem na „cílovou skupinu“ uvažujeme o skutečně symbolickém registračním poplatku.

Další informace si zatím necháme v záloze. Přeci jen, konference bude až v listopadu a na odhalení všech karet je tedy ještě čas. Smyslem tohoto blogpostu je zjistit od vás, kteří nás sledujete, chodíte na naše akce, zajímáte se o naše projekty a aktivity, jestli jsou i pro vás nastíněné změny natolik zajímavé, že byste na víkendovou, jednodenní akci přišli. Jsou to celkem velké změny, a tak by nás zajímalo, co jim řeknete. Předem děkujeme za vaše názory a připomínky v komentářích.

Vilém Sládek