O tom, jak zranitelné mohou být SOHO routery, se můžeme prakticky každý týden dočíst v analýzách nejrůznějších bezpečnostních firem. Zpráva společnosti Symantec za rok 2017 uvádí meziroční nárůst počtu útoků na IoT zařízení o 600 %. Mezi nejzranitelnější části pak patří právě nezabezpečené routery, prostřednictvím kterých je často možné získat snadný přístup k jednotlivým připojeným zařízením. O narůstajícím počtu těchto útoků a jejich závažnosti svědčí rovněž dubnové varování oficiálního amerického CERT.

Případová studie: CSIRT.CZ a statická analýza malware

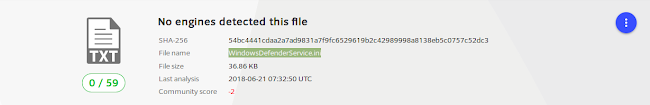

Na základě upozornění nejmenované hostingové společnosti jsme se dostali k analýze souboru WindowsDefenderService.ini), který aktuálně není rozpoznán žádným z běžných antivirů, a dále souboru (EventManager.dll), jenž rozpoznají pouze tři antivirové systémy. Po prozkoumání obou jsme se rozhodli publikovat tento blogpost, který by měl ostatním pomoci zjistit, zda jejich servery nebyly napadeny; v závěru článku jsou uvedeny IoC, s jejichž využitím by mělo být možné ověřit, zda i vaše servery nebyly kompromitovány.

Tox a jeho použití v CZ.NIC

Před nějakou dobou jsme se v CZ.NIC rozhodli k testování našich projektů v Pythonu použít projekt Tox. Tento projekt umožňuje sjednotit testování projektů v různých prostředích (lokálních vývojových i těch na integračních serverech) a také usnadňuje testování možných kombinací závislostí. Obzvláště druhý bod se nám s přechodem na Python 3 zdál důležitý.

Kolektor DNS provozu

Vydáváme dns-collector, vstupní část našeho systému pro monitorování a analýzu provozu našich DNS serverů. Spolu s pokročilou analýzou shromážděných dat můžeme nejen sledovat provoz DNS a detekovat naléhavé problémy, ale také zjišťovat a zkoumat dlouhodobé trendy a problémy (například nesprávnou konfiguraci vnějších serverů). Tento systém jsme prezentovali už na konferenci IT 15.2 (video a prezentace v češtině).

Olomouc hostila 40. ročník soutěže Středoškolská odborná činnost

V neděli 17. června jsem měla možnost být v Olomouci na slavnostním vyhlášení vítězů 40. ročníku celostátní přehlídky Středoškolské odborné činnosti. Sdružení CZ.NIC podporuje tuto akci již pátým rokem a i po těch letech se nestačíme divit, co se najde za talenty mezi dnešními středoškoláky. Ale vezměme to od začátku, protože než se studenti probojují na celostátní přehlídky, čeká je dlouhá cesta.

Novinky v oblasti školních webů – sCOOLweb 2018

Ve středu 6. června proběhla na pražském magistrátu konference o školních webech sCOOLweb. Čtvrtý ročník konference, kterou tradičně pořádá informační centrum o vzdělávání EDUin, o. p. s., se nesl v duchu tématu GDPR. Na konferenci byly vyhlášeny nejlepší školní weby v kategoriích úplně či neúplně organizovaných základních a středních škol.

V oblasti kybernetické bezpečnosti na středních školách máme co dohánět

Není pochyb o tom, že studenti středních škol využívají informační a komunikační technologie úplně stejně běžně jako zubní kartáček. Bohužel pokud dojde na téma bezpečnosti, je skutečně co zlepšovat. To prověřil již druhý ročník Národního finále Středoškolské soutěže České republiky v kybernetické bezpečnosti.

Přechod na eliptické křivky v doméně CZ

Historie nasazení technologie DNSSEC v doméně CZ je již víc než desetiletá a v jejím průběhu došlo k několika důležitým změnám. Vezměme například rok 2010, který byl z pohledu nasazení DNSSEC přímo nabitý událostmi. V první řadě proběhlo v červenci podepsání kořenové zóny a hned vzápětí také vůbec první rotace KSK klíče se změnou algoritmu mezi doménami nejvyšší úrovně, kterou jsme v doméně CZ provedli v srpnu. Po uplynutí osmi let si tento „double“ letos zopakujeme, jen v opačném pořadí. Na říjen je naplánována odložená první rotace KSK klíče kořenového zóny (bez změny algoritmu). No a v červnu provedeme v CZ doméně již avizovanou rotaci KSK klíče, opět se změnou algoritmu. Tentokrát ale jako první správci domény nejvyšší úrovně použijeme algoritmus ECDSA založený na eliptických křivkách.

Route Origin Validation v Internetu

Route Origin Validation (ROV) je komplementárním mechanismem k vydávání Route Origin Authorization (ROA). Dohromady pak tvoří bezpečnostní mechanismus Resource Public Key Infrastructure (RPKI), který má ambice potírat a nebo přinejmenším zmírnit následky chybně oznámených prefixů protokolem BGP. Nasazení mechanismu RPKI je však pomalé a to i navzdory jeho technologické vyspělosti, existenci všech potřebných standardů, software i detailní dokumentaci a propagaci standardu ze strany RIPE NCC. Článek se zabývá kvantifikací nasazení mechanismu ROV v současném Internetu.

Omezování IPv6 tunelovacích technologií

Před několika lety ještě nebyl protokol IPv6 tak rozšířen jako dnes. Proto jsme se v červnu 2010 rozhodli zprovoznit první veřejný 6to4 relay router v České republice. V dubnu 2011 pak ještě také technologii Teredo v podobě Teredo serveru a Teredo relay routeru. V obou případech měli uživatelé, nemající nativní podporu IPv6 od svého poskytovatele internetu, možnost pomocí tunelovacích technologií získat IPv6 adresu a přístup do sítě. Současně se vzhledem k blízkosti serverů přímo v peeringovém uzlu NIX.CZ zlepšila dostupnost a kvalita spojení. Více informací o obou technologiích si můžete přečíst na našem blogu.