Pokud se alespoň trochu zajímáte o telekomunikace či ekonomiku, rozhodně vás nemohla minout zpráva o tom, že se v České republice chystá velká aukce volných kmitočtů. Organizátor aukce, Český telekomunikační úřad se nechal slyšet, že očekává, vstup nového operátora na český trh. Velká část komentářů se věnuje tomu, zda-li jsou nastavené podmínky skutečně motivující pro nového hráče a jaké obtíže bude muset případný nový operátor překonávat. Dovolte mi, abych i já přidal jeden aspekt, který zatím alespoň dle mého názoru nikde nebyl diskutován.

Předběžné harmonogramy aukce naznačují, že proces skončí nejdříve na přelomu tohoto roku. Od tohoto okamžiku se případný vítěz pustí do budování nové infrastruktury. A také to bude již několik měsíců poté, co v Evropě dojdou IPv4 adresy. Pokud tedy půjde o nového hráče, který se pokusí dobýt nějaký zajímavý tržní podíl stávající mobilní trojce, dá se předpokládat, že jednou z hlavních služeb bude rychlé připojení na Internet, koneckonců aktuální dokumenty k aukci pokrytí vysokorychlostním Internetem přímo vyžadují. Bude tedy lákat především technicky zdatné uživatele, pro které je stálé internetové připojení jejich chytrého telefonu nutností.

Pro sta tisíce takovýchto uživatelů, ale bude muset nový operátor sehnat IPv4 adresy. Trochu se obávám, že v této době by pouze s IPv6 ještě nevystačil. Ale kde je v roce 2013 vzít, když evropský registr RIPE NCC už bude přidělovat maximálně 1024 adres na operátora, což by nestačilo ani pro Carrier Grade NAT. Samozřejmě můžete namítnout, že zcela jistě nepůjde o úplně novou společnost, která doposud o telekomunikacích ani neslyšela. Takže se dá předpokládat, že již nějaké IP adresy dostala, ale i tak si neumím představit, že by registr RIPE NCC přidělil v posledních pár letech komukoliv větší rozsah IP adres aniž by věděl, že je dotyčný skutečně nespotřebuje v aktuálních projektech.

Jinými slovy nový operátor rozhodně nebude mít na růžích ustláno. Krom problémů s dražením kmitočtů, budování infrastruktury a sháněním nových klientů bude muset i řešit, kde vzít IPv4 adresy. Patrně bude muset provést nákup od někoho, kdo je ještě má. A kolik stojí jedna IPv4 adresa nám nedávno naznačila společnost Microsoft, která kupovala IPv4 adresy po 11 USD. Pokud by se protokol IPv6 rozvíjel rychleji, podobné problémy by nový operátor nemusel řešit. S trochou nadsázky se tak dá říct, že podpora nového protokolu IPv6 je vlastně podporou kompetitivnějšího telekomunikačního trhu.

Pokud vás tyto a související otázky zajímají, dovolte, aby vás pozval na konference IPv6 Day, kterou pořádáme 6.6. v Praze v Národní technické knihovně. Registrace je sice již uzavřena, ale nezoufejte, konference bude on-line vysílána po Internetu na http://www.nic.cz/ipv6day/, takže o možnost sledovat zajímavé přednášky a diskuse nepřijdete.

Ondřej Filip

Přes 170 DNS serverů v České republice bylo zneužito při DDOS útoku

Minulý týden přijal náš tým CSIRT.CZ zprávu od Lotyšského týmu CERT.LV o masivním DDOS útoku na cíl v jejich zemi.

Při tomto útoku bylo využito již delší dobu známého útoku DNS Amplification attack. Při tomto útoku posílá útočník DNS dotazy se zdrojovou IP adresou nastavenou na adresu oběti útoku. Záměrně se přitom ptá na informace, které způsobí, že odpověď serveru DNS bude mnohonásobně větší, než původní dotaz. Tyto informace však nebudou posílány na adresu útočníka, ale na IP adresu oběti, která si o ně ve skutečnosti vůbec nežádala. Takto může útočník s relativně pomalým připojením zahltit internetové připojení i daleko rychleji připojené oběti. Tento útok umožňují špatně nakonfigurované rekurzivní DNS servery, které jsou nakonfigurovány jako otevřené. To znamená, že takovýto DNS server poskytuje služby nejen uživatelům ve své síti, ale v podstatě celému světu.

Schéma útoku DNS Amplification attack, zdroj: Lupa.cz.

Zajímavé je, že se na tomto útoku podílelo i více jak 170 DNS serverů z České republiky, a to i přes to, že CZ.NIC již dříve vydal varování před tímto způsobem konfigurace DNS serverů. My jsme samozřejmě informace poskytnuté Lotyšským týmem zpracovali a předali je dál jednotlivým správcům nevhodně nakonfigurovaných DNS, kteří, jak doufáme, již touto dobou dělají příslušná protiopatření. Obáváme se však, že se může jednat jen o špičku ledovce a takto špatně nakonfigurovaných DNS serverů může být v naší zemi daleko více. Z tohoto důvodu plánujeme provést analýzu současného stavu, abychom měli jasnější představu o rozměrech tohoto rizika.

Pavel Bašta

AKTUÁLNÍ UPOZORNĚNÍ – problémy s Datovými schránkami a Datovka

Dnes dopoledne jsme obdrželi několik dotazů uživatelů Datovky na chybové hlášení „Nebylo možné stáhnout informaci o účtu – musí být specifikován typ nebo identifikátor schránky“. Bohužel se nejedná o chybu na straně našeho programu, ale o potvrzenou chybu zavedenou dnes do systému datových schránek.

Na nápravě chyby se podle provozovatele systému ISDS právě pracuje a měla by být odstraněna během několika hodin.

Bedřich Košata

Třeba nás čtou i na školách (ne snad povinně) – AKTUALIZOVÁNO

V rámci našich osvětových aktivit se snažíme objíždět české střední školy s prezentacemi o internetu a doménách, o DNS a DNSSEC, o mojeID, IDN nebo třeba IPv6. Před několika lety jsme v této souvislosti začali spolupracovat i s Jednotou školskych informatiků, z čehož se po čase zrodila možnost uspořádat takové školení i pro samotné kantory (dostali jsme na něj i akreditaci od MŠMT). První a druhý běh tohoto kurzu se uskutečnil před dvěma lety a na obou dohromady se sešlo ke 40 zájemců, tedy poměrně dost. A tak jsme ho letos oprášili a ve spolupráci s JSI vypsali jeho pokračování. Přeci jen, za dva roky se toho v mnohém dost změnilo.

Jednodenní vzdělávací (čti informativní) kurz pro učitele IT předmětů na gymnáziích, středních a vyšších odborných školách se uskuteční v naší akademii 14. června. Pásmo se bude skládat z přednášek o tom, jak funguje internet, jak je to s doménami a s přechodem na IPv6, co je DNS, DNSSEC, IDN nebo mojeID. Chybět nebude ani část o projektech, které v CZ.NIC pro školy a jejich návštěvníky připravujeme, nebo diskuse na závěr o tom, co by od nás pedagogové uvítali.

Tento kurz je pro pedagogy, a to zdarma. Doporučujeme proto přihlásit se co nejdříve, aby bylo ještě místo. V případě, že se utrhne lavina zájmu a my budeme zahlceni přihláškami (na to se v duchu těšíme :)), vypíšeme samozřejmě náhradní termín. Jestli nás tedy čtete i na školách a tato nabídka vám přijde zajímavá, neváhejte a přihlaste se. Čas máte do 14. května včetně. Pokud máte kolem sebe kolegy, které by to všechno kolem internetu mohlo zajímat, dejte jim vědět nebo je rovnou přihlaste.

A pro vás ostatním, kterým jsou už školní lavice malé. Měli byste o takové jednodenní posezení zájem? Dejte nám vědět v komentářích, jestli se máme myšlence zařadit takový kurz do naší nabídky dále věnovat. Přeci jen, do akademie jsou zvyklí chodit spíše odborníci s praxí. V tomto případě jde jednoznačně o kurz méně odborný.

Aktualizováno 12. dubna 2012:

Protože se tato nabídka setkala s dobrou odezvou, otevřeli jsme ještě jeden běh tohoto kurzu; ten je od dnešního dne vypsaný na 31. května. Pokud mě ale dosud někdo nepředběhl, na 14. června jsou ještě dvě nebo tři místa volná. Zájem účastníků nás velice těší.

Vilém Sládek

UnoDNS – začátek konce jednotného internetu?

Také jste byli naštvaní, když vám některá webová služba odmítla přístup s tím, že nejste ze „správného“ geografického regionu? Takovýto pohled nepotěší asi nikoho…

Zkoušeli jste různé proxy či VPN a zjistili, že reálně se nedají používat, protože jsou pomalé? Nedávno se objevila nová služba UnoDNS, která o sobě tvrdí, že problémy s proxy či VPN vyřešila a že Hulu, Netflix a další streamované služby či kanály vám poběží bez problémů. Dokonce i recenze služby to potvrzují.

Je tu ale jeden háček. Musíte si změnit nastavení DNS a začít používat servery UnoDNS. Ty filtrují dotazy do DNS pro domény podporovaných služeb a mění odpovědi. Běžná odpověď pro www.netflix.com:

www.netflix.com is an alias for wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com.

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.185.102

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.186.229

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.187.142

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.188.229

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.184.243

wwwservice--frontend-373494752.eu-west-1.elb.amazonaws.com has address 176.34.185.50

A stejná odpověď při použití UnoDNS:

www.netflix.com is an alias for wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com.

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 107.21.96.127

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 50.19.99.64

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 107.20.232.200

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 50.19.103.125

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 107.20.137.117

wwwservice--frontend-313423742.us-east-1.elb.amazonaws.com has address 50.19.119.154

A právě tady je jádro možného problému. Co když nebudou filtrovány jen záznamy služeb pro streaming videa, ale i něco jiného? Ani bychom to nezjistili, protože kdo z nás si po několika týdnech vzpomene, že jsme změnili nastavení DNS kvůli poslední epizodě seriálu, kterou jsme chtěli vidět. Nejsme zde dokonce svědky konce doposud běžné praxe používání DNS našich ISP a začátku fragmentace na používání různých DNS poskytovaných někým jiným? Pokud ano, zřejmě nás čeká situace, kdy každý z nás uvidí „jiný Internet“ právě podle toho, jaké DNS servery používáme. Případně si budeme mezi těmito „různými Internety“ přepínat podle uvážení. Žádná lákavá představa ani v jednom případě …

PT

Quo vadis WHOIS?

Jedním z témat proběhnuvšího zasedání organizace ICANN byly problémy související se službou WHOIS. Jedná se o službu, kterou nabízejí prakticky všechny doménové registry a která slouží ke zjišťování informací o zaregistrovaných doménách a jejich držitelích. Z pohledu veřejnosti je to prakticky jediná možnost jak tyto informace, často nutné pro řešení sporů nebo bezpečnostních incidentů, získat. V zásadě se téma WHOISu na zasedání probíralo ve dvou rovinách. První rovinnou byla validita dat v registru a druhou problémy vlastního přístupového protokolu definovaného podle RFC 3912.

ICANN v rámci svých pravomocí definuje pravidla pro fungování generických domén nejvyšší úrovně (gTLD) jako jsou .com, .org nebo .net a to včetně pravidel pro získávaní a zveřejňování údajů o držitelích v nich registrovaných poddomén. Kvalita těchto údajů je v registrech jednotlivých domén různá a obdobně se liší přístup k zacházení s těmito daty. ICANN proto na konci roku 2010 ustanovil skupinu nazvanou WHOIS review team, která měla situaci zanalyzovat. Výsledkem jejich práce je zpráva, která mimo jiné ICANN vyzývá, aby situaci řešil a zpřesnil validitu údajů o 50 % během 12 měsíců. Registry národních domén si pravidla co, kdy a jak zveřejňovat stanovují sami, což ale neznamená, že je nízká validita dat také netrápí. K vidění bylo několik prezentací, které nabízely různé cesty jak zajistit, aby data o držitelích domén byla validní. O cestě, kterou zvolilo Estonsko a která vychází z předávání bankovní informace o vlastníkovi účtu, z něhož se zaplatila doména, jsme již psali v souvislosti s naším registračním systémem FRED, který v Estonsku používají. Vlastní cestu prezentovalo také Turecko. U nás se snažíme jít cestou, že ověřeným kontaktům nabízíme něco navíc a to možnost vlastní správy údajů a sdíleného přihlašování v rámci služby mojeID.

Veřejnost má k těmto údajům přístup kromě obvyklých webových vyhledávacích stránek také pomocí stadardního protokolu podle RFC 3912. O tom, že tento protokol překročil hranice svých možností, se diskutuje již dlouho. Během podzimu loňského roku ale tato situace akcelerovala zejména díky aktivitě adresních registrů. Uvnitř ICANN na problematiku poukázala také zpráva č.51 výboru SSAC (Security and Stability Advisory Committee). Pěkný souhrn poskytla i prezentace z aktuálního setkání. V čem je největší problém? Prakticky všichni se shodují na následujících třech bodech:

- stávající WHOIS protokol umožňuje přesun balíku dat ze serveru na klienta. Neexistuje žádný standardizovaný model pro přenášená data a každá implementace si to tedy dělá po svém.

- neexistuje žádná standardizovaná podpora pro různé jazyky. Protokol neumožňuje vyspecifikovat kódování předaných údajů

- neexistuje žádná možnost autentizace klientů s tím, že by se různým skupinám nabízela různá data

Vyřešení tohoto problému si na svá bedra naložilo IETF. Na první informativní schůzce (BOF) při posledním zasedání se ale strhla bouřlivá diskuze. Problém je, že doménový svět se již o změnu jednou pokusil. Pracovní skupina CRISP zhruba mezi roky 2003 a 2007 vygenerovala jako náhradu WHOISu protokol IRIS, který se ale vůbec neprosadil. Zástupci adresních registrů poměrně silně ventilovali svoje obavy, že kvůli doménám opět skončí tento pokus neúspěšně. Jestli se tyto dvě skupiny dohodnou na ustanovení společné pracovní skupiny se ukáže příští týden na IETF 83. Podle diskuze v mailové konferenci to spíš směřuje ke kompromisu. Jak by finální výsledek mohl vypadat napovídají existující prototypy adresních registrů (ARIN, RIPE,…). Bude se jednat zřejmě od REST službu postavenou na HTTP protokolu s definovaným adresním schématem (např. whoisserver/contact/id) a v odpovědi se bude vracet XML nebo JSON struktura s výsledkem. Ale jsme teprve na startu, takže nebudu předbíhat…

Jaromír Talíř

Ohleduplnost především

Na právě probíhajícím setkání ICANN ve středoamerické Kostarice propagujeme další mítink, který se bude v červnu konat u nás v Praze. Součástí prezentace je obrázek notoricky známého panoramatu s Hradčany, na nějž mohou účastníci mítingu lepit pohlednice s atributy typickými pro Českou republiku. Mezi tyto „taháky“ patří třeba pivo, historické památky nebo krásné ženy. A právě ty se staly předmětem nedorozumění.

Poté, co si jeden účastník setkání stěžoval na údajný sexistický charakter těchto pohlednic, byly ze stánku na žádost ombudsmana organizace ICANN staženy. V pravidlech ICANN se píše, že všichni členové této komunity jsou si rovni a to nejen v otázkách pohlaví, ale i víry nebo rasy, s čímž naprosto souhlasíme.

Za CZ.NIC bych rád dodal, že diskriminace je v přímém rozporu s našimi hlavními firemními hodnotami. V žádném případě jsme neměli v úmyslu kohokoliv diskriminovat nebo urazit. Plně respektujeme pravidla organizace ICANN, a proto jsme ihned po předání stížnosti nálepky s motivem dívky z našeho stánku odstranili. Nicméně, dle našeho stále trvajícího přesvědčení není dívka na problematickém obrázku znázorněna ani náznakem v sexuálním kontextu. Ale jak je vidět, hranice politické korektnosti leží pro každého jinde, což se projevilo například i tím, že problém nastal až třetí den, a to poté, co tyto pohlednice řada účastníků vylepila na našem stánku. Do té doby se nikdo ani náznakem nezmínil, že by mu to nějak vadilo. Zajímavé také je, že po stažení těchto nálepek se na tabuli se vzkazy začalo objevovat i slovo HOLKY.

Vilém Sládek

Slabý generátor náhodných čísel umožňuje faktorizovať RSA moduly

Akoby nestačilo napadnutie certifikačných autorít v roku 2011 a nedávne priznanie Trustwave, že vydávala certifikáty na korporátne man-in-the-middle útoky, našla sa ďalšia trhlina spôsobená nesprávnou implementáciou generátora náhodných čísel (kauza s debianími slabými kľúčami bola podobne spôsobená chybou v náhodnom generátore).

Tým výskumníkov vedený A. Lenstrom z EPFL našiel v databáze certifikátov z SSL Observatory a iných zdrojoch ďalšie páry kľúčov, ktoré zdieľajú v RSA module prvočíslo. To znamená, že použitím obyčajného vyše 2000 rokov starého Euklidovho algoritmu je možné niektoré RSA moduly faktorizovať. Z ich výsledkov vyplýva, že zhruba 2 z 1000 kľúčov idú týmto spôsobom faktorizovať. Testovali celkovo 11.7 milióna RSA, ElGamal, DSA a ECDSA kľúčov, z toho šlo uvedenou metódou prelomiť cca 27000 RSA kľúčov.

DSA a ElGamal kľúče nevykazovali žiadne podobné štatistické anomálie, ECDSA kľúč bol len jeden. Z uvedeného sa dá usudzovať, že PGP a GnuPG slabým generátorom netrpia (pretože väčšina testovaných ne-RSA kľúčov bola vygenerovaná jedným z týchto softwarov). Zatiaľ sa nevie, ktoré implementácie vygenerovali zmienené slabé RSA kľúče.

V diskrétnom grafe použitom na modelovanie zdieľaných prvočísiel a modulov je prvočíslo reprezentované vrcholom, hrana spája dve prvočísla patriace k modulu (moduly s viacerými prvočíslami neboli nájdené). V ideálnom prípade by vrcholov malo byť dvakrát toľko čo hrán, tj. žiadny pár RSA modulov nezdieľa prvočíslo. V Lenstrových výsledkoch sa ale nachádza 1995 nesúvislých komponent s tromi a viac vrcholmi.

Preložené do „nematematičtiny“: existuje 1995 skupín po niekoľkých RSA kľúčoch, kde keď poznáte prvočísla aspoň jedného z vrcholov, môžete faktorizovať ostatné. Rovnako znalosť dvoch modulov z rovnakej skupiny umožňuje použiť Euklidov algoritmus na zistenie jedného z prvočísiel a teda faktorizovanie oboch modulov.

Lenstra tiež zmieňuje dlhšie známy fakt o zdieľaní RSA modulov v X.509 SSL/TLS certifikátoch. Podľa jeho údajov 4 % kľúčov sú zdieľané, často medzi nesúvisejúcimi organizáciami alebo jedincami. Časť „s nesúvisejúcimi organizáciami“ ale treba brať trocha s rezervou.

O zdieľaní kľúčov v certifikátoch som mal pár debát s rôznymi výskumníkmi, napríklad s Ralphom Holzom, ktorého práca SSL Landscape je spomínaná v Lenstrovom príspevku. Obaja sme našli rôzne kľúče zdieľané medzi zdanlivo nesúvisejúcimi stranami, ale keď sa človek do toho začal vŕtať viac, tak zistil, že nejak prepojené sú (ale to treba robiť ručne prehliadaním obchodných registrov, atp.). Napriek tomu existujú kľúče ktoré sú zdieľané medzi organizáciami bez toho, aby to bolo úmyselné (napríklad niekto nezmení na VPS hostingu SSH/SSL kľúče, ktoré sa nakopírujú z inštalačného obrazu).

Podľa iného článku sa problém týka hlavne embedded zariadení, ktoré majú pri generovaní kľúčov malý zdroj entropie, takže netreba až tak moc panikáriť. Linkovaný článok obsahuje veľa technických podrobností, hlavná pointa je, že najskôr sa to netýka internetového bankovníctva a iných vysoko citlivých aplikácií.

Záujemcov o podrobnosti odkážem na pôvodný príspevok od Lenstra, et al publikovaný na eCrypt archíve (pdf).

Ondrej Mikle

Dnes promítáme: ACTA – mýty a fakta

Toto úterý uspořádala Lupa.cz v pražském kině Atlas panelovou diskusi s názvem ACTA – mýty a fakta. Velice živou debatu odstartovala tradičně perfektní prezentace Jiřího Peterky, na kterou (pod dirigentskou taktovkou Patricka Zandla coby moderátora setkání) navázaly výstupy jednotlivých aktérů, mezi nimiž byl i náš Ondřej Filip. CZ.NIC také zařídil živý přenos, který bylo možné sledovat právě na Lupa.cz.

O setkání byl opravdu zájem. Panelovou diskusi navštívilo na Lupě přibližně 2 100 unikátních diváků, kteří se připojili nejen z Čech, ale i ze Slovenska, Spojených států, Velké Británie, Německa, Ruska, Finska, Holandska nebo Španělska. Je třeba dodat, že živý přenos zajišťovaly i jiné týmy, a to pro Technet.cz a TN.cz. Celkový počet virtuálních návštěvníků tak tedy bude ještě vyšší. Jen tak na okraj, tato skutečnost s sebou přinesla i nepříjemné situace, jimiž byly výpadky zvuku způsobené dělením se o jeden patřičný kabel.

Těší nás, že jsme mohli přispět k rozšíření debaty na téma ACTA za hranice sálu jednoho pražského kina. A chceme v tom pokračovat dál – zde můžete celý záznam diskuse shlédnout znovu.

ACTA – mýty a fakta, 7. 2. 2012, Kino Atlas, Praha

Vilém Sládek

Na co se v pondělí těším

Pravděpodobně se k vám už nějak dostalo, že v pondělí bude Česko i Slovensko slavit výročí. 13. února tomu bude přesně 20 let od prvního připojení tehdejší federace k síti Internet. Oslavu k této události pořádá sdružení CESNET a pro mě je velikou ctí, že budu moci vystoupit se svým příspěvkem vedle tak skvělých lidí, kteří vykonali tolik nejen pro český Internet. Snad se ale tito vážení pánové neurazí, když dám dnes přednost jednomu z nich a detailněji představím pouze jeho. Jde o člověka, který jako jediný z fyzicky přítomných mluvčích nepochází ze států bývalé federace.

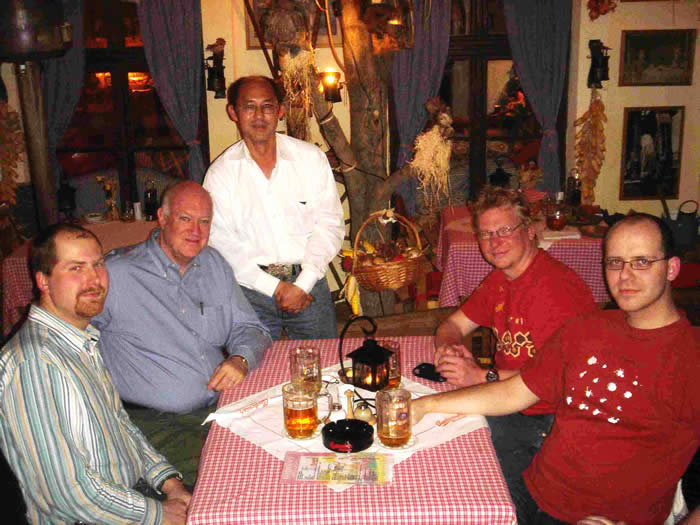

Pozornější již tuší, že mluvím o Stevu Crockerovi. Někdy mě trochu mrzí, že zatímco Vint Cerf je velmi známý a je často (a jistě právem) nazýván otcem Internetu, Steve je tak trochu v pozadí. I když jeho vztah k tomuto projektu nejlépe ilustruje jeho autorství RFC dokumentu s číslem 1, a tak trochu symbolicky i tato fotka na které je společně s Vintem a Jonem Postelem.

Ačkoliv jde o skutečnou Internetovou celebritu, mé první setkání s ním bylo velice spontánní. Prostě nám poslal do CZ.NICu e-mail, že by s námi rád zašel na večeři. Bylo to v době prvního pražského zasedání IETF, a tak jsme, Tomáš Maršálek, Ondra Surý a já, prostě šli. Tuto událost se nám podařilo zachytit na této fotografii, kterou rád používám v prezentacích při představení úplného počátku projektu DNSSEC v České republice. (Poslední na fotce je Rick Lamb z ICANNu.)

Steve, kromě toho, že je v současnosti předsedou představenstva ICANNu, se totiž od samého začátku velice zasazuje o zavádění této technologie a k nám přišel prvotní impuls právě od něj. Od té doby jsem se s nim několikrát sešel a vždycky mě překvapoval svou obrovskou skromností a velkým zájmem o rozvoj DNSSECu i v tak malé zemi, jakou Česká republika je. Proto mě už vlastně ani nepřekvapilo, že na mou prosbu, jestli by na tuto oslavu nemohl přiletět, jen skromně odepsal, že je „polichocen a poctěn“. Co dodat?

V pondělí tedy budeme mít možnost na živo vidět v Praze velkého muže, i díky kterému si čtete tento blog po síti sítí. Jaká čest!

Ondřej Filip