V roku 2013 sa tým CSIRT.CZ rozhodol, že rozšíri svoje portfólio ponúkaných služieb a zároveň sa pokúsi vytvoriť akýsi obraz zabezpečenia českých webov. A tak vznikla služba Skener webu.

Vzhľadom tomu, že vďaka službe Malicious Domain Manager máme skúsenosti s opakujúcimi sa útokmi na webové stránky, rozhodli sme sa držiteľom takto postihnutých .cz domén nielen pomáhať pri odstránení problému, ale takisto pri prevencii. Druhým dôvodom s väčším dosahom na širšiu Internetovú komunitu leží v pravidelnom zverejňovaní štatistík a zvyšovaním povedomia o často sa vyskytujúcich zraniteľnostiach vo webových aplikáciach.

Sme veľmi radi, že po približne piatich mesiacoch od spustenia služby sme sa dostali do fáze, kedy sa môžeme s výsledkami podeliť aj s ostatnými.

Veľmi nás teší, že popri ostatných pracovných povinnostiach sa nám zatiaľ podarilo preskenovať 51 webových aplikácií :). Dobrou správou je, že počet stále prichádzajúcich objednávok a zaslaných výstupných správ rastie, čo znamená, že o službu je záujem.

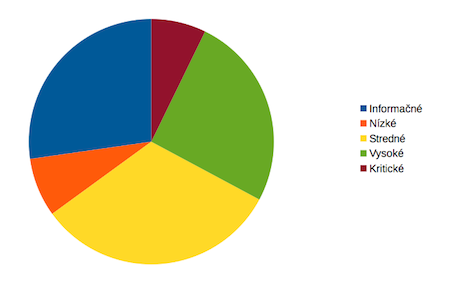

Horšie sú na tom už samotné webové aplikácie. Na pomerne malom počte webov sa našlo dokopy až 774 zraniteľností! Je však dôležité poznamenať, že riziko zraniteľností závisí od mnohých premenných. Pomerne veľkú časť z tohto koláča tvoria informačné nálezy, ktoré majú užívateľov informovať o možných bezpečnostných vylepšeniach a potencionálnych rizikách, ktorým môžu do budúcnosti zabrániť. Nanešťastie je vysoký aj počet nálezov s kritickým a vysokým rizikom.

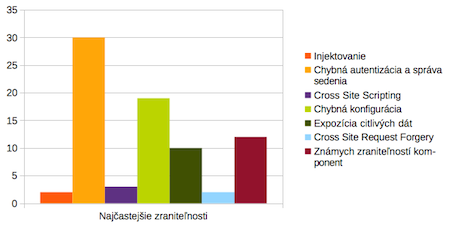

Najviac, až 30 % zraniteľností sa týkalo chybnej autentizácie a správy sedenia. Tam si všímame okrem iného aj možnosť podvrhnutia session, celkovú politiku hesiel, nastavenie bezpečnostných flagov u cookies či ich hodnoty. Mierne menej „len 19 %“ zraniteľností bolo spôsobených chybnou konfiguráciou, kde zaraďujeme napríklad neošetrené chybové hlášky, zamedzenie možností vloženia stránok do

Pri štatistikách si takisto všímame podporu IPv6, ktorú sme našli iba na 12 % webov :(. O niečo pozitívnejšie si však vedie DNSSEC, ktorý dosiahol pekných 43 %.

Aj keď pravdepodobne zatiaľ revolúciu v bezpečných weboch neurobíme, veríme, že naše úsilie sa postupne odrazí na zabezpečení už otestovaných webov a minimálne po prečítaní tohto blogu otvorí čitateľom v hlave otázku: „A ako je na tom ten môj web?“.

Zuzana Duračinská