Protože máme spoustu databází, zajímá nás, jak dosáhnout jejich optimálního výkonu. Jedním z parametrů je i RAID konfigurace. Na Internetu se velmi často můžete setkat s informací, že RAID 5 je pro databáze zlo. Teoretické pozadí je celkem jednoduché. Při zápisu se musí načíst i blok z dalšího disku, aby se mohla vypočítat a zapsat parita. Ovšem stále jsme postrádali konkrétní čísla, jak moc špatná situace s RAID 5 je. Navíc obyčejné testy rychlosti čtení i zápisu na disk dopadly velmi podobně pro různé typy raidu. Nakonec jsme se rozhodli využít jeden aktuálně přeinstalovávaný stroj a porovnat RAID 5 a RAID 10.

Katalog routerů po třech letech fungování

Katalog routerů, který si klade za cíl poskytovat informace o dostupných domácích routerech zejména s ohledem na podporu moderních technologií, je tu s námi již od roku 2012 a za tu dobu jsme otestovali přes 50 zařízení. Každý rok se snažíme přidávat informace o nových routerech. Letos proběhlo již druhé kolo, ve kterém bylo přidáno dalších sedm zařízení.

Katalog routerů se rozrostl o xDSL modemy

V těchto dnech přibyly do katalogu routerů první xDSL modemy. V prvním kole testování se jedná o 4 VDSL modemy. Konkrétně to jsou zástupci značek Comtrend, ZyXEL a 2x ASUS. Testování probíhá za stejných podmínek a dle stejné metodiky jako testování běžných routerů, jen jsme do sítě přidali VDSL DSLAM. Díky tomu máme celý průběh testování pod kontrolou.

Nové přírůstky v Katalogu routerů

V nejnovějším kole našeho testování routerů, jehož výsledky už můžete najít v Katalogu routerů, jsme sice prověřili jen pár zařízení, přesto jsme narazili na několik zajímavostí. Nejvíce nás překvapilo kouzlení s údaji o rychlosti bezdrátové sítě. Routery inzerují rychlosti Wi-Fi až 300 Mbps (v jednom případě dokonce až 750 Mbps) a v propagačních materiálech vyzdvihují bleskové stahování fotek a přehrávání filmů. Už ovšem nezmiňují, že ethernetové porty, na kterých se většinou datové zdroje nacházejí (jako např. domácí NAS nebo modem), mají rychlost jen 100Mbps.

Jak Heartbleed poukázal na slabiny certifikačních autorit

Nejspíše jste zaznamenali objevenou zranitelnost v OpenSSL nazvanou Heartbleed, která může vést nejen k odcizení privátních klíčů z SSL certifikátů. Pro odstranění tohoto problému je potřeba aktualizovat knihovnu OpenSSL a vyměnit klíče a certifikáty. Samotná aktualizace není dostatečná, neboť tato chyba byla v dotčené knihovně dva roky a není způsob jak zjistit, zda došlo k odcizení klíčů. Proto je nutno přistupovat ke všem serverům se zranitelnou knihovnou jako ke kompromitovaným.

DNSCheck – otestujte si svoji doménu!

Sdružení CZ.NIC před nedávnem zveřejnilo stránky http://dnscheck.labs.nic.cz sloužící ke kontrole správného nastavení domény. Na těchto stránkách si můžete otestovat svou doménu a zjistit, zda máte všechna nastavení v pořádku, případně opravit nalezené chyby.

Logickou otázkou je, co znamená „v pořádku“. Zde se můžou názory lišit a proto vycházíme z norem (RFC) a z dlouhodobých zkušeností. Pokud přesto narazíte na chybu, kterou za chybu nepovažujete, nebo naopak budete mít pocit, že určitý stav by měl být chybou, dejte nám samozřejmě vědět a můžeme metodiku přehodnotit. K dispozici máte i historii testů pro danou doménu, kde si můžete prohlédnou výsledky dřívějších testů. V záložce „Detailní výsledky“ najdete popis jednotlivých testů, které byly prováděny, včetně jejich výsledků.

Pokud se budete chtít se svým výsledkem pochlubit ostatním nebo budete chtít požádat o radu s odstraněním problémů, máte pod každým testem k dispozici trvalý odkaz, s nímž potom můžete dál pracovat.

Nezbývá tedy než vám popřát mnoho testů bez chyb a pro inspiraci se můžete podívat, jak by to v ideálním případě mělo vypadat.

Petr Černohouz

Ubuntu 12.04 a náhodné adresy v IPv6

I přes problémy s aktualizací popsané v minulém zápisku se nakonec vše zdařilo, a byla možnost zjišťovat, co funguje a hlavně co fungovat přestalo. Při přihlašování na servery pomocí SSH jsem si všiml, že adresa posledního přihlášení se nejen mění, ale má i jiný tvar, než typická adresa získaná autokonfigurací. Přesněji v ní chyběl řetězec FF:FE, kterým se MAC adresa rozšiřuje na potřebných 64 bitů. Prefix sítě byl správný, jen druhá polovina adresy „neseděla“. Pro jistotu jsem se podíval ještě na svou IPv6 adresu a odpověď se ukázala sama (adresy mají pozměněný prefix)

ip -6 a show dev eth0

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qlen 1000

inet6 2001:db8:1234:abcd:758d:6a1e:9854:be4/64 scope global temporary dynamic

valid_lft 591274sec preferred_lft 72274sec

inet6 2001:db8:1234:abcd:1aa9:5ff:fef6:7230/64 scope global dynamic

valid_lft 2591970sec preferred_lft 604770sec

inet6 fe80::1aa9:5ff:fef6:7230/64 scope link

valid_lft forever preferred_lft forever

Důležitá je právě položka temporary u první adresy, označující dočasnou náhodnou adresu.

Ve jménu ochrany soukromí

Dočasné náhodné adresy jsou mechanizmem pro ochranu soukromí a přesněji jsou popsány v RFC4941. Důvodem pro zavedení je rozdíl mezi IPv4 a IPv6 adresou. IPv4 adresa je vždy unikátní a celá se získá od poskytovatele. V případě IPv6, při použití autokonfigurace, tvoří adresu sám koncový počítač. K získanému prefixu připojí svůj identifikátor, typicky ve formě modifikovaného EUI-64, který obsahuje MAC adresu použitého síťového rozhraní. Při přecházení mezi jednotlivými sítěmi tak dochází pouze ke změně prefixu sítě, ale druhá polovina adresy zůstává stejná. Vzniká tak možnost sledování uživatele ze strany poskytovatelů služeb jen na základě IPv6 adresy. Ze své podstaty se toto nebezpečí nevztahuje jen na webové služby, ale veškerý síťový provoz. Dočasné adresy možnost sledování konkrétního zařízení znemožňují a v nové síti generují nové identifikátory rozhraní nezávislé na MAC adrese. Adresy se krom přechodů mezi sítěmi přegenerovávájí v pravidelných intervalech i pokud se nacházíte stále v jedné síti.

Náhodně generované adresy se používají ve výchozím nastavení například ve Windows 7, nově však je generování a používání adres nastaveno jako výchozí i v Ubuntu a to právě od verze 12.04. Nastavení najdete v Ubuntu v souboru

/etc/sysctl.d/10-ipv6-privacy.conf

a jedná se o volby

net.ipv6.conf.all.use_tempaddr = 2

net.ipv6.conf.default.use_tempaddr = 2

Dvojka signalizuje generování a preferování náhodných adres, pro vypnutí postačí změnit hodnotu na nulu. Pokud naopak chcete například v starším systému ochranu soukromí zapnout, stačí nastavit tyto hodnoty právě na dvojku.

Momentálně se pracuje na vylepšené verzi, která by nabízela různé identifikátory v jednotlivých sítích, ale v rámci jedné sítě by zůstával identifikátor stejný. Tento přístup by mohl nastavit rovnováhu mezi ochranou soukromí uživatelů a kontrolou nad sítí z pohledu administrátorů.

Petr Černohouz

Aktualizace Ubuntu a IPv6

Po dvou letech nám vyšla další LTS verze Ubuntu, tentokrát 12.04 „Precizní pásovec“. Nastal tedy čas aktualizací a jako první přišla na řadu naše IPv6 laboratoř. Na serverech, které tuto laboratoř obsluhují, máme jak Ubuntu 10.04 LTS tak i 11.10, abychom mohli zkoušet vše potřebné. Samotný postup upgrade bude jistě popsán na mnoha jiných stránkách a proto zde zmíním jen dva základní příklady. Pro upgrade na novou verzi se použije příkaz

do-release-upgrade

případně pro přechod z předchozí LTS verze doplněn o přepínač -d

do-release-upgrade -d

Po jejich zadání se dozvíme,… že žádné nové verze nejsou k dispozici. Jak je to ale možné? Při bližším zkoumání komunikace zjistíme, že tento nástroj se snaží komunikovat na adresu http://changelogs.ubuntu.com/, která má ale bohužel pouze IPv4 překlad. Na tento problém již téměř rok existuje bug report, který je bohužel stále otevřený, i když by vše spravila drobná oprava v DNS. Řešení tohoto problému jsou v podstatě dvě (pokud zanedbáme reinstalaci, ale komu by se chtělo vše znova nastavovat). Je možné použít NAT-64, pokud ho máme nasazený, nebo dočasně pustit do sítě „zastaralou“ IPv4.

Poté, co jste systém přesvědčili o existence nové verze, stále nemáme vyhráno. Standardní mirror eu.archive.ubuntu.com má opět pouze IPv4 adresy. Situace je trochu lepší u národního archivu cz.archive.ubuntu.com, který má IPv4 i IPv6 adresy. U bezpečnostních oprav je situace obdobná, hlavní server security.ubuntu.com není dostupný po IPv6 a proto je nutno upravit seznam zdrojů. Jedna z možností je popsána například v tomo blogu, kde se řeší oba problémy.

Na všechny výše uvedené problémy jsou vytvořeny bugreporty, a tak nezbývá než doufat, že se jich někdo ujme a vyřeší je. Do té doby bude potřeba alespoň pro upgrade verze zajistit připojení po IPv4.

Petr Černohouz

Aktualizace 3.5.2012: Zaktualizován stav eu.archive.ubuntu.com a cz.archive.ubuntu.com.

Jak by měla vypadat podpora IPv6

Před několika dny vyšel v IETF soupis požadavků pro podporu IPv6 v zařízeních (BCP 177 známé také jako RFC 6540). Cílem tohoto soupisu je vyřešit problém slepice nebo vejce pokud možno přirozenou cestou. Jak je zmíněno v první části, IPv6 je tu s námi už celkem dlouho, ale většina výrobců síťových zařízeních ho stále bere spíše jako volitelnou součást, než jako základní funkcionalitu. Tento přístup je nejvíce patrný v segmentu zařízení určených pro domácnosti. Zde se výměna hardware řeší až v okamžiku, kdy ten současný doslouží (tady nelze očekávat hromadný nákup nových modemů a routerů jen pro IPv6). Samotný dokument obsahuje pět doporučení, kterými by se měli výrobci řídit:

- nové implementace IP musí obsahovat podporu pro IPv6

- aktualizace stávajících implementací by měly podporovat IPv6

- podpora IPv6 musí být srovnatelná nebo lepší, než podpora IPv4

- nové a aktualizované implementace by měly podporovat souběh IPv4 a IPv6 (dualstack) a nesmí mít IPv4 jako podmínku pro svůj běh

- implementátorům se doporučuje aktualizovat software a hardware pro podporu IPv6, pokud je to možné.

Hlavně třetí bod je v současné době zanedbáván. I když se zařízení chlubí podporou IPv6, může nastat situace, kdy je například firewall funkční pouze pro IPv4 a pro IPv6 jsou k dispozici jen dvě záložky nastavení základních parametrů. Zajímavé bude také sledovat, jak se výrobci vypořádají s bodem čtyři, který znamená možnost běhu v IPv6 only síti (pokud máte pocit, že to vaše zařízení zvládne, můžete navštívit naši IPv6 laboratoř a vyzkoušet to v praxi). Ačkoliv poslední bod by nám měl dávat naději na lepší stav IPv6, uvidíme, jak to bude vypadat v praxi a zda výrobci vydají aktualizace s podporou IPv6 k již existujícím zařízením.

Zbývá jen doufat, že tyto doporučení vezmou výrobci za svá a na trhu se objeví dostatek domácích routerů a modemů s podporou IPv6. Odstranila by se tak jedna z překážek pro zavedení IPv6, případně by byla odstraněna v rámci přirozené výměny dosluhujících zařízení.

Petr Černohouz

Teredo pod drobnohledem

Sdružení CZ.NIC provozuje již přes půl roku vlastní teredo relay, čímž umožňuje rychlejší a komfortnější užívání této služby pro české uživatele. Rozhodli jsme se tedy podívat, jak využívaná a potenciálně užitečná tato služba je.

Uživatelé operačních systémů firmy Microsoft mají teredo v základním stavu povoleno a pokud jim nebrání v cestě restriktivní firewall nebo problematický NAT, můžou využívat veškeré výhody, které IPv6 nabízí. Získání IPv6 adresy (nejen) pomocí terada přináší jednu nespornou výhodu, a to přímou adresovatelnost. Obnovuje se tak jeden ze základních principů internetu, kterým je možnost přímé komunikace každého s každým. Při tomto konstatování se již lidem začnou vybavovat p2p služby jako například bittorrent. O oblibě této kombinace svědčí i návody a rady na zprovoznění tereda, které lze nalézt na fórech věnovaných právě bittorrentu.

Bohužel není úplně snadné určit, co je a není bittorrent. Dříve byl pro tyto služby vyhrazen rozsah portů 6881 – 6999, ovšem takový provoz považuje mnoho ISP za nežádoucí a omezování na základě čísla portu bylo tou nejsnazší variantou. Začala se proto měnit čísla portů a dnes si již většina klientů volí náhodný port pro komunikaci při každém startu. Zkusili jsme se podívat alespoň na výše zmíněné staré porty a další zajímavé statistiky.

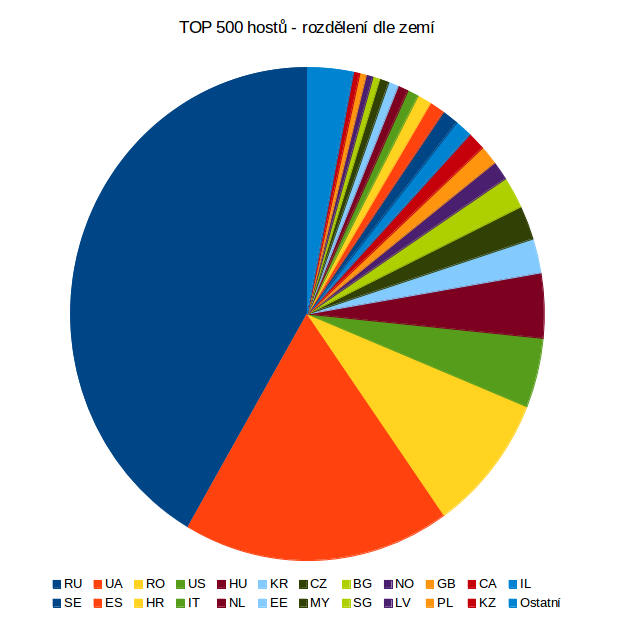

Data pocházejí ze dne 1. února 2012. Za tento den „proteklo“ teredo servery 350,7 GB dat, což se rovná průměrnému datovému toku 32,4 Mb/s. Servery zpracovaly data od 5,3 milionů unikátních IP adres. 500 IP adres s nejvíce přenesenými daty vytvořilo 126,7 GB přenesených dat (36,13 %). Jedná se o zdrojové IP adresy; není již rozlišeno, zda data byla z této adresy stahována nebo zda je tento uzel nahrával na vzdálený server.

Rozdělení zdrojových adres dle zemí ukazuje následující graf.

Protokoly TCP a UDP jsou zastoupeny rovnoměrně a každý tvoří přibližně 49 % provozu, zbytek je převážně ICMPv6.

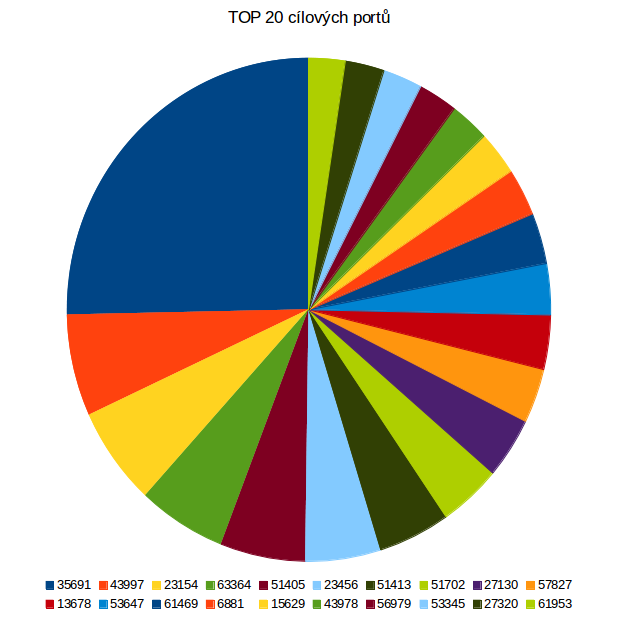

Z cílových portů vyčnívá port 35691, data směřující na tento port tvoří 3,3 % veškerého provozu. Další v pořadí, port 43997, už tvoří pouze 0,9 %. 20 nejvytíženějších portů tvoří 13,09 % procent veškerého provozu, zastoupení jednotlivých portů je vidět na následujícím grafu.

Webový provoz (port 80 a 443) se na celkovém objemu podílel 220,6 MB (cca 0,06 %). Oproti tomu provoz na „dobře známých“ torrentových portech byl 11,1 GB (3,17 %). Jak již bylo uvedeno výše, nelze určit, zda se jedná opravdu o torrenty, ani zda se torrenty neskrývají za jinými porty, ovšem port 6881 se objevuje i ve výše uvedeném grafu…

Petr Černohouz