Možná jste zaznamenali útok na doménu známého výrobce antivirového softwaru. Pokud ne, zde je krátké shrnutí.

Před několika dny byl palestinskou hackerskou skupinou KDSM v dopoledních hodinách změněn obsah stránky avg.com a dalších. Na stránce se objevilo politické prohlášení této skupiny, které se vztahovalo k problematice Palestiny a Izraele. Nutno dodat, že poškozených doménových jmen bylo údajně více, dalším z potvrzených je doména jiného antivirového produktu avira.com.

Prohlášení na stránce avg.com

Pro nás bezpečáky i pro držitele doménových jmen je však asi nejdůležitější vědět, co se stalo na pozadí a jak se proti takové situaci co nejlépe chránit. Podle dostupných informací se opakovala podobná situace, k jaké došlo v říjnu minulého roku u domény google.ie.

Útočníkům se tedy opět podařilo přes registrátora změnit informace o DNS serverech, na kterých je doména spravována. Na DNS serveru ovládaném útočníky pak již útočníci nasměrovali záznam na své webové stránky, tedy na stránku s již zmiňovaným prohlášením.

Podle prohlášení společnosti Avira se zdá, že v tomto případě buď zafungovalo sociální inženýrství nebo nějak selhala logika aplikace, která je u registrátora Network Solutions používaná při resetování hesel. Doufejme, že se společnost Network Solution k celé věci později vyjádří, abychom si mohli o útoku udělat co nejpřesnější obrázek.

A jak se tedy podobné chybě na straně registrátora bránit? Již v odkazovaném blogpostu o únosu domény google.ie jsem upozorňoval, že pomocí formuláře na našich stránkách je možné požádat o zablokování veškerých změn na konkrétní doméně v registru .cz domén. V té době však bylo možné blokaci i odblokování provést pouze pomocí žádosti s úředně ověřeným podpisem, či pomocí e-mailu podepsaného kvalifikovaným certifikátem. Díky nové službě doménový prohlížeč se však situace velice zjednodušila a samotnou blokaci či odblokování lze provést on-line a to dokonce nad více objekty najednou. Výhodou je, že stačí jednou validovat váš účet služby mojeID a získáte možnost kdykoliv zapnout či vypnout rozšířenou ochranu vaší domény v centrálním registru. Při původní metodě bylo potřeba se pro každou změnu autorizovat zvlášť.

Možnost zablokovat provádění změn na doméně se ve světle množících se útoků na registrátory domén ukazuje jako čím dál důležitější. Nově zavedená možnost provádět tyto změny on-line pomocí služby doménový prohlížeč usnadňuje používání této služby a přímo vybízí k jejímu většímu využívání. Pokud je pro vás vaše doména a její správné fungování důležité, měli byste využití této nově nabízené možnosti co nejdříve zvážit.

Pavel Bašta

Pozvánka: chystáme podzimní konferenci Internet a Technologie

Loni jsme pro příznivce internetových technologií připravili dvě konference – IPv6 Day a Internet a Technologie 12. První z akcí se konala v červnu a druhá pak v listopadu. Protože se nám tento model, tedy dvě konferenční setkání v jednom roce, zalíbil, rozhodli jsme se, že ho letos zopakujeme.

Na jarní konferenci Internet a Technologie 13 letos navážeme podzimním pokračováním s názvem Internet a Technologie 13.2. Konference bude v sobotu (30. listopadu) a zaměřená na projekty spojené s akademickým prostředím a open source. IT 13.2 se bude opět konat ve velice pěkném a působivém refektáři Matematicko-fyzikální fakulty UK na pražském Malostranském náměstí, stejně jako loňská konference IT 12. Partnery akce budou akademické sdružení CESNET a MFF UK. Vstup bude zdarma. A teď to nejdůležitější a nejzajímavější – PROGRAM KONFERENCE.

Skladba vystoupení se už pomalu formuje. Těšit se můžete na projekty našich laboratoří, například na jednu z jejich vlajkových lodí – projekt Turris. Tomuto routeru věnujeme celý blok, tedy tři až čtyři prezentace zaměřené na softwarovou i hardwarovou část. Chybět samozřejmě nebudou ani další projekty zaměřené na bezpečnost a těšit se můžete i na prezentace vzdělávacích aktivit. Program konference doplní vystoupení zástupců sdružení CESNET a dalších subjektů. Počítáme samozřejmě i s tématickými workshopy.

Na závěr tedy shrnu důležité:

CO: Internet a Technologie 13.2

KDY: 30. listopadu 2013

KDE: MFF UK, Malostranské náměstí 25, Praha 1

Dejte si tuto naši akci do svých kalendářů už nyní. Počátkem listopadu vám představíme konferenční web s kompletním programem a také s možností hned se na konferenci přihlásit.

Vilém Sládek

Crimeware blackhole: funkce a ekosystém (seriál, 3. díl)

Minule jsme si ukázali, co dokáže již poměrně starý, avšak stále používaný trojský kůň Zeus. Na dnešek jsem slíbil, že si ukážeme, jak může útočník zneužít jiný tzv. crimeware pro šíření jím připraveného souboru obsahujícího Zeus. Blackhole již existuje v několika různých verzích, tak jak je postupně „vylepšován“. Měl jsem k dispozici poměrně starou verzi, 1.0.3., přičemž dnes již existuje verze 2.0, možná i vyšší. Pro získání přehledu o nebezpečí plynoucím z tohoto softwaru však stačí i starší verze.

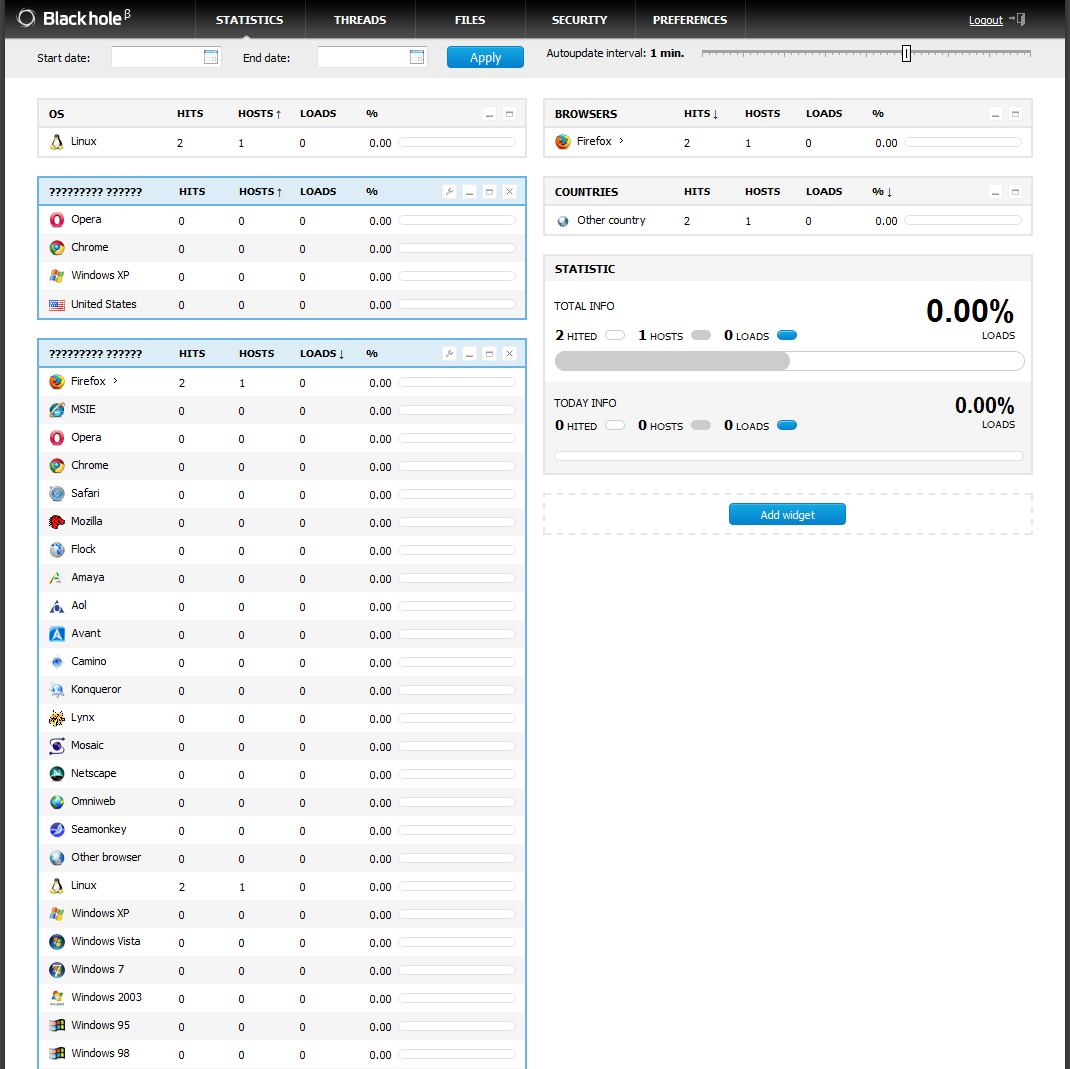

Celý kit je napsán v PHP, k jeho provozování tedy stačí útočníkovi webový server s podporou PHP a nainstalovanou databází MySQL. K provozování blackholu tedy není potřeba žádné zvláštní znalosti. Pokud však útočník nechce provozovat vlastní server, může si blackhole pronajmout již rovnou předinstalovaný na serveru. Po přihlášení má útočník k dispozici přehlednou statistiku „návštěvníků webu“, včetně informace, kolik z nich bylo úspěšně napadeno.

Statistika útoků

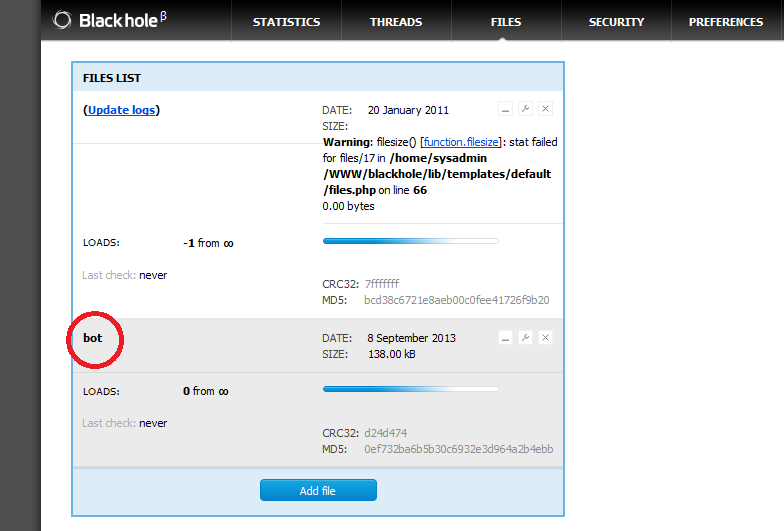

Útočník si nejdříve na server nahraje soubor, který se má spustit na počítači oběti po jejím úspěšném napadení.

Nahrání souboru z minulého blogpostu na server blackhole

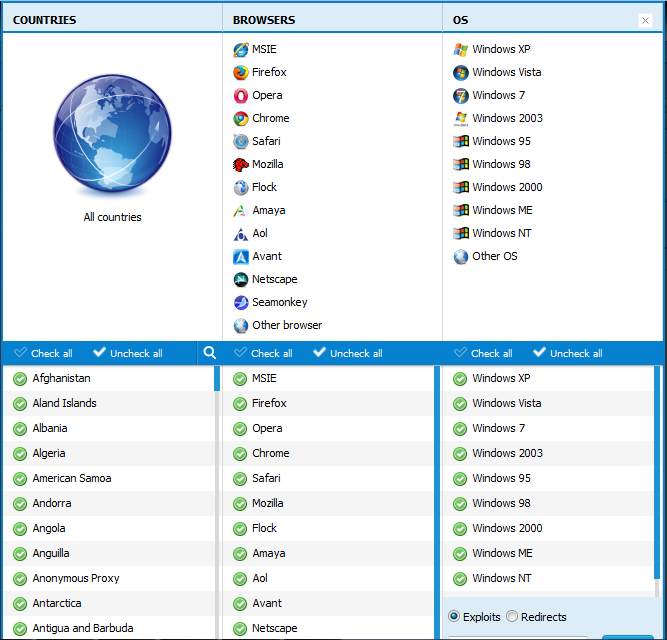

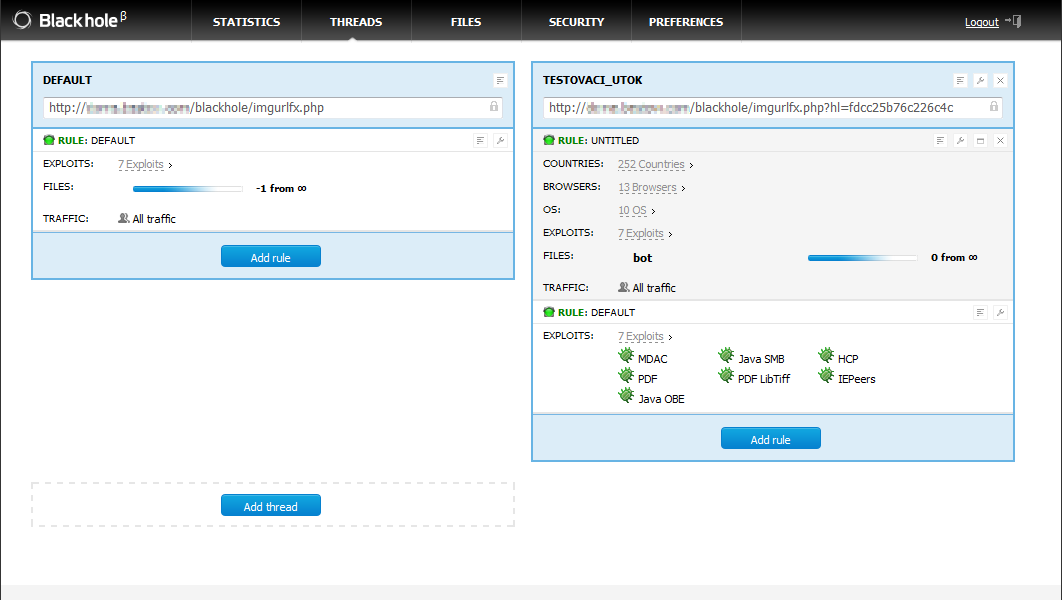

Dále musí útočník vytvořit novou útočnou stránku, která bude splňovat jeho požadavky. Může si zvolit, zda chce infikovat pouze návštěvníky z nějaké konkrétní země, či zemí, či zda chce infikovat kohokoliv z celého světa. Dále si může zvolit cíle útoku také podle používaného prohlížeče a operačního systému.

Výběr kritérií, která rozhodnou, zda bude počítač infikován či nikoliv

Pak již útočník pouze zvolí, jaké mají být zneužity zranitelnosti a jaký soubor má být po úspěšném útoku nahrán a spuštěn. V našem případě je to bot.exe z minulého blogpostu.

Výběr zranitelností a souborů s virem (opět zcela klikací záležitost, bohužel)

Ještě krátce k nabízeným zranitelnostem. Jedná se o zranitelnosti v jazyce Java, v Acrobat Readeru, v Internet Exploreru i v samotném operačním systému Windows. Pokud tedy navštívíte útočníkem vygenerovanou stránku, ať již přímo, či díky neviditelnému rámci vloženému do jiné stránky, pak bude váš počítač otestován na vybrané zranitelnosti a pokud blackhole nějakou z nich najde, pak bude do počítače nainstalován Zeus. Pak má již útočník váš počítač zcela pod kontrolou.

Připravený útok, nahoře lze vidět URL, na kterou je potřeba oběti nalákat

Dnes již existuje celá řada takovéhoto crimeware, avšak principy a techniky popsané v tomto seriálu platí obecně pro většinu z nich, ne-li pro všechny. Cílem bylo ukázat, že proniknout do našich počítačů nemusí být tak náročné na znalosti a že nás takový průnik může přijít poměrně draho.

Přitom by stačilo tak málo. Používat zdravý rozum a neklikat na každý odkaz, který nám někdo pošle, ať již e-mailem, nebo třeba přes Skype, či Facebook chat, mít funkční antivirovou ochranu a především udržovat náš operační systém i používané programy vždy aktualizované. Pokud si teď slibujete, že budete tyto zásady dodržovat, pak tyto blogposty splnily svůj účel.

Slovníček pojmů:

Crimeware: škodlivý software vyvíjený specificky za účelem automatizace kybernetické kriminality

Trojský kůň (trojan): program umožňující útočníkovi získat kontrolu nad napadeným počítačem, např. získávat uložená hesla, osobní dokumenty, mazat soubory atd.

PHP: Skriptovací jazyk používaný pro tvorbu dynamických webových aplikací

Webový server: Server umožňující běh webových stránek

MySQL: Jeden z nejvíce rozšířených databázových systémů

Zranitelnost: Slabé místo zneužitelné pro narušení bezpečnosti. Může se jednat například o chybu konfigurace, či chybu v programu.

Java: programovací jazyk navržený pro použití na různých platformách. Ke spouštění programů v jazyce Java musí být na daném zařízení nainstalován program, který umožní vykonání kódu Java na daném zařízení. Tento program však může být nositelem zranitelnosti.

Acrobat Reader: Populární program umožňující prohlížení pdf souborů

Pavel Bašta

Jste si jistí, že je váš web dobře zabezpečený? Skener webu vám odpoví

Webové stránky jsou stále uživatelsky přívětivější a nabízejí čím dále více „vychytávek“. Více užitečných funkcí však sebou nese i větší riziko zanesení nějaké zranitelnosti. Na trhu dnes najdeme mnoho nástrojů usnadňujících tvorbu webových stránek, avšak tyto nástroje již většinou neřeší otázku bezpečnosti. Ta je v dnešní době minimálně stejně důležitá, jako funkčnost a vzhled stránek. Co mi je jako obchodníkovi platné, že jsem udělal vychytaný e-shop, který přitahuje zákazníky, když zároveň útočník vykrádá jejich účty, a to díky chybě na mém webu. Po takové zkušenosti se již zákazník nevrátí, pokud vůbec nezanevře na on-line nakupování jako takové. A toto se samozřejmě netýká jen on-line nakupování, zákazník si po návštěvě špatně napsané stránky může odnést třeba virovou nákazu, což návštěvnosti daného webu také neprospěje. Pokud si nejste zabezpečením vašeho webu zcela jistí, měli byste určitě číst dále.

Naše bezpečnostní týmy CZ.NIC-CSIRT a CSIRT.CZ pomáhají s řešením bezpečnostních incidentů v sítích v České republice a proto se denně setkáváme s nejrůznějšími možnostmi využití zranitelností na webových stránkách. Je pravda, že útoky jsou stále sofistikovanější a často využívají kombinaci různých zranitelnosti. Naše bohaté zkušenosti s řešením útoků na webové stránky jsme se proto rozhodli sdílet s provozovateli webů a zprovoznili jsme bezplatnou službu Skener webu. Cílem služby je poskytnout provozovatelům webů přehled zranitelností na jejich webu podle OWASP TOP 10, a to společně se stručným doporučením vhodných řešení. Skenování provádíme pomocí automatizovaného testu a následného ručního testu, který minimalizuje možná false positive a přidává pohled bezpečnostního experta na zranitelnost a její možné zneužití.

Protože dostáváme celou řadu otázek k této službě a protože se některé opakují, rozhodli jsme se sepsat ty nejčastější a nejdůležitější a zveřejnit je na stránkách Skeneru webu. Nejčastější dotaz se týká osoby oprávněné potvrdit objednávku. Objednávku potvrzuje držitel domény. Pokud je jím společnost, učiní tak osoba oprávněná za společnost konat, případně osoba oprávněná podat objednávku (v tom případe je potřebné dodat čestné prohlášení, které vám na vyžádaní zašleme). V případě veřejných institucí může objednávku potvrdit statutární zástupce instituce nebo také vedoucí oboru informatika.

Druhá často kladená otázka se týká možného omezení provozu stránek v průběhu testováni. Testy provádíme tak, aby nedošlo k jakémukoliv omezení. Vše ale závisí na tom, jak jsou dané stránky navrženy po funkční stránce. Průběh testování však sledujeme a automatické testy je možné kdykoliv zastavit.

Více odpovědí na často kladené otázky najdete na stránkách Skeneru webu. V případě jakýchkoliv dotazů se na nás samozřejmě můžete obrátit na adrese podpora@skenerwebu.cz.

Zuzana Duračinská